L’offensiva militare congiunta di Stati Uniti e Israele contro l’Iran si è accompagnata ad attacchi cyber di livello mai visto, secondo le prime analisi.

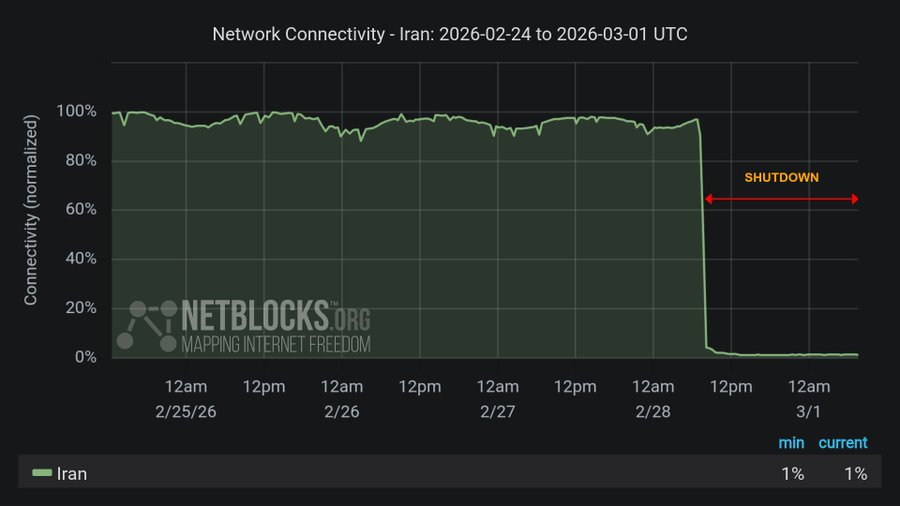

L’osservatorio Internet NetBlocks ha osservato un improvviso calo della connettività Internet iraniana in un arco di tempo che coincide con l’inizio degli attacchi missilistici, anche se non sono chiari dettagli e responsabilità.

E non è finita: adesso molti temono una rappresaglia cyber dall’Iran ed è tema che interessa direttamente le nostre aziende, che potrebbero finire nel mirino. L’Iran è nota per le sue competenze cyber (sviluppate dopo il caso Stuxnet); ricordiamo che già la Russia ha attaccato l’Occidente (tuttora lo fa) e l’Italia dopo il nostro supporto all’Ucraina.

Diversi player di threat intelligence vedono segnali di attivazione di attori pro-Iran e preparativi per una risposta cyber, con tattiche che vanno dalla propaganda ai wiper, fino a DDoS e agli “hack-and-leak”.

Indice degli argomenti

Attacco cyber Usa-Israele all’Iran

Secondo Reuters, nelle ore dell’attacco USA-Israele si è registrata “una ondata di operazioni cyber” con il defacement di più siti di news e la compromissione di BadeSaba, un’app calendario/di preghiera con oltre 5 milioni di download: sui dispositivi sono comparsi messaggi di tono politico (“It’s time for reckoning”) e inviti rivolti alle forze armate a deporre le armi e unirsi ai civili.

La componente più difficile da leggere è l’impatto sulla connettività. Reuters riporta che il traffico Internet iraniano è crollato bruscamente in due momenti (07:06 e 11:47 UTC), secondo Doug Madory (Kentik).

Da notare che una riduzione del traffico può essere l’effetto di un’azione offensiva su infrastrutture di telecomunicazione, oppure l’esito di misure restrittive interne (spegnimenti selettivi, filtri, instradamenti forzati) attivate dallo Stato per contenere disordine o limitare la circolazione di informazioni.

Blackout: attacco dall’esterno o scelta del regime?

NetBlocks e altre fonti di monitoraggio hanno parlato di un blackout quasi totale, con la connettività nazionale scesa fino al 4% dei livelli ordinari in corrispondenza dell’inizio delle operazioni militari.

Un aggiornamento diffuso dallo stesso NetBlocks nelle ore successive indica un ulteriore peggioramento, con valori vicini all’1% e un isolamento prolungato.

Ma l’Iran ha una storia documentata di shutdown e restrizioni “a comando” in momenti di crisi interna.

Anche se l’offensiva occidentale avesse colpito nodi e servizi, una parte del buio digitale potrebbe essere stata “completata” o irrigidita dalle autorità iraniane.

Che forma può prendere la ritorsione iraniana: proxy, hacktivisti e attacchi distruttivi

Se Teheran valuta le opzioni, cresce la probabilità che agiscano gruppi proxy e hacktivisti, con azioni contro obiettivi israeliani e statunitensi, inclusi target civili e commerciali. Tra gli scenari citati: ripubblicazione di vecchi data breach spacciati per nuovi, tentativi “grezzi” contro sistemi industriali esposti e offensive cyber dirette.

Sul piano dei segnali già visibili, CrowdStrike osserva attività coerenti con ricognizione e avvio di DDoS da parte di attori allineati all’Iran, mentre Anomali parla di wiper già in azione contro target israeliani.

L’elemento che spesso viene sottovalutato è la “resilienza operativa” di questi attori: un blackout domestico non equivale a incapacità di colpire all’estero. BankInfoSecurity (ISMG) cita l’ipotesi di operazioni pre-posizionate e di operatori basati fuori dall’Iran o legati a proxy, in grado di muoversi anche se l’infrastruttura interna è degradata.

Il precedente che pesa: Stuxnet e la normalizzazione della guerra ibrida

Per capire perché, in uno scontro di questo tipo, il cyber venga attivato quasi “per default”, bisogna tornare al caso Stuxnet. Già nel 2010 l’episodio di Natanz ha mostrato che un malware può produrre effetti fisici su infrastrutture critiche; analisi dell’Institute for Science and International Security collegavano l’incidente alla sostituzione di circa 1.000 centrifughe in un arco temporale compatibile con l’operazione.

L’attribuzione politica di Stuxnet è rimasta senza ammissioni ufficiali, ma reportage di grandi testate statunitensi hanno indicato un coinvolgimento di Stati Uniti e Israele nell’ambito dell’operazione “Olympic Games”.

Da allora l’uso del cyber come leva di sabotaggio, pressione e “segnalazione” strategica è entrato nella grammatica dello scontro regionale.

Casi simili: Aramco, banche USA, Las Vegas Sands, Albania

L’Iran viene spesso descritto come meno “tecnologico” di Russia e Cina, ma la storia delle sue operazioni indica una capacità pragmatica: colpire dove costa poco, dove è difficile attribuire e dove l’impatto psicologico è alto.

Nel 2012 l’attacco con Shamoon contro Saudi Aramco è stato considerato uno degli esempi più distruttivi contro una singola azienda.

Cancellazione dei dischi di migliaia di macchine e la diffusione rapida in rete interna, con Aramco che dichiarò di non aver subito impatti sui sistemi operativi industriali.

Tra 2011 e 2013 la campagna di DDoS contro il settore finanziario USA (spesso associata a “Operation Ababil”) ha avuto una codifica giudiziaria: nel 2016 il Dipartimento di Giustizia e l’FBI hanno annunciato incriminazioni contro cittadini iraniani legati a società che lavoravano per il governo iraniano/IRGC, descrivendo una campagna prolungata contro decine di istituzioni e persino l’accesso a sistemi di controllo di una diga nello stato di New York.

Nel 2014 un attacco distruttivo ha colpito Las Vegas Sands: Reuters riportò che malware “wipe” aveva compromesso migliaia di server, sulla base di una ricostruzione di Bloomberg.

Nel 2022, infine, il caso Albania ha mostrato un mix di sabotaggio e messaggistica politica: documenti e report pubblici (tra cui materiali governativi locali che riprendono una cybersecurity advisory congiunta) descrivono una sequenza ransomware + wiper (ZeroCleare) attribuita ad attori iraniani che si presentavano come “HomeLand Justice”.

Questi precedenti servono per una lettura sobria dell’attualità: se Teheran decide di colpire, non è detto che scelga il colpo “più sofisticato”. Spesso sceglie quello più utile sul piano politico e più sostenibile sul piano del rischio.

Cosa significa per aziende europee (anche italiane)

Due fattori aumentano l’esposizione delle organizzazioni fuori dall’area di guerra.

Il primo è la selezione dei settori: Microsoft, in un report del 2024, descrive l’attività di Peach Sandstorm (APT33) contro oil & gas, comunicazioni, apparati satellitari e target governativi anche in Stati Uniti ed Emirati.

Check Point, nel 2025, ha documentato campagne di spear-phishing di Nimbus Manticore contro difesa, telecom e aerospazio in Europa.

Il secondo è l’uso di “coperture” e catene di fornitura: quando un attore vuole amplificare l’impatto senza esporsi, la supply chain (fornitori IT, consulenti, MSP) resta una strada appetibile. Qui il rischio, per l’Italia, riguarda anche aziende che lavorano con partner statunitensi o israeliani o che operano su infrastrutture energetiche, logistiche e portuali.

Tre priorità operative per le prossime ore

Per i team SOC e per chi gestisce infrastrutture esposte, l’obiettivo realistico è ridurre superficie e tempi di reazione, non “prevedere” l’attacco perfetto.

Primo: alzare la guardia su DDoS e defacement (anche solo per gestione reputazionale) e verificare che i canali di comunicazione d’emergenza non dipendano da un singolo provider.

Secondo: trattare i wiper come scenario concreto. Significa testare ripristini, proteggere backup offline/immutabili e verificare che l’accesso privilegiato sia tracciato e protetto (mfa, segmentazione, controllo delle credenziali).

Terzo: mettere sotto osservazione l’ot dove esiste, ma senza farsi trascinare dall’allarmismo. Gli esperti citati da Reuters parlano anche di tentativi “poco sofisticati” contro sistemi industriali esposti: proprio per questo, l’igiene di base (inventario, esposizione su Internet, accessi remoti) diventa la difesa più efficace.

La dimensione cyber di questa guerra ha già mostrato due tratti: pressione psicologica sul fronte interno (BadeSaba) e possibile degradazione della capacità di coordinamento (blackout e servizi colpiti). La risposta iraniana, se arriverà, potrebbe privilegiare l’asimmetria: molti bersagli “facili” e un numero limitato di operazioni distruttive ad alto impatto, magari schermate da sigle di comodo.