Altri canali

The Outlook

Video

Essenziali

-

DASHBOARD

Attacchi ransomware alle aziende italiane oggi (in aggiornamento)

-

SCAdenza nis2

NIS2 e nomina del referente CSIRT, si apre la procedura sul portale ACN: che c’è da sapere

-

nuove minacce

Malware AI-driven, cosa e quali sono: impatti su difesa, governance e NIS2

-

Fornitori rilevanti NIS: le FAQ per la loro corretta individuazione*Apocalissi cyber in arrivo a causa dell’AI? Che dicono le mosse Anthropic e OpenAI

-

il testo

Ecco il Digital Omnibus, la grande semplificazione: cosa cambia per Gdpr, AI

Più letti

-

l'analisi tecnica

CypherLoc, la nuova truffa dello schermo bloccato: cos’è e come difendersi

-

social engineering

Truffe WhatsApp: ecco gli schemi più diffusi e le tecniche usate

-

agenzia cybersecurity

Quacivi a capo dell'Acn: perché è svolta per la cyber italiana

-

minacce emergenti

Le soluzioni per aggirare il riconoscimento biometrico sono in vendita su Telegram

-

AI e cambio di scenario

Google blocca un attacco basato su una zero-day scoperta da un LLM: è la prima volta

Più condivisi

-

LA PRONUNCIA

Se l’impresa è vittima di truffa informatica, non è il DPO a doverne rispondere

-

cyber attacchi

Crisis Management: piani di comunicazione post-breach

-

sicurezza mobile

Aggiornamenti Android giugno 2026: corretta una zero-day già sfruttata in attacchi mirati

-

l'analisi

ENISA NIS360 2026: la fotografia impietosa della cyber security nei settori critici NIS2

-

SEMPLIFICAZIONE NORMATIVA

NIS2, adottati i modelli comuni per la notifica di incidenti cyber: cosa cambia per le aziende

SPAZIO CISO

-

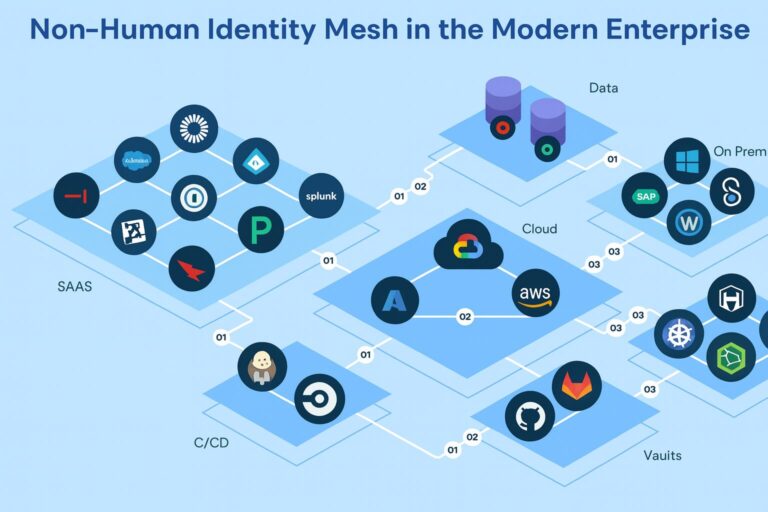

Cloud compliance: requisiti, framework e strategie

08 Giu 2026 -

La cyber security entra dentro bilanci, governance e business continuity: i costi degli attacchi

08 Giu 2026 -

Truffe sulle app di messaggistica: per Gartner una delle 4 aree di rischio, come difendersi

08 Giu 2026 -

VPN iPhone: le migliori suite all-in-one tra efficienza crittografica e strategie di pricing

05 Giu 2026 -

Le 4 dimensioni del rischio sistemico cyber nell’era dell’intelligenza artificiale

04 Giu 2026