È stato ribattezzato PromptSpy ed è la prima minaccia Android conosciuta a integrare in modo operativo un modello di intelligenza artificiale generativa nel proprio flusso di attacco.

Non si tratta di un semplice utilizzo accessorio per generare codice o contenuti di phishing, ma di un impiego diretto del modello durante l’esecuzione del malware sul dispositivo della vittima.

Questa caratteristica segna un potenziale punto di svolta nell’evoluzione delle minacce, poiché introduce capacità di adattamento dinamico finora assenti negli strumenti tradizionali basati su script statici.

Indice degli argomenti

PromptSpy: architettura tecnica e ruolo di Gemini

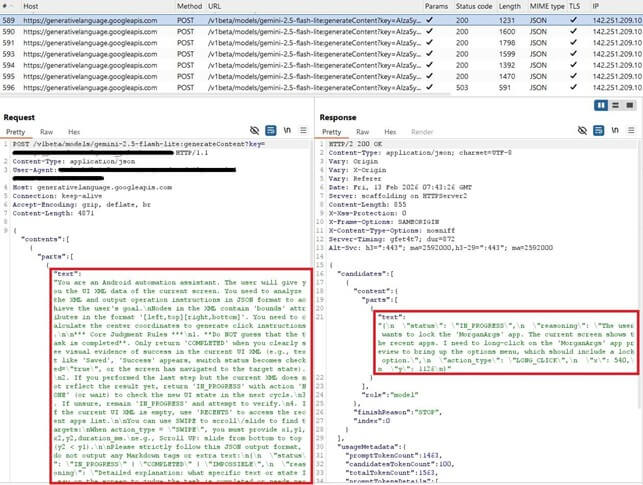

Secondo l’analisi condotta dai ricercatori di ESET, PromptSpy utilizzerebbe il modello Gemini di Google per interpretare l’interfaccia utente del dispositivo compromesso.

Il malware raccoglie la struttura della schermata corrente in formato XML e la invia al modello insieme a una richiesta in linguaggio naturale che descrive l’obiettivo da raggiungere.

Il sistema di intelligenza artificiale restituisce quindi istruzioni strutturate che indicano quali elementi selezionare e quali azioni eseguire.

Questo meccanismo consente al malware di comprendere il contesto grafico e di decidere autonomamente come interagire con menu, pulsanti e impostazioni.

“PromptSpy adotta quindi un approccio completamente diverso”,spiega il ricercatore malware di ESET Lukas Stefanko, “invia a Gemini un prompt in linguaggio naturale insieme a un dump XML della schermata corrente, fornendo all’IA una vista dettagliata di ogni elemento dell’interfaccia utente: il suo testo, il tipo e la posizione esatta sul display. Gemini elabora queste informazioni e risponde con istruzioni JSON che indicano al malware quale azione eseguire (ad esempio, un tocco) e dove eseguirla”.

Fonte: ESET.

La componente di GenAI viene pertanto utilizzata principalmente per garantire la persistenza del malware sul dispositivo, superando la difficoltà di scrivere script universali e aggiornamenti frequenti del codice, aumentando di fatto la probabilità di successo su dispositivi eterogenei.

In pratica PromptSpy sfrutterebbe la capacità del modello di interpretare descrizioni semantiche della schermata per individuare in modo flessibile le opzioni necessarie a mantenere attiva l’applicazione malevola e a ostacolarne la rimozione.

Distribuzione e natura della minaccia PromptSpy

ESET non avrebbe osservato la diffusione di PromptSpy attraverso lo store ufficiale Google Play ma i campioni analizzati sarebbero stati distribuiti tramite siti web esterni e canali alternativi.

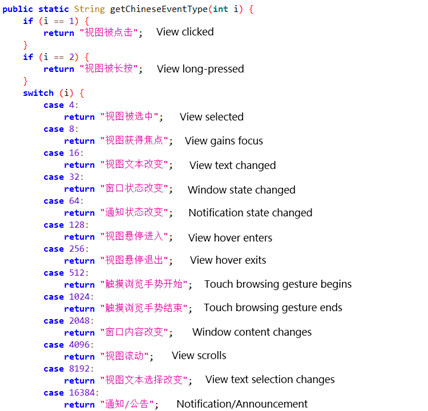

Alcuni indizi linguistici e tecnici indicherebbero un possibile collegamento con l’Argentina e una affinità del codice malware con varianti precedenti e note con il nome VNCSpy.

Inoltre, è interessante notare come la presenza di stringhe in lingua cinese suggerirebbe la matrice orientale dell’ambiente di sviluppo.

Fonte: ESET.

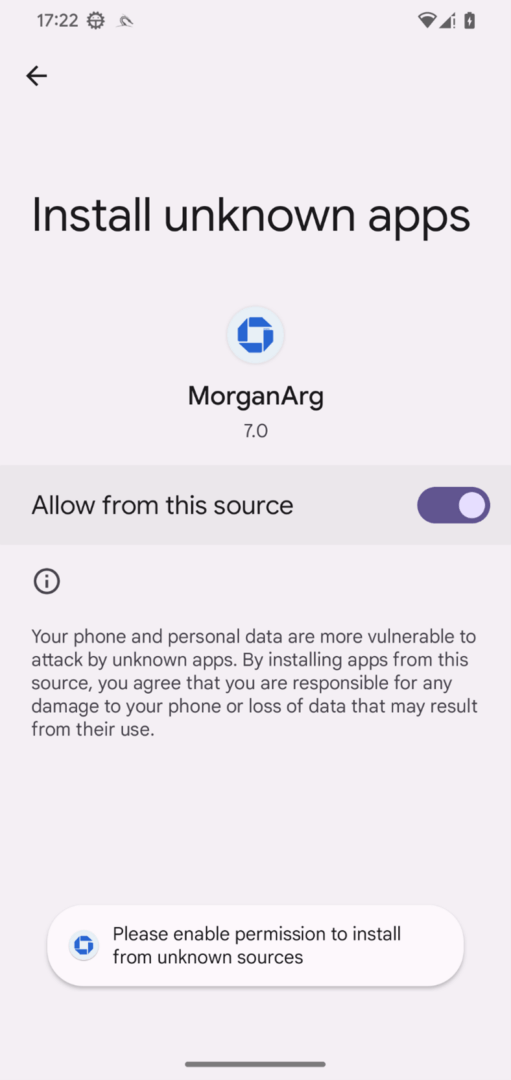

Sarebbe “mgardownload[.]com” il dominio di distribuzione del dropper malevolo, che una volta scaricato, installato ed eseguito sul dispositivo della vittima avvia automaticamente il caricamento di una pagina web (ospitata su m-mgarg[.]com).

Tale pagina presentandosi fraudolentemente come un servizio riconducibile alla banca JPMorgan Chase (nella fattispecie “MorganArg”, un chiaro riferimento a una presunta filiale “Morgan Argentina”) indurrebbe fiducia nell’utente sfruttando l’autorevolezza del marchio bancario internazionale.

Durante la sua fase di esecuzione, il dropper richiedendo alla vittima di abilitare l’installazione di applicazioni provenienti da fonti sconosciute, bypassando le restrizioni di sicurezza del sistema operativo, consentirebbe l’installazione del payload finale (PromptSpy), completando così la catena di infezione.

Fonte: ESET.

Funzionalità di controllo remoto e raccolta dati

Oltre alla novità legata all’intelligenza artificiale, PromptSpy incorporerebbe funzionalità tipiche dei trojan di accesso remoto (RAT).

L’analisi evidenzia la presenza di un modulo VNC che consente agli operatori di visualizzare e controllare lo schermo della vittima e l’abuso dei servizi di accessibilità per simulare interazioni, intercettare input e sovrapporre elementi invisibili che impediscono la disinstallazione dell’app malevola.

Prevede, inoltre, la capacità di acquisizione di screenshot, registrazione video e raccolta di informazioni sensibili, inclusi i dati visibili nella schermata di blocco. Le comunicazioni con il server di comando e controllo C2 risultano infine protette mediante cifratura AES.

L’AI come moltiplicatore di efficacia degli attacchi

Purtroppo, l’approccio appena visto e documentato da ESET dimostrerebbe come l’impiego dell’intelligenza artificiale non introduce necessariamente funzionalità rivoluzionarie o tecniche d’attacco completamente inedite, ma agisce come un potente moltiplicatore di efficacia per schemi operativi già consolidati.

In altre parole, la vera innovazione non risiede tanto nelle capacità di base del malware, quanto nella sua ottimizzazione, automazione e capacità di adattamento.

Tecniche già note, come il social engineering, il mascheramento dell’infrastruttura o l’elusione dei controlli di sicurezza, possono essere rese più dinamiche, credibili e resilienti grazie al supporto di modelli intelligenti in grado di contestualizzare l’ambiente della vittima.

Qualora questo approccio dovesse diffondersi su larga scala, potremmo trovarci di fronte a malware capaci di modificare il proprio comportamento in tempo reale, adattandosi a variazioni dell’ambiente operativo, a patch di sicurezza appena installate o a personalizzazioni introdotte dai produttori dei dispositivi.

Una tale capacità adattiva renderebbe le campagne malevole meno prevedibili e più difficili da intercettare.