Il ventotto gennaio 2026, Google ha ottenuto da un tribunale federale statunitense un’ordinanza per la rimozione di decine di domini riconducibili a Ipidea, società cinese operante nel settore dei servizi proxy residenziali.

L’operazione dovrebbe comportare la disconnessione di oltre nove milioni di dispositivi Android dalla rete gestita dall’azienda e la rimozione di centinaia di applicazioni affiliate.

Si tratta di un’azione che si inserisce nel dibattito in corso sulla legittimità e sui confini operativi delle reti proxy residenziali, infrastrutture tecniche che presentano aspetti controversi tanto sul piano della sicurezza informatica quanto su quello della tutela dei consumatori.

Indice degli argomenti

I servizi proxy residenziali

Le reti proxy residenziali costituiscono un segmento specifico dell’economia digitale globale.

Il modello operativo si basa sull’installazione di applicazioni su dispositivi connessi a internet, dai computer personali agli smartphone, dai media player ai tablet.

Le società che gestiscono queste reti offrono poi ai propri clienti la possibilità di utilizzare tali dispositivi per navigare in rete in modo anonimo o per condurre attività di raccolta dati.

Il meccanismo funziona attraverso la condivisione della connettività dei dispositivi coinvolti, in un sistema che presenta analogie con le piattaforme di economia condivisa, con la differenza che gli utenti i cui dispositivi vengono utilizzati spesso non sono consapevoli di far parte di queste infrastrutture.

Chi è la cinese Ipidea

Ipidea, secondo quanto dichiarato da una portavoce dell’azienda, è stata fondata nel 2020 e impiega diverse centinaia di dipendenti con sede in Cina. La rete gestita dalla società coprirebbe duecentoventi Paesi e includerebbe decine di milioni di dispositivi.

L’azienda opera attraverso almeno tredici marchi commerciali differenti, tutti interessati dall’intervento giudiziario. La portavoce ha precisato che l’azienda fornisce servizi destinati a scenari commerciali quali raccolta dati, analisi di mercato, verifica pubblicitaria e sistemi antifrode, sostenendo che la società si è sempre esplicitamente opposta a qualunque forma di condotta illegale o abusiva.

La stessa portavoce ha riconosciuto che in passato l’azienda e i suoi partner hanno adottato strategie di espansione commerciale relativamente aggressive e hanno condotto attività promozionali in contesti inappropriati, inclusi forum online frequentati da operatori con competenze informatiche avanzate.

L’azienda sostiene tuttavia di aver successivamente modificato le proprie pratiche operative per allinearsi a standard più rigorosi.

Il nodo è come le reti proxy includono i dispositivi

L’azione rappresenta la prosecuzione di un procedimento avviato nel 2025, quando la società aveva ottenuto un’ordinanza contro operatori di una rete composta da oltre dieci milioni di dispositivi sui quali sarebbe stato preinstallato software proxy senza adeguata informativa agli utenti.

Le successive indagini avrebbero rivelato collegamenti tra quella rete e Ipidea, motivando l’estensione del procedimento. Il nodo centrale della questione riguarda le modalità attraverso cui i dispositivi vengono inclusi nelle reti proxy.

Secondo Riley Kilmer, cofondatrice di Spur Intelligence, società specializzata nel monitoraggio di queste infrastrutture, la maggior parte degli utenti installa

inconsapevolmente il software proxy attraverso applicazioni mobili o programmi desktop che incorporano tale codice senza renderlo esplicitamente evidente.

Le implicazioni di sicurezza

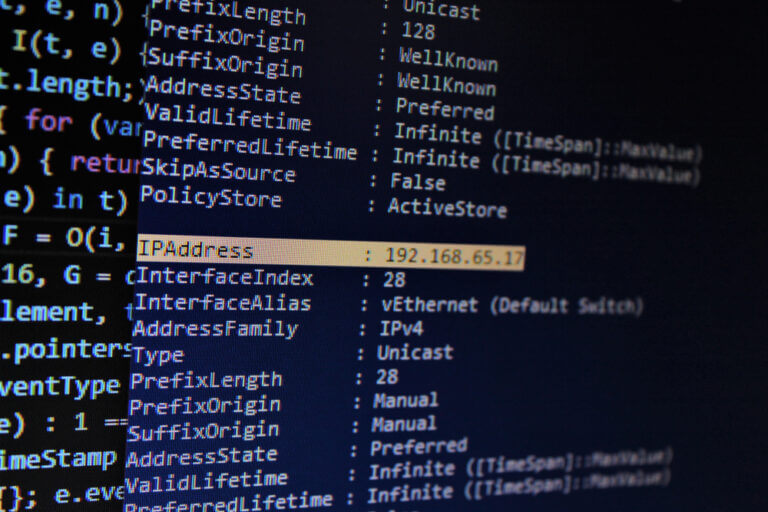

Le implicazioni di sicurezza risultano significative. Un dispositivo che fa parte di una rete proxy può potenzialmente consentire a terzi di accedere alle medesime risorse di rete a cui ha accesso il dispositivo stesso.

Nel caso di dispositivi utilizzati in contesti aziendali, ciò potrebbe comportare l’esposizione di risorse interne. John Hultquist, analista del Google Threat

Intelligence Group, ha definito la questione rilevante sia per la sicurezza dei consumatori sia per quella nazionale.

I servizi proxy residenziali presentano utilizzi che si collocano in un’area grigia tra legittimità e attività problematiche.

Da un lato, esistono applicazioni legittime quali la verifica della correttezza di campagne pubblicitarie in diverse aree geografiche, la raccolta di dati pubblici

da siti web o test di sicurezza informatica.

Dall’altro, questi stessi servizi possono essere impiegati per mascherare l’origine di attività illecite.

Midnight Blizzard ha usato i servizi proxy residenziali

Google ha segnalato che il gruppo denominato Midnight Blizzard, associato ad attività di spionaggio informatico, avrebbe utilizzato servizi proxy residenziali per occultare le proprie operazioni.

La situazione si è ulteriormente complicata nell’autunno del 2025, quando ricercatori di sicurezza hanno identificato una vulnerabilità nei dispositivi presenti sulla rete di Ipidea.

Un gruppo di operatori ha sfruttato tale falla per assumere il controllo di almeno due milioni di sistemi, utilizzandoli successivamente per attacchi di tipo distributed denial of service.

La botnet risultante, denominata Kimwolf, è stata descritta da Chad Seaman di Akamai come la più potente mai assemblata.

Ipidea ha dichiarato di aver implementato misure correttive per prevenire simili compromissioni future. La vicenda evidenzia tensioni più ampie nell’ecosistema digitale contemporaneo.

Le reti proxy residenziali operano in uno spazio caratterizzato da standard normativi differenziati tra giurisdizioni e da interpretazioni divergenti sulla liceità di determinati modelli operativi.

La natura transnazionale di queste infrastrutture complica ulteriormente il quadro regolatorio, rendendo difficile l’applicazione uniforme di norme e controlli.

Si pone inoltre la questione della responsabilità delle piattaforme di distribuzione software.

L’installazione di codice proxy attraverso applicazioni disponibili su store digitali solleva interrogativi sulle procedure di verifica e sui criteri di accettazione delle applicazioni.

Le piattaforme implementano processi di controllo, ma la scala delle operazioni e la sofisticazione delle tecniche di occultamento rendono la rilevazione non sempre immediata.

L’esempio di enforcement dell’intervento di Google

L’intervento di Google rappresenta un esempio di enforcement attraverso strumenti legali disponibili in specifiche giurisdizioni, ma l’efficacia di lungo periodo di tali azioni rimane oggetto di dibattito.

La capacità di ricostituire rapidamente infrastrutture digitali attraverso nuovi domini e denominazioni commerciali limita l’impatto definitivo di singole operazioni di takedown.

Si discute pertanto della necessità di approcci più sistemici che coinvolgano coordinamento internazionale tra autorità, armonizzazione di standard normativi e maggiore trasparenza nei confronti degli utenti finali.

La questione solleva infine considerazioni sulla consapevolezza digitale. L’installazione di software richiede una comprensione delle implicazioni che va oltre la semplice accettazione di termini di servizio spesso estesi e di difficile comprensione.

L’equilibrio tra la libertà di sviluppare modelli di business innovativi e la tutela degli utenti rispetto a utilizzi non trasparenti delle risorse dei propri dispositivi rimane un tema aperto nel dibattito sulla governance dell’ecosistema digitale.