Il cloud è ormai fondamentale per le aziende moderne, ma molte organizzazioni faticano ancora a sviluppare le competenze necessarie per proteggerlo efficacemente.

Inoltre, la diversità dei controlli tra i vari provider e l’approccio specifico richiesto dalla sicurezza cloud continua a mettere alla prova i team di sicurezza.

Il recente Thales Cloud Security Study conferma una verità scomoda: mentre le organizzazioni danno priorità agli investimenti nella sicurezza del cloud, la crescente complessità, l’aumento della pressione legata all’intelligenza artificiale e l’ampliamento delle lacune nella protezione dei dati le stanno mettendo a rischio.

E, con un aumento dei dati, delle applicazioni e dei carichi di lavoro che si spostano sul cloud, la posta in gioco non è mai stata così alta. Pertanto, la maggior parte delle organizzazioni necessita di progressi significativi nella protezione dei dati cloud, una sfida amplificata dall’avvento dell’intelligenza artificiale.

Indice degli argomenti

2025 Thales Cloud Security Study: a che punto siamo

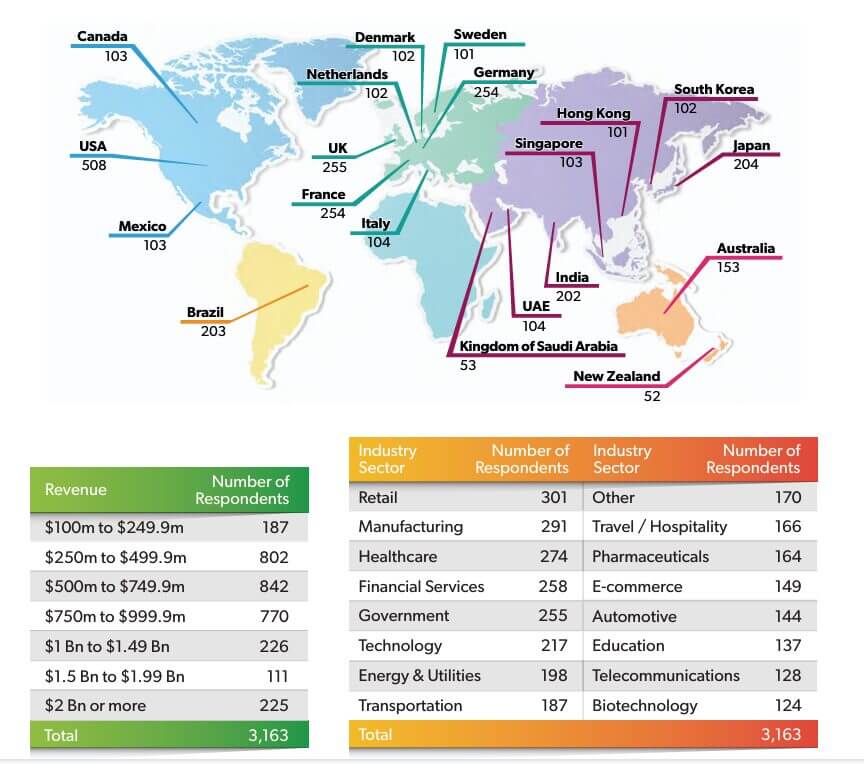

Thales Cloud Security Study è scaturito dalle interviste di circa 3.200 professionisti in 20 paesi e fornisce una visione completa delle sfide, delle priorità e dei progressi delle organizzazioni che gestiscono la sicurezza del cloud.

Fonte immagine: 2025 Thales Cloud Security Study.

Il studio conferma che, mentre le organizzazioni danno priorità agli investimenti nella sicurezza del cloud, la crescente complessità, le sfide nella protezione delle proprie risorse cloud, un problema ulteriormente amplificato dalle esigenze dei progetti di intelligenza artificiale che spesso operano nel cloud e richiedono l’accesso a grandi volumi di dati sensibili.

Ad aggravare questo problema, quattro delle prime cinque risorse prese di mira negli attacchi segnalati sono basate sul cloud. Ne consegue che il rafforzamento della sicurezza del cloud e la semplificazione delle operazioni sono passaggi essenziali per migliorare l’efficacia e la resilienza complessive della sicurezza.

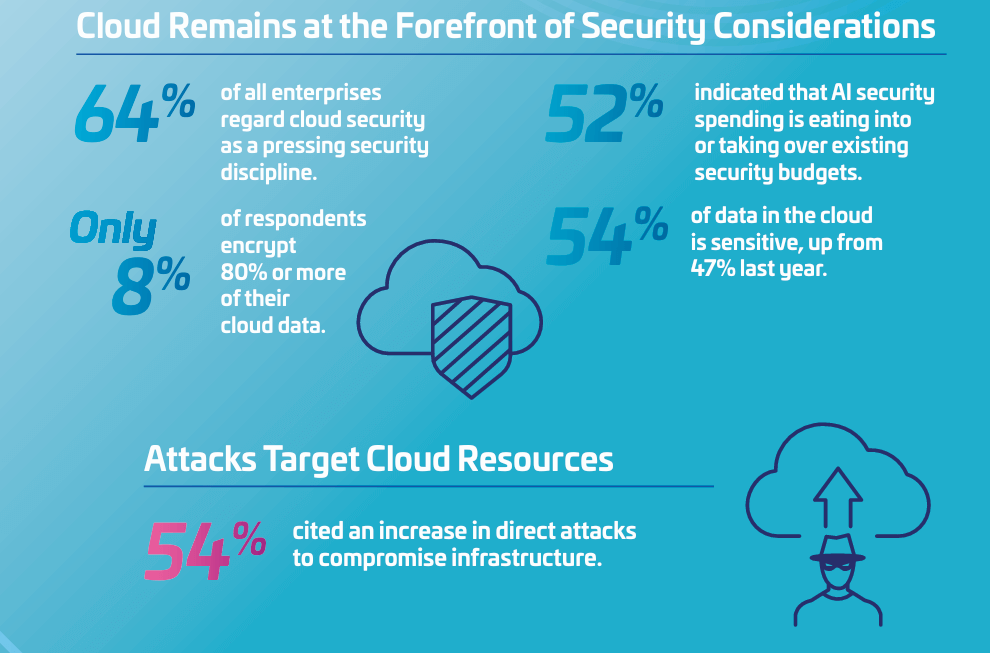

Lo studio rivela altresì, altresì, che la sicurezza del cloud rimane l’area di preoccupazione più urgente, evidenziando le difficoltà che le organizzazioni devono affrontare. Queste sfide riguardano non solo la protezione degli ambienti cloud ma anche il mantenimento della forza lavoro qualificata necessaria per gestirli in modo efficace.

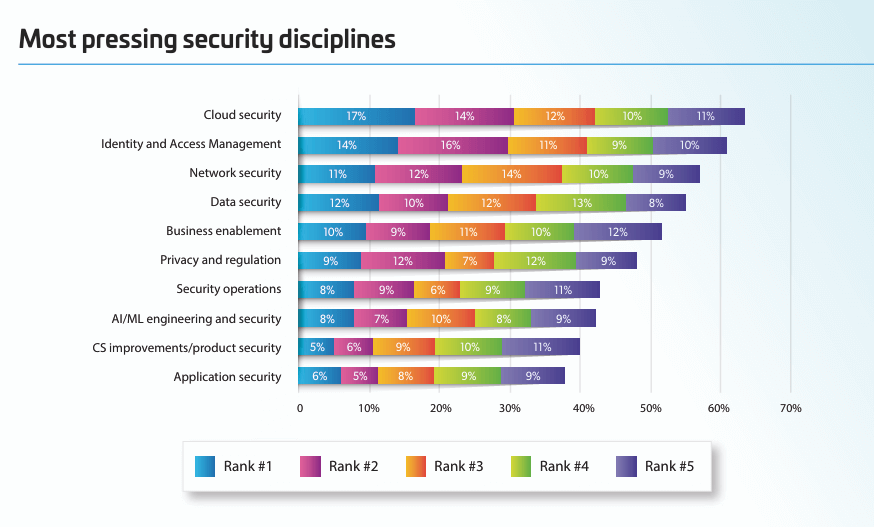

Di fatto, quasi due terzi degli intervistati (64%) hanno identificato la sicurezza del cloud come una delle prime cinque discipline di sicurezza più urgenti, con il 17% che la classifica come la disciplina n. 1.

È interessante notare che la sicurezza del cloud è in cima alla lista delle sfide di sicurezza, anno dopo anno, nonostante i notevoli investimenti, a conferma della complessità e la persistenza del problema. Non si tratta solo di una sfida tecnica, ma di una sfida articolata che coinvolge le operazioni, il personale e l’evoluzione delle minacce.

Fonte immagini: 2025 Thales Cloud Security Study.

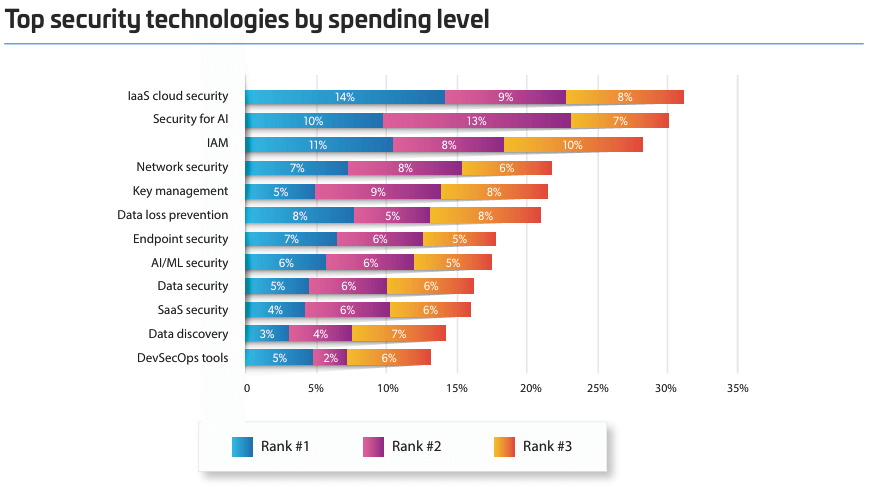

La sicurezza del cloud continua a rappresentare una voce di spesa prioritaria per le aziende, alimentata dall’evoluzione costante dei servizi cloud e dall’integrazione di nuove tecnologie. Inoltre, tale investimento continuo consente alle organizzazioni di colmare il divario nelle competenze e di supportare la migrazione progressiva verso ambienti cloud.

Lo studio di Thales rivela che un elemento di novità quest’anno è rappresentato dalla sicurezza per l’intelligenza artificiale, che si è posizionata al secondo posto tra le priorità di spesa, riflettendo l’urgenza di proteggere le implementazioni AI.

Tuttavia, emerge una criticità significativa: oltre la metà degli intervistati (52%) segnala che gli investimenti nella sicurezza AI stanno attingendo ai budget già destinati alla sicurezza esistente.

Pertanto, considerando che gran parte delle applicazioni di intelligenza artificiale operano in ambienti cloud, tale dinamica rischia di impattare negativamente proprio sugli investimenti per la sicurezza del cloud, sollevando questioni importanti sull’allineamento strategico e sull’efficace distribuzione delle risorse disponibili.

Fonte immagine: 2025 Thales Cloud Security Study.

La complessità è nemica della sicurezza del cloud

La sicurezza del cloud continua ad attirare un’attenzione e investimenti significativi, in gran parte a causa della complessità degli ambienti cloud odierni. Da quanto si evince dal report di Thales la maggior parte delle aziende utilizza più sedi IT e più provider di cloud, rendendo l’infrastruttura sempre più ibrida e multicloud.

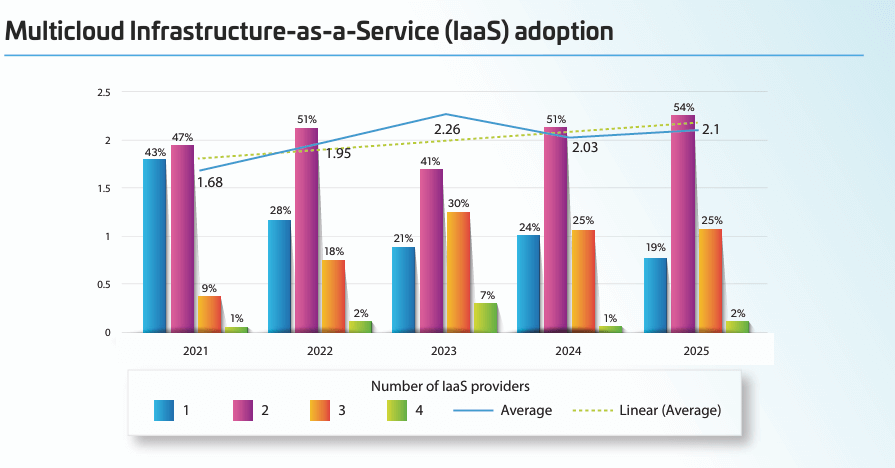

Inoltre, il numero medio di fornitori di cloud pubblico è leggermente aumentato a 2,1, rispetto al 2024, poiché la maggior parte delle organizzazioni gestisce almeno due piattaforme cloud oltre ai propri sistemi on-premise.

Questa crescente complessità è un fattore chiave delle crescenti sfide per la sicurezza del cloud. Infatti, il 55% degli intervistati ha affermato che la protezione degli ambienti cloud è più complessa della protezione dell’infrastruttura on-premise, segnando un aumento di 4 punti percentuali rispetto allo scorso anno.

Fonte immagine: 2025 Thales Cloud Security Study.

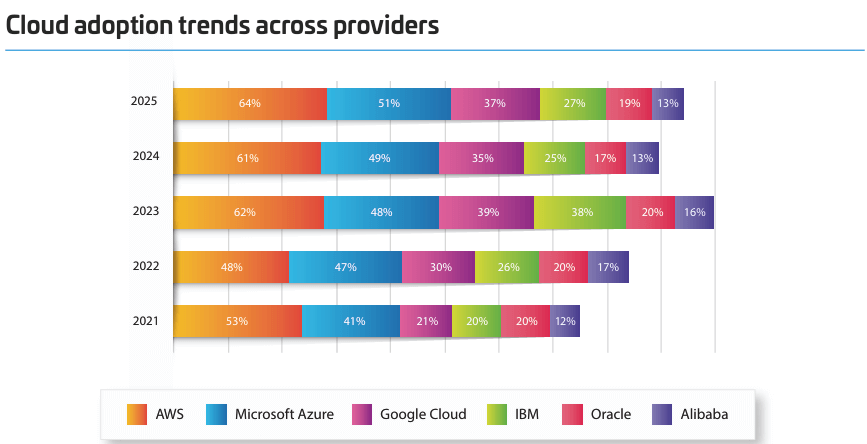

Ancora, il fatto di avere più fornitori di IaaS significa che i team di sicurezza devono essere esperti nel tradurre i controlli tra le piattaforme. Come illustra il grafico seguente, l’adozione è in crescita in quasi tutti i fornitori.

Strumenti di sicurezza mettono a rischio il cloud

La proliferazione di strumenti di sicurezza sta complicando significativamente la gestione della sicurezza cloud. I dati dello studio di Thales evidenziano una frammentazione preoccupante: il 61% delle aziende utilizza cinque o più strumenti per l’individuazione, il monitoraggio o la classificazione dei dati, mentre il 57% impiega almeno cinque gestori di chiavi aziendali per la crittografia.

È doveroso evidenziare che tale moltiplicazione di soluzioni incrementa notevolmente il rischio di configurazioni errate ed errori operativi.

Inoltre, il problema si amplifica quando si lavora con più fornitori cloud: ciascuno tende ad avere il proprio sistema nativo di gestione delle chiavi, che difficilmente si estende ad altri ambienti cloud e si integra con i sistemi locali.

Ancora, considerando che un’azienda media si affida a più di due fornitori cloud, si creano inevitabilmente “isole di gestione” che complicano l’intero ciclo di vita della crittografia.

La soluzione suggerita dallo studio è l’adozione di una piattaforma comune e unificata per la gestione delle chiavi, integrata nell’intero portafoglio infrastrutturale ed estendibile a nuovi fornitori cloud, dato che tale approccio centralizzato può semplificare le operazioni e rafforzare efficacemente la protezione dei dati.

Il cloud nel centro del mirino degli attacchi cyber

L’infrastruttura cloud è diventata il bersaglio preferito dei cybercriminali. Lo studio rivela che quattro dei primi cinque obiettivi di attacco sono basati sul cloud, attirando gli aggressori verso ambienti dove i dati sono maggiormente concentrati e dove la superficie di attacco risulta spesso più ampia.

Particolarmente significativo è il cambiamento nelle tipologie di attacco: mentre il 54% degli intervistati ha registrato un aumento degli attacchi diretti all’infrastruttura, ben il 68% segnala una crescita degli attacchi basati sull’accesso che sfruttano credenziali e dati sensibili rubati. Un trend che rappresenta un rischio critico quando i controlli di accesso costituiscono l’unica linea di difesa dei dati.

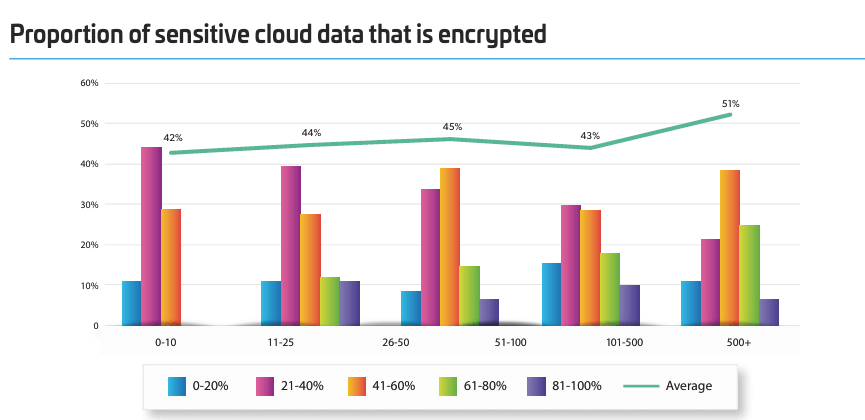

Secondo il report, solo l’8% degli intervistati crittografa l’80% o più dei propri dati cloud, anche se l’85% afferma che almeno il 40% dei propri dati cloud è sensibile. Si tratta di una netta disconnessione che rappresenta, nelle parole di Thales, “un rischio gestibile che le organizzazioni dovrebbero affrontare con urgenza”.

Ancora, nonostante le organizzazioni stiano crittografando una percentuale crescente di dati sensibili, i livelli di protezione rimangono inadeguati. Ne consegue che, con la prevalenza degli attacchi basati sull’autenticazione, la crittografia diventa essenziale per contrastare gli aggressori che riescono a violare le protezioni di accesso; tuttavia, la sua adozione resta ancora molto al di sotto dei livelli necessari.

Fonte immagine: 2025 Thales Cloud Security Study.

Inoltre, anche le protezioni dell’accesso devono essere migliorate: sebbene l’uso di autenticazioni più sofisticate sia in crescita, solo il 65% ha riferito che l’autenticazione a più fattori (MFA) è in atto per difendere l’accesso al cloud. Ancora, la combinazione di autenticazione debole e dati sensibili non crittografati rappresenta un rischio critico per le aziende.

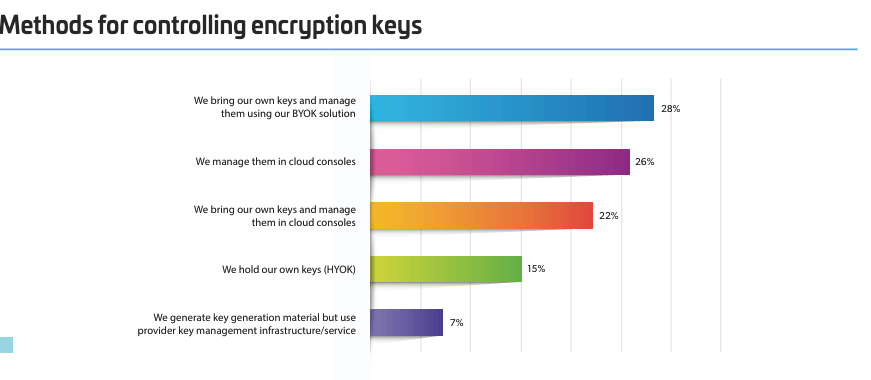

I dati mostrano progressi incoraggianti nell’approccio alla gestione delle chiavi di crittografia. La strategia BYOK (Bring Your Own Key) è cresciuta al 28% rispetto al 25% dell’anno precedente, diventando l’approccio più comune, oltre a testimoniare una maggiore consapevolezza sulla necessità di mantenere il controllo delle proprie chiavi.

Tuttavia, persiste una criticità significativa: il 48% delle organizzazioni gestisce ancora le chiavi di crittografia direttamente tramite le console dei fornitori cloud.

Questo approccio frammentato incrementa notevolmente la complessità operativa, specialmente in ambienti multicloud dove ciascun fornitore richiede una gestione separata.

Pertanto, diventa necessario adottare un sistema di gestione delle chiavi unificato, che permetta di centralizzare il controllo, ridurre il carico operativo e semplificare la governance della crittografia attraverso tutti gli ambienti cloud utilizzati dall’organizzazione.

Fonte immagine: 2025 Thales Cloud Security Study.

Sovranità digitale in un mondo ibrido

L’espansione dell’utilizzo del cloud ha trasformato quello che era un vantaggio – i.e. l’indipendenza dalla posizione geografica dei dati – in una fonte di preoccupazione legata alla sovranità dei dati.

Di fatto, le capacità di gestione efficace dei dati emergono come elemento fondamentale per affrontare i requisiti di sovranità digitale. Inoltre, le protezioni basate sulla crittografia sono considerate dal 42% degli intervistati un mezzo efficace per mitigare i problemi di localizzazione dei dati.

Lo studio rivela un dato particolarmente interessante sulle priorità organizzative: il principale fattore che guida gli sforzi di sovranità dei dati è garantire la portabilità dei dati e dei carichi di lavoro, indicato dal 33% degli intervistati.

Tale obiettivo supera significativamente la necessità di conformarsi ai mandati normativi locali (16%) o globali (21%). Una tendenza che evidenzia come le organizzazioni stiano ponendo una forte attenzione sulla flessibilità e sulla capacità di spostare i propri dati e workload tra diversi ambienti cloud, piuttosto che limitarsi alla semplice compliance normativa.

Human in the Loop: tra controllo e vulnerabilità nella sicurezza cloud

L’intelligenza artificiale sta crescendo rapidamente, ma persiste la necessità di mantenere la supervisione umana per validare le decisioni dell’IA. Paradossalmente, proprio la fallibilità umana rappresenta un punto critico nella sicurezza, creando una contraddizione evidente nei dati dell’indagine.

Emerge, infatti, una discrepanza significativa: mentre gli aggressori esterni rappresentano la preoccupazione principale, l’errore umano rimane la causa effettiva più comune delle violazioni, posizionandosi al terzo posto tra i problemi di attacco segnalati.

Una situazione che riflette un disallineamento nelle priorità di protezione adottate dalle organizzazioni, aggravato dal divario di competenze e dalla crescente complessità delle operazioni di sicurezza cloud.

Il problema si intensifica considerando che il 68% degli intervistati segnala gli attacchi basati su credenziali e dati sensibili rubati, come la tattica in più rapida crescita. È ben noto che la compromissione dell’identità di un utente può consentire l’accesso diretto a dati non protetti.

Sul fronte delle contromisure, l’autenticazione multi-fattore (MFA – Multi Factor Authentication) rimane il meccanismo più diffuso con il 65% di adozione, ma non viene applicata universalmente. Inoltre, lo studio rivela che emergono tecniche innovative – quali, l’autenticazione resistente al phishing, la biometria e gli approcci senza password – che mostrano livelli di adozione notevoli.

Tuttavia, la gestione degli accessi privilegiati (PAM – Privileged Access Management) – tecnologia particolarmente efficace negli ambienti cloud – registra ancora un’adozione relativamente bassa (38%).

Di fatto, da quanto si evince dallo studio, la chiave per ridurre gli errori risiede nel consolidamento e nell’integrazione delle operazioni di sicurezza, semplificando così i processi.

Sicurezza AppSec e DevOps e cloud

I progressi più recenti nello sviluppo applicativo e architetturale si concentrano nell’infrastruttura cloud. Di fatto, l’adozione di metodi nativi cloud e dell’infrastruttura come codice accelera significativamente il rilascio di nuove applicazioni, ma richiede parallelamente l’implementazione di nuove misure di sicurezza adeguate alla velocità e al contesto operativo.

Pertanto, la protezione delle API emerge come priorità assoluta, dato che l’automazione delle operazioni cloud si basa massicciamente su di esse: oltre un terzo delle organizzazioni ne utilizza 500 o più. Inoltre, i servizi maturi di intelligenza artificiale operano tipicamente attraverso API, rendendo la loro sicurezza fondamentale per le iniziative AI.

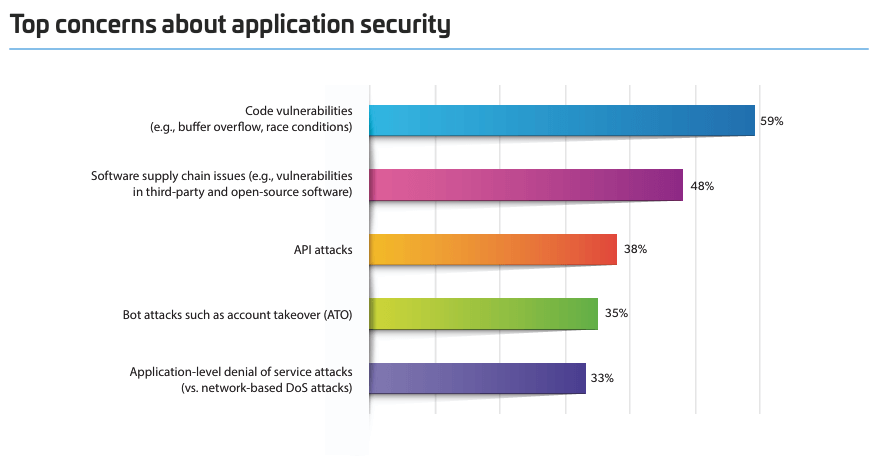

Lo studio di Thales rivela, altresì, che le vulnerabilità del codice rappresentano la preoccupazione principale al 59%, seguite dai problemi della supply chain software al 48%, mentre gli attacchi alle API si posizionano al 38%.

Tuttavia, questa apparente minore preoccupazione per le API potrebbe essere ingannevole: le API stesse sono vulnerabili a difetti del codice e possono trasformarsi in vettori di accesso per compromissioni della catena di approvvigionamento a monte, rendendo la loro sicurezza un elemento critico e trasversale nell’intero ecosistema applicativo cloud.

Fonte immagine: 2025 Thales Cloud Security Study.

È interessante notare che la gestione dei dati sensibili emerge come la principale sfida per la sicurezza nello sviluppo applicativo. Una preoccupazione giustificata dal fatto che i dati sensibili sottratti costituiscono il principale vettore di attacco all’infrastruttura cloud.

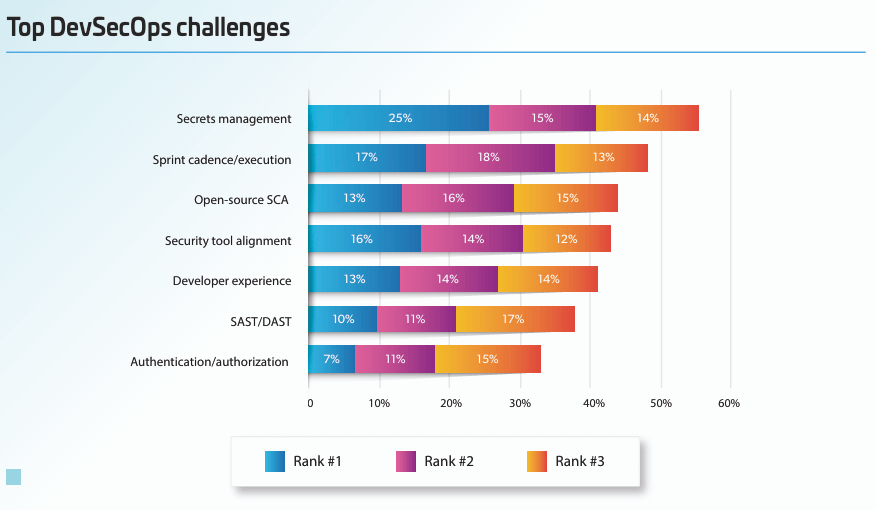

Ne consegue che la gestione efficace di credenziali e segreti risulta fondamentale negli ambienti cloud, anche se presenta complessità significative: i team di sviluppo faticano a padroneggiare le competenze necessarie per un’implementazione corretta, mentre i team di sicurezza incontrano difficoltà nel valutare la resilienza degli ambienti applicativi.

Lo studio rivela un dato particolarmente preoccupante: solo il 16% degli intervistati identifica gli strumenti DevSecOps per la gestione delle chiavi segrete tra le tre tecnologie più efficaci per la protezione dei dati.

Questa scarsa adozione – combinata con il limitato grado di crittografia applicato ai dati sensibili nel cloud – rappresenta un pericolo significativo dato che i cyber criminali, compromettendo le credenziali, possono accedere direttamente a dati non crittografati.

La protezione efficace delle applicazioni cloud richiede, quindi, un approccio integrato che vada oltre la semplice localizzazione dei dati. È essenziale poter classificare e proteggere i dati in modo efficace, garantendo che la gestione dei dati, la classificazione, la crittografia e la protezione degli accessi funzionino in modo orchestrato e senza soluzione di continuità.

Fonte immagine: 2025 Thales Cloud Security Study.

Conclusione

Il cloud è diventato un pilastro fondamentale dell’infrastruttura aziendale moderna e la sua sicurezza rappresenta un fattore critico per competitività e fiducia dei clienti.

Lo studio di Thales evidenzia che, nonostante i progressi nella crittografia, una parte significativa di dati sensibili rimane non protetta nel cloud.

La soluzione risiede nella semplificazione e integrazione degli strumenti di sicurezza attraverso piattaforme comuni che unifichino ambienti on-premise e cloud, riducendo il carico operativo e abilitando l’innovazione.

Tale approccio è cruciale nell’era dell’intelligenza artificiale, che sta ridefinendo budget, infrastrutture e disponibilità dei dati.

Si tratta, di fatto, di migliorare la produttività dei team di sicurezza per ridurre l’errore umano, principale causa delle violazioni. È doveroso evidenziare che un ambiente unificato libera risorse per iniziative strategiche, sbloccando opportunità di business e permettendo di sfruttare le tecnologie emergenti.

Pertanto, la sicurezza del cloud è oggi abilitazione all’innovazione, non solo difesa.

Le organizzazioni devono concentrarsi su automazione negli ambienti ibridi, strategie consolidate di crittografia e gestione delle chiavi, protezione rafforzata di identità e accessi (soprattutto per AI e API), e piattaforme adattive. I dati sono al centro della trasformazione digitale e la loro protezione – ovunque si trovino – deve rimanere la priorità assoluta.

FAQ: sicurezza cloud

Cos’è la cloud security e perché è importante?

La cloud security è quell’insieme di policy, procedure e tecnologie che interagiscono tra loro per garantire la protezione dei sistemi nel cloud, dell’infrastruttura sottostante (router, sistemi elettrici e hardware), delle applicazioni e dei dati dalle minacce interne ed esterne e dagli attacchi informatici. È un sottoinsieme della sicurezza informatica con l’obiettivo di proteggere tutti gli asset aziendali collocati nella ‘nuvola’. La sua importanza è cresciuta esponenzialmente con la migrazione massiccia di dati, applicazioni e infrastrutture verso ambienti cloud, accelerata anche dalla crisi pandemica. Secondo il Cloud Security Report 2023, nonostante i vantaggi come maggiore flessibilità (53%), agilità (45%) e migliore disponibilità operativa (44%), quasi tutte le aziende esprimono forti preoccupazioni per la sicurezza del cloud, con il 43% che considera i rischi più significativi proprio nell’utilizzo del cloud pubblico.

Quali sono le principali differenze tra cloud security e sicurezza informatica tradizionale?

La principale differenza tra cloud security e sicurezza tradizionale risiede nel modello di responsabilità condivisa. Mentre nei sistemi tradizionali on-premise l’azienda ha il controllo totale sulla sicurezza, nel cloud questa responsabilità è suddivisa tra il Cloud Service Provider (CSP) e il cliente. Il CSP fornisce generalmente la sicurezza fisica dell’infrastruttura, mentre il cliente è responsabile della configurazione degli accessi, della gestione delle policy di sicurezza e della protezione dei dati. Inoltre, il cloud modifica drasticamente il perimetro difensivo delle aziende, che non può più essere circoscritto a un unico dominio interno. Molte organizzazioni utilizzano ancora tecnologie di sicurezza tradizionali di tipo network-based per proteggere ambienti cloud che per natura non hanno un perimetro statico e ben delimitato. La sicurezza di un ambiente non dovrebbe mai essere incentrata su quale dei due, cloud o on-premise, offra quella in assoluto migliore, ma sulle soluzioni più adeguate alle esigenze delle aziende.

Quali sono i principali tipi di ambienti cloud e come influiscono sulla sicurezza?

Esistono quattro principali tipi di ambienti cloud che influiscono diversamente sulla sicurezza:

1. Cloud pubblico: infrastrutture condivise gestite da provider esterni, accessibili via internet

2. Cloud privato: infrastrutture dedicate a una singola organizzazione, con maggior controllo sulla sicurezza

3. Cloud ibrido: combinazione di cloud pubblico e privato, che richiede strategie di sicurezza integrate

4. Multi-cloud: utilizzo di servizi da diversi provider cloud, che aumenta la complessità della sicurezza

I servizi cloud possono essere erogati attraverso tre diverse tipologie di infrastrutture:

– Infrastructure as a Service (IaaS): il provider gestisce l’hardware, il cliente gestisce tutto il resto

– Platform as a Service (PaaS): il provider gestisce hardware e software di base, il cliente gestisce applicazioni e dati

– Software as a Service (SaaS): il provider gestisce l’intera infrastruttura, il cliente utilizza solo l’applicazione

Ogni modello implica diverse responsabilità di sicurezza tra provider e cliente, rendendo essenziale comprendere chiaramente il modello di responsabilità condivisa specifico per ogni ambiente cloud utilizzato.

Quali sono le principali minacce alla sicurezza nel cloud?

Le principali minacce alla sicurezza nel cloud includono:

1. Configurazioni errate: rappresentano la vulnerabilità più diffusa, causando la maggior parte delle violazioni di sicurezza. Errori nelle autorizzazioni degli account, nella gestione delle password o nella creazione di archivi non crittografati possono esporre miliardi di record.

2. Vulnerabilità nelle macchine virtuali: l’esecuzione di carichi di lavoro su istanze di calcolo vulnerabili esposte a internet può portare a fughe di dati critici.

3. Gestione inadeguata degli accessi privilegiati: molte organizzazioni non limitano adeguatamente i privilegi di accesso o non implementano l’autenticazione multi-fattore (MFA).

4. Minacce interne: utenti interni, sia intenzionali che accidentali, possono rappresentare un rischio significativo.

5. Accessi esterni non controllati: organizzazioni con utenti esterni che accedono all’ambiente cloud con permessi di amministrazione aumentano il rischio di esfiltrazione dei dati.

Secondo Thales Cloud Security Study, quattro dei primi cinque obiettivi di attacco sono basati sul cloud, con il 54% degli intervistati che ha registrato un aumento degli attacchi diretti all’infrastruttura e il 68% che segnala una crescita degli attacchi basati sull’accesso che sfruttano credenziali e dati sensibili rubati.

Come implementare una strategia efficace di cloud security?

Per implementare una strategia efficace di cloud security è necessario rispettare alcuni principi fondamentali:

1. Protezione: implementare controlli di sicurezza come crittografia, autenticazione a più fattori e gestione delle identità

2. Rilevamento: utilizzare strumenti di monitoraggio continuo per identificare attività sospette

3. Contenimento: limitare l’impatto potenziale delle violazioni attraverso la segmentazione della rete e il principio del privilegio minimo

4. Ripristino: disporre di solidi piani di backup e disaster recovery

Aspetti organizzativi e di governance importanti includono:

– Definizione chiara di ruoli e responsabilità

– Formazione continua del personale

– Valutazione regolare dei rischi

– Conformità normativa

– Audit periodici

Inoltre, è consigliabile adottare cinque mosse fondamentali:

1. Scegliere provider cloud affidabili valutando non solo il costo ma anche la qualità dei servizi di sicurezza

2. Crittografare i dati sia in transito che a riposo

3. Implementare un monitoraggio costante del traffico dati

4. Adottare tecnologie di Identity Access Management (IAM)

5. Predisporre backup continui con copie dei dati conservate all’esterno dell’organizzazione

Quali sono i vantaggi della cloud security rispetto alla sicurezza tradizionale?

La sicurezza del cloud offre numerosi vantaggi rispetto ai sistemi tradizionali:

1. Monitoraggio avanzato: i provider cloud forniscono un monitoraggio costante dell’ambiente, rilevando minacce e vulnerabilità in tempo reale, evitando alle organizzazioni la complessità di gestire autonomamente l’aggiornamento e la manutenzione dei sistemi di sicurezza.

2. Rilevamento proattivo delle minacce: le soluzioni cloud non solo proteggono i dati, ma aiutano a identificare possibili minacce prima che causino danni irreversibili.

3. Efficienza economica: la migrazione al cloud offre un risparmio significativo a lungo termine, eliminando la necessità di investimenti iniziali in hardware e riducendo i costi di manutenzione e di energia.

4. Visibilità completa: la sicurezza cloud offre una visione unificata delle misure di protezione, permettendo di monitorare e rispondere alle minacce in tempo reale, documentare le attività di rete e implementare nuove policy in modo più efficiente.

5. Crittografia avanzata: le tecniche di crittografia per i dati cloud proteggono le informazioni sia a riposo che in transito, aiutando le organizzazioni a soddisfare i requisiti di conformità e a ridurre i rischi.

6. Scalabilità: la sicurezza cloud può adattarsi rapidamente all’evoluzione delle esigenze aziendali, gestendo in modo efficiente l’aumento del volume di dati senza sovraccaricare il team IT.

Quali sono le sfide principali nella protezione dei dati nel cloud?

La protezione dei dati nel cloud presenta diverse sfide significative:

1. Visibilità limitata: in una configurazione cloud, i dati spesso si spostano e risiedono in diverse sedi, ospitate da diversi fornitori, rendendo difficile avere una visione completa di tutti i dati, comprendere dove si trovano e chi può accedervi.

2. Livelli di sicurezza eterogenei: i provider cloud offrono livelli diversi di controllo degli accessi e di misure di sicurezza, creando inconsistenze nella protezione.

3. Shadow IT: l’utilizzo da parte dei dipendenti di strumenti software, hardware ed app non approvati rappresenta un rischio, poiché i dati vengono trasferiti in ambienti non monitorati e potenzialmente non affidabili.

4. Perdita di controllo: quando i dati vengono spostati in un ambiente di terze parti, si perde il pieno controllo su chi ha accesso a tali dati e come li utilizza.

5. Crittografia a doppio taglio: se da un lato i dati crittografati sono più sicuri, dall’altro quando gli aggressori intercettano dati crittografati in transito, si ha meno visibilità sui dati rubati.

6. Complessità normativa: la migrazione verso il cloud presenta sfide in termini di conformità a normative come il GDPR, il Data Governance Act e il Data Act, che richiedono garanzie specifiche sulla localizzazione e il trattamento dei dati personali.

7. Condivisione delle responsabilità: la confusione sui ruoli di sicurezza tra provider cloud e cliente può portare a lacune nella protezione se non gestita correttamente.

Come garantire la conformità normativa nella sicurezza cloud?

Garantire la conformità normativa nella sicurezza cloud richiede un approccio strutturato che consideri le diverse normative applicabili:

1. GDPR: Per i dati personali nel cloud, è necessario garantire che i fornitori rispettino i principi di privacy-by-design e by-default, implementando misure tecniche ed organizzative appropriate. Particolare attenzione va posta ai trasferimenti internazionali di dati, richiedendo l’implementazione di salvaguardie come le Standard Contractual Clauses (SCC). È fondamentale assicurare che diritti come la portabilità dei dati e il diritto alla cancellazione siano tecnicamente implementabili anche in architetture cloud distribuite.

2. Data Act: Stabilisce diritti specifici per l’accesso e la portabilità dei dati generati da dispositivi IoT e servizi digitali, richiedendo che le soluzioni cloud supportino meccanismi di condivisione standardizzati e interoperabili. I provider cloud devono implementare API e formati dati che facilitino la migrazione tra diversi servizi.

3. Data Governance Act: Crea un framework per la condivisione sicura dei dati tra settori pubblico e privato, richiedendo che le piattaforme cloud implementino controlli di accesso granulari e meccanismi di audit per tracciare l’utilizzo dei dati condivisi.

Per gestire efficacemente queste normative, le organizzazioni dovrebbero:

– Definire chiaramente i ruoli di titolare e responsabile del trattamento tra organizzazione e provider cloud

– Condurre regolarmente Data Protection Impact Assessment (DPIA)

– Implementare sistemi di classificazione automatizzata dei dati

– Adottare controlli di accesso basati su ruoli che rispettino i diversi regimi normativi

– Utilizzare soluzioni CSPM (Cloud Security Posture Management) per garantire la conformità continua

Quali tecnologie sono fondamentali per la sicurezza cloud?

Diverse tecnologie sono fondamentali per garantire una robusta sicurezza cloud:

1. Identity and Access Management (IAM): definisce chi può accedere a cosa e con quali permessi, gestendo e rispettando le policy di privilegi scelte dall’azienda. È essenziale per autenticare utenti, dispositivi o servizi e per concedere o negare diritti di accesso.

2. Autenticazione Multi-Fattore (MFA): secondo il Thales Cloud Security Study, è il meccanismo più diffuso con il 65% di adozione, anche se non viene applicata universalmente.

3. Crittografia: fondamentale per proteggere i dati sia in transito che a riposo. La strategia BYOK (Bring Your Own Key) è cresciuta al 28%, diventando l’approccio più comune per la gestione delle chiavi di crittografia.

4. Firewall e Gruppi di Sicurezza: i firewall gestiscono il traffico tra reti interne e pubbliche, mentre i gruppi di sicurezza sono regole applicate al traffico da e verso server e risorse esterne nel cloud.

5. Software-Defined Networking (SDN): consente il controllo centralizzato e programmabile della segmentazione di rete.

6. Cloud Security Posture Management (CSPM): soluzioni CSPM offrono visibilità completa degli asset, automazione dei processi di sicurezza, gestione degli accessi e conformità normativa.

7. Sistemi di monitoraggio automatico: come Security Information and Event Management (SIEM) e Security Orchestration Automation and Response (SOAR) per rilevare anomalie e applicare misure in tempo reale.

8. Infrastructure as Code (IaC): strumenti che consentono controlli automatici sulle configurazioni per garantire il rispetto delle regole di sicurezza.

9. Cloud Workload Protection (CWP): componente critico delle piattaforme CNAPP (Cloud-Native Application Protection Platform) che protegge specificamente i carichi di lavoro in cloud.

Come gestire la sicurezza in ambienti multi-cloud e ibridi?

La gestione della sicurezza in ambienti multi-cloud e ibridi richiede un approccio strategico per affrontare la maggiore complessità. Secondo il Cloud Security Report, le complessità legate all’hybrid e al multi-cloud sono tra i principali fattori che rallentano l’adozione del cloud.

Per gestire efficacemente la sicurezza in questi ambienti:

1. Adottare una piattaforma comune e unificata per la gestione delle chiavi di crittografia, integrata nell’intero portafoglio infrastrutturale ed estendibile a nuovi fornitori cloud. Secondo Thales, il 48% delle organizzazioni gestisce ancora le chiavi di crittografia tramite le console dei fornitori cloud, aumentando notevolmente la complessità operativa.

2. Implementare soluzioni di visibilità centralizzata che permettano di monitorare tutti gli ambienti cloud da un’unica dashboard.

3. Standardizzare le policy di sicurezza tra i diversi ambienti per garantire coerenza nella protezione.

4. Utilizzare strumenti di automazione per applicare configurazioni di sicurezza coerenti in tutti gli ambienti.

5. Adottare un modello Zero Trust che verifichi costantemente le identità e gli accessi indipendentemente dall’ambiente.

6. Implementare soluzioni CSPM (Cloud Security Posture Management) specifiche per ambienti multi-cloud, che aiutano a identificare e correggere configurazioni errate in tutti gli ambienti.

7. Considerare l’adozione di una piattaforma CNAPP (Cloud-Native Application Protection Platform) completa che includa protezione del carico di lavoro cloud, scansione dei container, CSPM, gestione dei diritti dell’infrastruttura e scansione delle vulnerabilità.

Quali sono i rischi fisici per la sicurezza cloud e come mitigarli?

Sebbene il cloud venga spesso percepito come qualcosa di astratto, in realtà è un’infrastruttura industriale distribuita composta da edifici, sistemi energetici, apparati di rete, fibre ottiche e personale operativo. I rischi fisici per la sicurezza cloud includono:

1. Attacchi diretti alle strutture fisiche: come dimostrato dal recente episodio che ha coinvolto un data center di Amazon negli Emirati Arabi Uniti, colpito durante un attacco nell’area circostante.

2. Interruzioni energetiche: i data center dipendono da forniture elettriche stabili.

3. Danni ai cavi di comunicazione: in particolare ai cavi sottomarini che costituiscono la spina dorsale delle comunicazioni globali.

4. Eventi naturali: come inondazioni, incendi o terremoti che possono danneggiare le infrastrutture fisiche.

5. Sabotaggio interno: da parte di personale con accesso fisico alle strutture.

Per mitigare questi rischi è necessario:

– Considerare la ridondanza geografica, distribuendo i dati e le applicazioni su più regioni e zone di disponibilità.

– Implementare solidi piani di disaster recovery e business continuity che considerino anche gli eventi fisici.

– Selezionare provider cloud che garantiscano elevati standard di sicurezza fisica nei loro data center.

– Adottare un approccio di gestione del rischio sistemico che consideri non solo gli aspetti informatici ma anche quelli fisici, energetici, geografici e di resilienza complessiva dell’infrastruttura.