È possibile spiare WhatsApp e ficcare il naso nelle conversazioni private di oltre un miliardo e mezzo di persone.

Ovviamente non siamo tutti a rischio cyber spionaggio, ma per alcuni la minaccia si è tradotta in realtà: nel maggio del 2019 fu resa nota in anteprima dal Financial Times una grave vulnerabilità della famosa applicazione di messaggistica istantanea. La storia la raccontiamo qualche paragrafo più sotto.

Indice degli argomenti

Spiare WhatsApp: le tecniche malevole

I messaggi di WhatsApp sono crittografati E2E, quindi per un attaccante è più conveniente utilizzare altri strumenti per violarli.

Spesso si utilizzano le vulnerabilità dei sistemi di Instant Messaging, (come avvenne per NSO Group di cui parliamo più avanti), ma nella maggior parte dei casi si sfrutta l’errore umano, che continua ad essere la vulnerabilità più facile da attaccare.

Il primo e più grave errore umano è l’utilizzo di un prodotto come WhatsApp da parte di persone e aziende che si scambiano informazioni riservate.

WhatsApp è un’app che non è pensata per la sicurezza e la sua stessa grande diffusione la rende un obbiettivo da parte di aziende e ricercatori che continuamente ne ricercano vulnerabilità da sfruttare.

Nel caso citato che ha coinvolto NSO Group sono stati spiati anche giornalisti, esponenti politici e funzionari governativi, che evidentemente utilizzavano WhatsApp.

Ma, come ha giustamente evidenziato Andrea Zapparoli Manzoni (membro del Comitato Direttivo Clusit e Direttore di Crowdfense): “perché queste persone usano WhatsApp, che è un’applicazione commerciale senza particolari requisiti di sicurezza, per trattare informazioni delicate? Ciò li espone a rischi inutili. Chi tratta informazioni riservate non dovrebbe utilizzare – per policy – strumenti del genere, neanche per comunicazioni con amici o familiari. Non si può pretendere che un’app gratuita e di massa si preoccupi anche della nostra sicurezza”.

Dopo questa necessaria premessa, che ci fa capire – ancora una volta – come la cyber security sia prima di tutto un problema culturale, vediamo come WhatsApp può essere spiato in pratica.

Spiare le chat di WhatsApp con gli spyware

La modalità più frequente è l’utilizzo di software spia, con i cosiddetti “spyware” (come nel caso di Pegasus usato da NSO di cui parleremo più avanti).

Esistono decine di app alla portata di chiunque ed a prezzi accessibili, con le quali è possibile spiare lo smartphone di un’altra persona. E si tratta di app che vengono vendute lecitamente, con lo scopo dichiarato di “controllare lo smartphone dei propri figli”.

In realtà si tratta di programmi la cui installazione nel dispositivo di un terzo (senza la sua autorizzazione) rappresenta un vero e proprio reato. In rete se ne possono trovare molte e quasi tutte richiedono l’accesso diretto al dispositivo da spiare, per poter essere installate.

Alcune di queste app sono finalizzate al solo spionaggio di WhatsApp, ma la maggior parte di esse sono in grado di vedere e inviare all’esterno tutto ciò che l’utente fa con il proprio smartphone, trasformandolo in una vera e propria “cimice” ambientale.

Citizen Lab, ha pubblicato a giugno 2019 un corposo rapporto dal titolo The Predator in Your Pocket che analizza questi spyware in modo dettagliato.

Come viene installato lo spyware su WhatsApp

Ci sono due diverse modalità:

- spyware da remoto: si utilizzano le solite tecniche di phishing e social engineering, inviando un link attraverso il quale – se cliccato – si installerà lo spyware. Oppure possono essere nascosti all’interno di applicazioni o giochi gratuiti. Per questo è sempre importante che l’utente faccia attenzione ai messaggi che riceve (se contengono un link) ed eviti di istallare applicazioni di dubbia provenienza, soprattutto se scaricate da Store alternativi a quelli ufficiali. E proprio negli store di terze parti (quali per esempio: Aptoide, F-Droid, Mobogenie, AppMarket ecc.) pubblicare applicazioni dannose è molto più semplice, perché i controlli sono minori rispetto a quelli presenti sul Google Play Store e Apple AppStore (anche se talvolta anche questi hanno lasciato passare qualche app malevola);

- spyware con accesso diretto al dispositivo: questa è la modalità più semplice, perché anche una persona non particolarmente esperta potrebbe procedere all’installazione dello spyware, avendo a disposizione lo smartphone della vittima (magari un collega o un familiare…) per pochi minuti. Per questo motivo, è estremamente importante che l’utente abbia sempre una password di blocco sul proprio smartphone per impedirne l’accesso abusivo da parte di qualcun’altro. Questa regola dovrebbe costituire una policy obbligatoria soprattutto nel caso di smartphone ad uso aziendale.

Una volta installato lo spyware, l’attaccante avrà a disposizione un’app o più frequentemente un account web attraverso il quale potrà vedere i dati contenuti nello smartphone della vittima: telefonate, messaggi, e-mail, foto. Potrà inoltre attivare funzioni, all’insaputa dell’utente, come fotocamera e microfono.

Ovviamente – vale la pena di ricordarlo – tutto questo è assolutamente illegale e rappresenta un reato.

L’uso di questi software spia, che sono definiti “captatori informatici” è regolamentato dalla legge ed è permesso solo alla polizia, su mandato della magistratura.

In merito è stato promulgato il D.lgs. 29 dicembre 2017, n.216, (c.d. Decreto Orlando, dal nome del ministro della Giustizia del governo Gentiloni) allo scopo di regolamentarne l’utilizzo ed impedire gli abusi.

Il governo Conte ha successivamente disposto la proroga dal 26 luglio 2018 al 31 marzo 2019 dell’entrata in vigore del Dlgs. n. 216 e tramutato in Legge nel 2020.

Come proteggersi dagli spyware su WhatsApp

Il fattore umano, cioè l’inconsapevole complicità con chi è intenzionato a spiare o a rubare le nostre informazioni, è la principale chiave di accesso ai nostri sistemi di messaggistica. Ci sono però alcuni software che quando installati, riescono a comportarsi come sentinelle attente e capaci di intercettare e rimuovere tutti i tentativi di intrusione.

Incogni: rimuove i dati personali

Incogni è un servizio di rimozione dei dati personali dal web con l’obiettivo di proteggere la privacy online. Ecco i principali punti dell’offerta:

- Protezione della Privacy: Incogni rimuove le informazioni personali da siti di ricerca e broker di dati, riducendo il rischio di spam, truffe e furto d’identità.

- Piano Annuale: Costa 83.88 euro per il primo anno (in sconto del 50% rispetto al prezzo normale di 167.76 euro), poi 83.88 euro all’anno. Include una garanzia di rimborso entro 30 giorni.

- Piano Mensile: Costa 13.98 euro al mese

Vantaggi

- Riduzione delle chiamate spam e delle truffe

- Minore esposizione agli attacchi informatici

- Rischi finanziari ridotti poiché le informazioni personali non saranno facilmente accessibili a compagnie di assicurazione o banche.

- Visibilità online ridotta per aziende e cybercriminali.

- Processo di rimozione dati personali

- Scansione dei siti per trovare le informazioni personali

- Invio di richieste di rimozione automatizzate ai broker di dati

- Scansione e ripetizione delle richieste per mantenere la privacy a lungo termine

- Relazioni periodiche sullo stato delle rimozioni.

Garanzia di rimborso di 30 giorni: Se non soddisfatto, si può ottenere un rimborso contattando il supporto clienti entro 30 giorni dalla sottoscrizione.

Kaspersky Plus: sicurezza, prestazioni e privacy

Massimo dispositivi: 5

Versione Free: Prova gratuita di 30 giorni

Sistemi Operativi: Windows, macOS, Android, iOS

Dark Web Monitoring: ✔

Protezione minori: ✔

VPN: inclusa

Offerte attive: SCONTO fino al 45% 🔥

Kaspersky Plus è compatibile con Windows, macOS, Android e iOS. Il prezzo iniziale è di 34,99 euro per il primo anno, con un rinnovo automatico a 54,99 euro annui. Include una garanzia di rimborso entro 30 giorni.

Sicurezza

Offre funzionalità di sicurezza avanzate, tra cui anti-phishing e firewall e include un antivirus multilivello per prevenire e neutralizzare virus e malware.

- Protezione dagli hacker con strumenti anti-ransomware, firewall e cryptojacking.

- Tecnologie per rilevare e rimuovere minacce esistenti e ripristinare il PC post-infezione.

Prestazioni

- Monitoraggio dell’integrità del disco rigido e strumenti di pulizia per gestire lo spazio di archiviazione.

- Ottimizzazione delle prestazioni per velocizzare i dispositivi.

- Intrattenimento senza interruzioni per attività come guardare film o giocare.

Privacy

- VPN veloce e illimitata per garantire privacy e libertà online.

- Navigazione privata con strumenti per prevenire il tracciamento e la visualizzazione di annunci non autorizzati.

- Protezione delle informazioni personali e di pagamento, compresa la protezione delle app bancarie e il monitoraggio di fughe di dati.

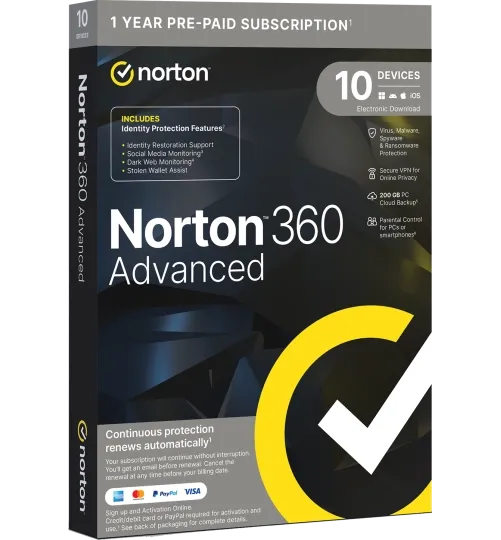

Norton: piani antivirus con sconto

Massimo dispositivi: 10

Versione Free: Prova gratuita 30 giorni

Sistemi Operativi: Windows, macOS, Android, iOS

Dark Web Monitoring: ✔

Protezione minori: ✔

Backup nel cloud: 200 GB

VPN: inclusa

Assistenza 24/7: ✔

Offerte attive: SCONTO fino al 66% (per il primo anno) 🔥

L’offerta di Norton 360 propone sconti significativi sui suoi piani antivirus e di sicurezza, con risparmi fino al 71% rispetto al prezzo di rinnovo per il primo anno. Tutti i piani includono la “Promessa Protezione Virus”, il che implica che se Norton non riesce a rimuovere un virus, si ha diritto a un rimborso.

Ecco un riassunto delle opzioni disponibili:

Norton 360 Standard

- Prezzo scontato: 24,99 euro per il primo anno (66% di sconto)

- Dispositivi supportati: 1 dispositivo (PC, Mac, tablet o telefono)

Caratteristiche:

- Protezione contro virus, malware, ransomware e hackeraggio

- Password Manager

- 10GB di backup nel cloud

- Connessione a Internet privata con VPN

Norton 360 Deluxe

- Prezzo scontato: 29,99 euro per il primo anno (71% di sconto)

- Dispositivi supportati: 5 dispositivi

- Caratteristiche:

- Stesse caratteristiche del piano Standard, più

- 50GB di backup nel cloud

- Dark Web Monitoring

- Protezione minori

Norton 360 Advanced

- Prezzo scontato: 39,99 euro per il primo anno (70% di sconto)

- Dispositivi supportati: 10 dispositivi

- Caratteristiche:

- Stesse caratteristiche del piano Deluxe, più:

- 200GB di backup nel cloud

- Assistenza per il ripristino dell’identità

- Assistenza in caso di furto del portafoglio

- Social Media Monitoring

WhatsApp Web per spiare le chat su WhatsApp

Abbiamo visto che la maggior vulnerabilità è rappresentata dal fattore umano. E proprio grazie alla scarsa attenzione dell’utente è possibile spiare il WhatsApp di un’altra persona in modo estremamente semplice, senza avere particolari conoscenze informatiche. Basta utilizzare WhatsApp Web.

WhatsApp Web è una comoda app (si chiama WhatsApp Desktop) che consente di usare WhatsApp anche sul computer. In alternativa, può essere utilizzata anche come webapp tramite Chrome, Firefox, Opera, Microsoft Edge e Safari.

In entrambe le modalità, basta aprire WhatsApp sullo smartphone e – dalle impostazioni alla voce “WhatsApp Web/Desktop” – inquadrare il QRCode che compare sullo schermo del computer.

A questo punto sul computer avremo il mirroring del nostro WhatsApp, più comodo da utilizzare rispetto alla versione smartphone. Ciò significa che tutte le conversazioni WhatsApp saranno sincronizzate tra smartphone e computer.

L’unica altra condizione è che lo smartphone sia connesso ad internet. Tutto molto comodo.

Ma se è un’altra persona a prendere il nostro smartphone per abbinarlo al suo computer? Sarà un gioco da ragazzi spiare tutto quello che facciamo con WhatsApp.

Questo rischio può essere scongiurato in modo elementare, semplicemente evitando di lasciare lo smartphone incustodito senza la password di blocco.

L’impostazione di una password di blocco sul nostro dispositivo è – come già detto – una regola tanto semplice quanto indispensabile.

Possiamo poi – per maggior sicurezza – attivare su WhatsApp anche l’autenticazione a due fattori: è un’opzione disponibile nel menu Impostazioni alla voce Verifica in due passaggi.

Infine, se abbiamo il sospetto che qualcuno è riuscito a collegare il suo computer al nostro WhatsApp, basta accedere al menu WhatsApp Web/Desktop: ci verranno mostrati quali sono i dispositivi connessi. Qualora non fossimo stati noi a connetterli, dovremo semplicemente toccare l’opzione Disconnetti da tutti i dispositivi (su iOS) oppure Disconnettiti da tutti i computer (su Android).

Spiare WhatsApp: tutto iniziò con la vulnerabilità dell’app

La prima vulnerabilità di WhatsApp di cui si ha traccia, risale al 2019. Questa vulnerabilità (classificata come CVE-2019-3568) aveva un’efficacia devastante: bastava infatti una chiamata vocale via WhatsApp per installare un software spia (spyware) sul telefono del destinatario.

Quello che la rendeva particolarmente grave era che si trattava di una vulnerabilità “zero-clic”, cioè non era necessario l’interazione della vittima per introdurre lo spyware. La semplice telefonata VoIP via WhatsApp, infatti, generava un “buffer overflow” reso possibile dall’efficacia dell’arma messa a punto dall’attaccante.

Quindi un attacco perfetto e difficilmente contrastabile per due motivi: prima di tutto perché funzionava su tutti i sistemi operativi mobili (Android, iOS e Windows Phone). In secondo luogo, perché prendeva di mira un’applicazione che, normalmente, ha accesso a tutte le funzionalità del telefono che possono interessare a un cyber criminale (foto, contatti, messaggi ecc.).

Il 13 maggio 2019 WhatsApp rilasciò un aggiornamento (per iOS è stato il 2.19.51, per Android il 2.19.44) che chiudeva la vulnerabilità anche se, con discutibile “trasparenza”, il changelog dell’aggiornamento dichiarava semplicemente che “Adesso puoi vedere gli sticker nelle dimensioni originali tenendo premuta la notifica”.

La storia dello spyware Pegasus su WhatsApp

Sia l’arma che l’attaccante protagonisti di questa vicenda sono ormai noti: chi ha realizzato lo spyware di nome Pegasus è l’ormai famosa società israeliana NSO Group, leader mondiale dei software spia per dispositivi mobili.

Lo spyware Pegasus per il suo costo molto elevato (centinaia di migliaia di dollari) era utilizzato da agenzie governative, polizie e servizi segreti e solo per obbiettivi mirati e importanti.

Quindi è assai improbabile che possa aver colpito gli smartphone di utenti comuni (per i quali i rischi di intercettazione attraverso WhatsApp potrebbero essere di altro tipo).

La vicenda ha avuto un seguito degno di nota: 29 ottobre del 2020, infatti, WhatsApp e Facebook hanno citato in giudizio NSO Group.

Nella causa intentata in un tribunale della California, WhatsApp Inc. e Facebook Inc. accusano NSO Group Technologies Limited di aver utilizzato i server di WhatsApp per inviare un malware (Pegasus) che ha spiato i cellulari di almeno 1.400 utenti tra il 29 aprile 2019 e il 10 maggio 2019.

Le vittime – secondo gli avvocati di Facebook e WhatsApp – sono state giornalisti, attivisti per i diritti umani, esponenti politici, dissidenti, diplomatici ed alti funzionari governativi stranieri, che si trovano negli Stati Uniti, negli Emirati Arabi Uniti, in Bahrein, in Messico, in Pakistan e in India. Non è escluso che ci siano state vittime anche in Europa. Accuse negate da NSO.

Questa denuncia rappresenta una significativa escalation nell’uso degli strumenti informatici di spionaggio e sull’utilizzo stesso di Internet: per la prima volta un’azione legale del genere non arriva da un’associazione per i diritti civili, ma da un colosso del web come Facebook.

E l’accusa rivolta a NSO Group fu forte, perché riguardava la violazione di una serie di norme, prima tra tutte il Computer Fraud and Abuse Act degli USA e il California Comprehensive Computer Data Access and Fraud Act, oltre che la violazione delle condizioni di utilizzo di WhatsApp.

Chi è NSO Group e quali attacchi hacker ha portato avanti

Questa azienda è stata fondata nel 2010 da ex membri della famosa Unit 8200 (parte dell’Israeli Intelligence Corps). L’Unità 8200 è ritenuta la responsabile anche dell’attacco Stuxnet, che nel 2010 ha infettato la centrale di arricchimento dell’uranio di Natanz, facendo esplodere – con un malware, appunto Stuxnet – oltre mille centrifughe e bloccato la centrale.

Inizialmente NSO Group, che ha sede ad Herzliya (Israele), realizzava software per collegarsi da remoto agli smartphone (per fare riparazioni a distanza…), ma da lì alla creazione di software spia il passo è stato breve. Ed in pochi anni l’azienda israeliana è diventata il produttore dei migliori e più micidiali spyware del mondo.

Nel 2014 fu venduta al gruppo di private equity Francisco Partners per circa 120 milioni di dollari, poi nel febbraio 2019 è stata riacquistata dai due cofondatori dell’azienda, Shalev Hulio e Omri Lavie.

NSO Group si è sempre mantenuta nell’ombra e non se ne hanno molte informazioni (fino a pochi anni fa sembra non avesse neppure un sito web): le prime notizie significative sono emerse dal data breach che ha colpito nel luglio 2015 Hacking Team, il loro principale concorrente. Nel 2018 ha avuto ricavi per 250 milioni di dollari e “dozzine” di clienti (ufficialmente Stati e governi).

Nella home page del sito un rassicurante banner dichiara: “NSO creates technology that helps government agencies prevent and investigate terrorism and crime to save thousands of lives around the globe”. E con gli stessi argomenti ha ribattuto alle accuse di WhatsApp, dichiarando che i propri strumenti sono destinati esclusivamente ad aiutare i governi a catturare terroristi e criminali.

Ma secondo Citizen Lab, associazione non-profit collegata all’Università di Toronto, che da tempo indaga su NSO Group, questa società vende i suoi prodotti anche a regimi autoritari che li usano per spiare giornalisti e dissidenti. Un rapporto pubblicato da Citizen Lab ha rivelato che lo spyware Pegasus di NSO Group è stato utilizzato contro almeno 175 obiettivi in 45 paesi del mondo.

Ed è proprio Pegasus il prodotto che ha reso famosa NSO Group, valutata oggi 1 miliardo di dollari.

La truffa WhatsApp del codice a 6 cifre: così ci rubano il profilo

Una truffa WhatsApp molto banale è quella conosciuta come la truffa del codice a 6 cifre.

Paolo Dal Checco, consulente informatico forense, segnala che questa truffa dovrebbe essere meno diffusa “perché ormai le persone sanno che non devono comunicare codici ricevuti sul proprio telefono, anche grazie all’esperienza fatta dalle banche che ripetono continuamente di non fornire a nessuno i codici ricevuti”.

Dovrebbe essere ormai nota e quindi poco efficace, tuttavia ancora oggi qualcuno ci casca.

Come funziona la truffa

Il nostro account WhatApp è sempre e obbligatoriamente collegato ad un numero di cellulare, il nostro.

Qualcuno potrebbe conoscere il numero ed utilizzarlo per appropriarsi del nostro WhatsApp, utilizzando la funzione Cambia numero che si trova nel menu Impostazioni/Account dell’applicazione.

Per farlo il malintenzionato accede al menu citato, Cambia numero, digita il vecchio numero (il nostro) e il nuovo numero (il suo).

A questo punto, WhatsApp invierà via SMS un codice di verifica a 6 cifre al vecchio numero, che è l’attuale intestatario del profilo.

Senza questo codice, qualsiasi utente che tenti di verificare il numero non può completare il processo di verifica.

Quindi al ladro servirà – e basterà – conoscere quelle 6 cifre per completare la migrazione del profilo WhatsApp.

Per ottenerlo può usare alcune tecniche banali:

- ci invia un messaggio utilizzando il profilo WhatsApp di un nostro contatto che ha già compromesso precedentemente, magari con la stessa tecnica: “Ciao, ti ho inviato un codice per sbaglio, potresti rimandarmelo?”;

- oppure potrebbe inviarci il medesimo messaggio falsificando il mittente: questa tecnica si chiama spoofing e può essere realizzata senza troppe difficoltà – e senza richiedere particolari competenze informatiche – sia con il mittente di un’email che di un messaggio. Esistono in rete siti ed app che permettono di realizzare lo spoofing.

Se chi riceve il messaggio cade nella truffa e invia al richiedente il codice di 6 cifre, il furto del profilo è compiuto.

Come difendersi

La prima e ovvia misura di sicurezza per proteggersi da questa truffa è proprio quella di non inviare a nessuno i codici ricevuti.

La seconda e indispensabile precauzione da adottare su WhatsApp è l’attivazione della doppia autenticazione che nell’app si chiama “Verifica in due passaggi” ed è stata implementata a inizio del 2017, ma ancora oggi molti utenti non la usano.

Si trova anch’essa nel menu Impostazioni/Account/Verifica in due passaggi/Attiva.

In questa maschera dovremo inserire il PIN di 6 cifre che costituisce il secondo fattore di autenticazione. Già qui notiamo una debolezza rispetto ad altre soluzioni di MFA: questo secondo fattore è un “codice statico” e non una “One Time Password” (OTP), che cambia ogni volta.

Nella maschera successiva ci viene chiesto di inserire un indirizzo email valido, “da usare per resettare il codice di accesso, se lo dimenticassi”. L’indirizzo email è opzionale, non obbligatorio.

Questo codice numerico a 6 cifre verrà richiesto come seconda autenticazione in caso di migrazione dell’account.

In questo modo, il malintenzionato non potrà concludere il furto del profilo, perché non avrà conoscenza di questo ulteriore codice.

Attenzione: questo non è il codice a 6 cifre di cui abbiamo parlato in precedenza e che viene generato da WhatsApp, quest’ultimo lo creiamo noi e dovremo ricordarlo, perché ogni tanto (qualche settimana) l’app ce lo chiederà come verifica.

Come recuperare un profilo WhatsApp rubato

La procedura di recupero di un profilo WhatsApp rubato è spiegata nelle pagine di assistenza di WhatsApp: si accede all’app registrando il proprio numero di telefono, riceveremo un SMS con codice di verifica a 6 cifre. Chiunque stia usando il nostro account verrà automaticamente disconnesso.

Nel caso l’intruso che si è impossessato dell’account abbia attivato la verifica in due passaggi noi non avremo il codice di sblocco (perché lo ha l’altro). In questa eventualità dovremo attendere 7 giorni prima di poter accedere senza il codice per la verifica in due passaggi.

Indipendentemente dal fatto che il legittimo proprietario conosca o meno questo codice, l’altro utente verrà disconnesso dall’account nel momento in cui si inserisce il codice a 6 cifre ricevuto tramite SMS.

WhatsApp e sistemi di messaggistica istantanea: sono sicuri?

La denuncia di WhatsApp e Facebook riporta un’altra affermazione interessante, che è utile approfondire per capire i rischi connessi all’utilizzo di WhatsApp.

Nell’atto di accusa a NSO Group è scritto: “Non essendo in grado di rompere la crittografia end-to-end di WhatsApp, gli Imputati (NSO Group, n.d.a.) hanno sviluppato il loro malware per accedere ai messaggi ed altre comunicazioni dopo che sono state decifrate sui devices target”.

Quindi sembra di capire che WhatsApp consideri sicura la sua crittografia applicata ai messaggi. Ricordiamo che WhatsApp ha implementato la crittografia end-to-end (E2E) solo nel 2016 e che ha acquistato l’algoritmo di crittografia da Open Whisper Systems, un’associazione non-profit di sviluppo software open source con l’obiettivo di “rendere le comunicazioni private semplici”.

Open Whisper, diretta da Moxie Marlinspike, è nota anche per la sua applicazione di messaggistica Signal, considerata tra le più sicure ed attente alla privacy.

Quindi possiamo ritenere che sia comunque difficile per un attaccante leggere i messaggi WhatsApp, se per farlo deve violare la crittografia end-to-end.

Peraltro, oggi tutti i sistemi IM (Instant Messaging) sono crittografati end-to-end e questo li rende nativamente più sicuri dell’e-mail, che utilizza ancora protocolli di trasmissione come l’SMTP sviluppati negli Anni 80.

Si deve però tenere presente che anche se una comunicazione è codificata end-to-end non significa che qualcuno non possa vederla. Significa solamente che i suoi contenuti sono criptati nel percorso da un’estremità all’altra. Questo impedisce l’attacco definito man in the middle (MITM, l’uomo nel mezzo).

Ma se una delle due “estremità” viene compromessa, se il nostro telefono viene hackerato (per esempio con le tecniche utilizzate da NSO Group, come precedentemente illustrato) o fisicamente confiscato dalla polizia e sbloccato, la crittografia non serve più a nulla.

La messaggistica istantanea, dunque, si può usare essendo consapevoli dei suoi limiti e che non tutte le applicazioni hanno lo stesso livello di sicurezza.

WhatsApp, per esempio, ha alcune differenze che ne riducono il livello di privacy e sicurezza rispetto a Signal:

- metadati: il messaggio non è leggibile grazie alla crittografia E2E, ma WhatsApp ne conserva i metadati in forma non criptata. Ricordiamo che nel caso di un messaggio i metadati sono, per esempio: data e ora di invio, i numeri di telefono del mittente e del destinatario, la loro localizzazione, ecc. Questi metadati possono fornire ad un soggetto terzo informazioni importanti. Per questo Signal – a differenza di WhatsApp – memorizza nei metadati solo il numero di telefono, la data di creazione dell’account e l’ora dell’ultima connessione ai server di Signal. Inoltre, non salva questi metadati dei messaggi sui propri server (come fa invece WhatsApp). Teniamo anche presente che WhatsApp è di proprietà di Facebook e condivide le informazioni dell’utente con l’azienda madre… anche se si tratta solo di metadati;

- backup: sempre per ragioni di sicurezza, in Signal i messaggi sono memorizzati localmente sul dispositivo e non vengono neppure salvati nel backup di iCloud o iTunes (questo nel caso di iPhone). In Android la funzione di backup di Signal può essere utilizzata solo per trasferire i messaggi da uno smartphone ad un altro. Viceversa, in WhatsApp il backup della chat può essere salvato al di fuori dello smartphone (per esempio in un cloud) ed inoltre non è crittografato. Anche iMessage di Apple esegue il backup in cloud, ma lo fa in forma crittografata (e l’esecuzione di questo backup può essere disattivato nelle impostazioni);

- codice sorgente: quello di Signal è pubblico, secondo la logica dell’open source, quindi accessibile per analisi, mentre quelli di WhatsApp e di iMessage – in quanto prodotti commerciali – non lo sono;

- audit: Signal è stato sottoposto, già nel 2016, ad un audit di sicurezza da parte di un team indipendente.

Altre applicazioni IM che segnaliamo, perché considerate tra le più sicure sono:

Entrambe sono realizzate da aziende svizzere. Purtroppo, la loro scarsissima diffusione le rende poche utilizzabili.

Consigli per mettere in sicurezza il proprio smartphone e WhatsApp

Alla luce di quanto detto finora, teniamo presente che oggi la violazione di uno smartphone oggi può essere potenzialmente più grave e pericolosa di quella di un computer (perché in uno smartphone sono presenti sempre più dati e sempre più importanti).

E non dimentichiamo che per un cybercriminale può essere più utile spiare uno smartphone piuttosto che rubarlo.

Questo articolo contiene link di affiliazione: acquisti o ordini effettuati tramite tali link permetteranno al nostro sito di ricevere una commissione. Le offerte potrebbero subire variazioni di prezzo dopo la pubblicazione.