Dalla metà del 2024, il collettivo Silver Dragon ha condotto operazioni mirate di intelligence guadagnandosi accessi alle infrastrutture sfruttando server esposti pubblicamente o attraverso campagne di phishing mirate.

È quanto emerge da una ricerca condotta dai ricercatori dell’azienda di cybersicurezza Check Point.

Dopo avere guadagnato l’accesso ai sistemi, il collettivo stabilizza la propria presenza attraverso loader personalizzati e beacon di Cobalt Strike.

I beacon sono piccoli programmi che rimangono attivi su una macchina dopo che un attaccante è riuscito a entrarvi e Cobalt Strike è uno strumento professionale nato per simulare attacchi reali in modo controllato (red team) e testare la sicurezza delle aziende (pen testing). È composto da un server di comando e controllo (C&C), una console per l’operatore e, appunto, i beacon, agenti installati sulle macchine bersaglio.

Esaminiamo le peculiarità di Silver Dragon e, con il supporto del Ceo di CyberAware Domenico Campeglia, approfondiamo i metodi per riconoscere la minaccia.

Indice degli argomenti

Silver Dragon e il cuore della minaccia

La particolarità di questa minaccia è da ricondurre alla capacità di mimetizzarsi nel traffico aziendale legittimo, eludendo così i sistemi di rilevamento tradizionali.

Peculiarità sempre più comune e che si ritrova anche nelle più recenti strategie di attacchi massicci e mirati.

Inoltre, usa tecniche di persistenza quali l’hijiacking dei servizi Windows e un canale C&C basato su Google Drive mediante GearDoor, backdoor malware scritta in .NET usata in campagne di cyber spionaggio che usa un account Google Drive controllato dagli attaccanti.

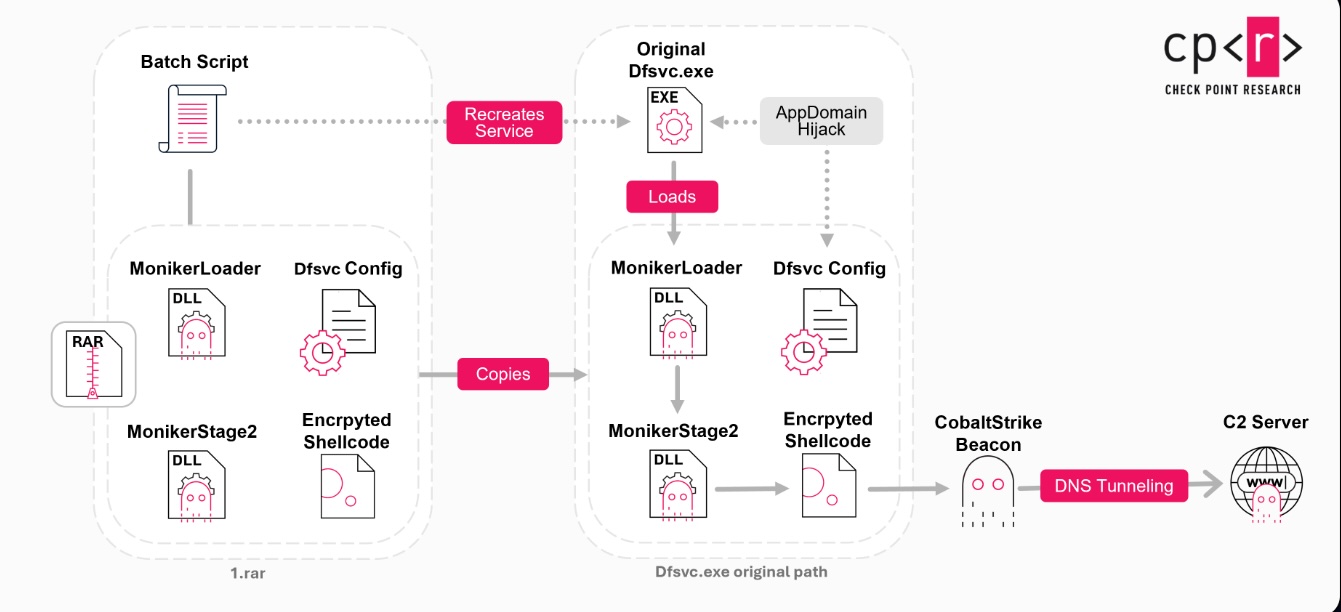

La persistenza è possibile mediante l’hijacking di servizi Windows legittimi. Infatti, Silver Dragon non crea nuovi servizi che possono apparire sospetti ma interrompe e ricrea quelli reali al fine di caricare codice malevolo sotto nomi fidati.

L’immagine sopra mostra come il collettivo manipola l’eseguibile dfsvc.exe, file legittimo del framework .NET, per reindirizzarne l’esecuzione vero il loader malevolo MonikerLoader. Questa tecnica permette al malware di unirsi e confondersi con la normale attività di sistema, rendendone complesso il rilevamento.

Ogni sistema infetto crea una cartella dedicata nello storage cloud identificata in modo univoco da un ID basato sull’hostname e usata per scambiare file criptati con i cyber criminali.

Approfondimento tecnico della campagna Silver Dragon

Il ricorso a una piattaforma cloud fidata permette agli attaccanti di nascondere il traffico C&C dietro connessioni HTTPS verso domini Google, superando i controlli basati sulla reputazione degli IP, ossia un punteggio digitale assegnato a un indirizzo IP che ne determina l’affidabilità e, di conseguenza, la possibilità di accedere a servizi.

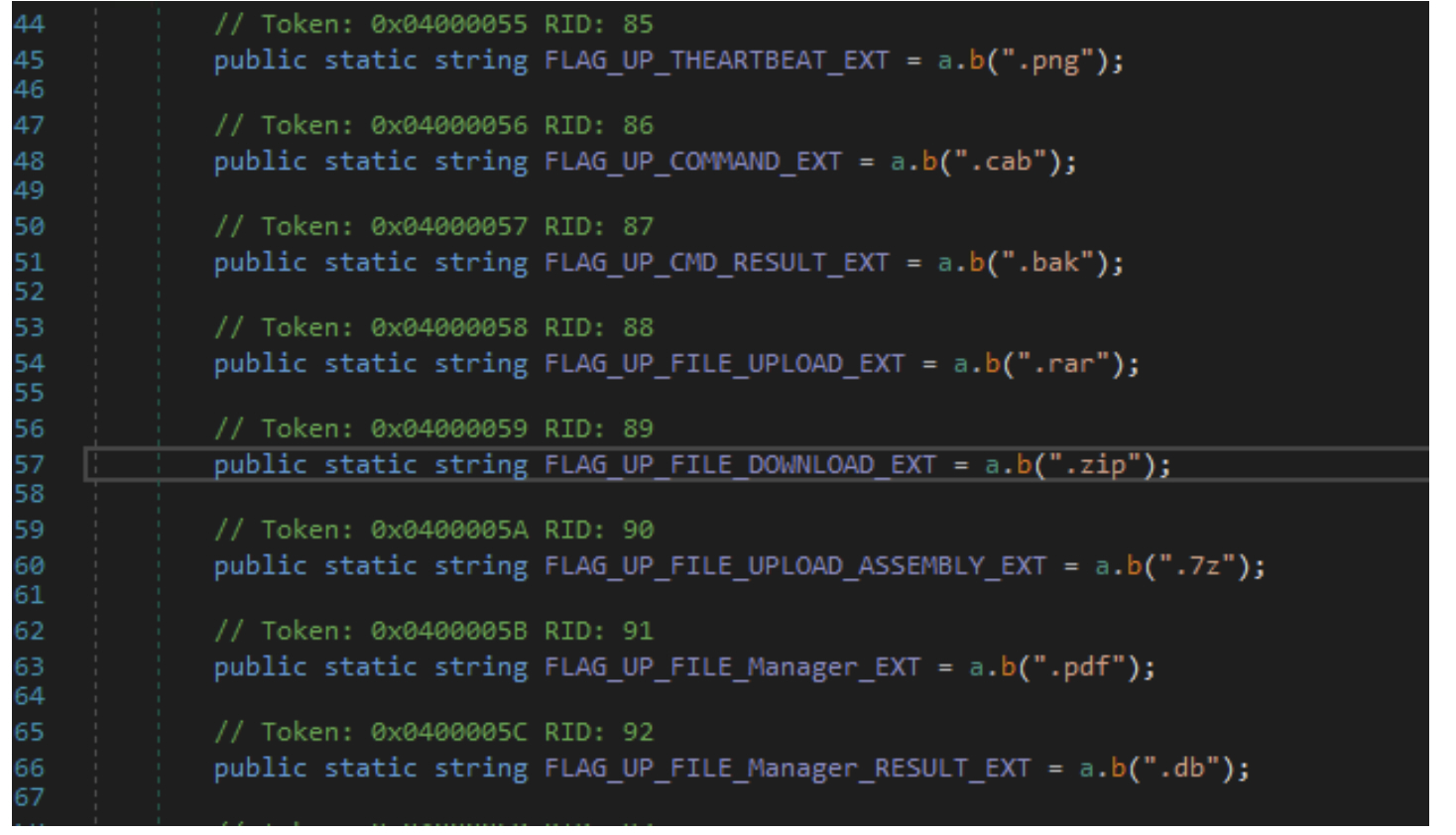

La comunicazione è interamente basata sull’estensione dei file, come mostrato nell’immagine qui sopra e, nello specifico:

- .png: file di “heartbeat” per segnalare che il sistema è attivo;

- .cab: contiene comandi interattivi per la backdoor;

- .zip: utilizzato per l’esfiltrazione dei file dal computer della vittima verso il drive;

- .rar: per la consegna di payload o aggiornamenti del malware stesso.

Ogni estensione svolge un ruolo primario fungendo così da tassello dell’intero mosaico.

Il toolkit post-exploitation

Oltre a GearDoor, Silver Dragon impiega strumenti specializzati per il monitoraggio e il movimento laterale.

Nello speficico, SilverScreen garantisce il monitoraggio dello schermo che cattura screenshot delle sessioni utente attive. Per ridurre l’impatto sul sistema e il rumore di rete, include un meccanismo di rilevamento dei cambiamenti basato su miniature in scala di grigi, catturando immagini a piena risoluzione solo se l’attività cambia significativamente.

Parallelamente, SSHcmd è un’utilità da riga di comando che funge da wrapper per SSH, facilitando l’esecuzione remota e il trasferimento di file tra sistemi compromessi.

In parole più semplici, mentre un client SSH tradizionale richiede spesso un’interazione manuale (come l’inserimento della password), questo wrapper è progettato per accettare parametri di connessione (IP, porta, username e password) direttamente come argomenti della riga di comando.

In questo modo i criminal hacker possono autenticarsi ai sistemi remoti in modo non interattivo, rendendo il processo scalabile e automatizzabile all’interno di appositi script.

I campanelli d’allarme a cui prestare attenzione

Riuscire a distinguere il traffico illecito da quello normale e monitorare la creazione di servizi Windows sono elementi fondamentali per riconoscere questa minaccia.

Per quanto riguarda il traffico di rete, Domenico Campeglia spiega che: “Oggi molti gruppi avanzati, come quelli collegati ad APT41, hanno capito che il modo più efficace per passare inosservati è nascondersi dentro infrastrutture perfettamente legittime. Se il malware comunica con servizi come Google Drive o altri cloud diffusi, il traffico in sé appare identico a quello prodotto da un normale utente aziendale. Per questo motivo la distinzione non si basa più tanto sul contenuto della comunicazione, ma sul contesto in cui avviene.

In pratica gli analisti osservano il comportamento dei sistemi: se un server che normalmente non utilizza servizi cloud inizia a contattare Google Drive con connessioni periodiche e automatizzate, o se il traffico proviene da processi che non dovrebbero accedere a Internet, si accende un campanello d’allarme.

Anche la tempistica conta: comunicazioni verso il cloud che compaiono subito dopo l’esecuzione di script sospetti o di strumenti di post-exploitation, come Cobalt Strike, sono spesso il segnale che quel traffico ‘legittimo’ sta in realtà trasportando attività di comando e controllo.

In altre parole, la cybersecurity moderna non guarda più solo dove va il traffico, ma chi lo genera e con quale comportamento nel tempo. È proprio questa analisi comportamentale che permette di smascherare attacchi che, a livello di rete, sembrano perfettamente normali”.

Anche i log delle macchine con a bordo Windows sono rivelatori, a patto di sapere cosa guardare e dove guardare.

“Una delle tecniche più usate per mantenere la persistenza in un sistema compromesso – continua Domenico Campeglia – consiste nel manipolare i servizi Windows.

L’attaccante può eliminare un servizio legittimo e ricrearlo immediatamente con lo stesso nome, ma facendolo puntare a una DLL malevola o a un percorso modificato. A un controllo superficiale il servizio sembra autentico, ma in realtà è diventato il punto di ingresso del malware.

Questo tipo di attività lascia comunque tracce piuttosto precise nei log di sistema. Il Service Control Manager, registrato nel Windows System Event Log, segnala la creazione di nuovi servizi – in particolare con l’evento 7045 – e le relative operazioni di avvio o gestione.

Quando questi eventi compaiono in rapida successione, ad esempio con un servizio eliminato e poi reinstallato quasi subito con lo stesso nome, rappresentano un indicatore molto forte di compromissione. Molte organizzazioni affiancano a questi log anche strumenti di monitoraggio più avanzati, come Sysmon, che permettono di vedere quale processo ha creato il servizio e quali DLL vengono caricate.

Ma, ancora una volta, la chiave non è il singolo evento: è la sequenza temporale delle attività. Quando cancellazione e ricreazione avvengono nello spazio di pochi secondi o minuti, spesso dietro non c’è un amministratore, ma un attaccante che sta cercando di mimetizzarsi dentro il sistema operativo”.