Nell’evoluzione delle tecniche di attacco, i gruppi APT (Advanced Persistent Threat) rappresentano una vera cartina di tornasole che permette di individuare le “nuove tendenze” del settore.

Storicamente, infatti, i cambiamenti nel modus operandi dei gruppi state-sponsored specializzati in cyber spionaggio sono stati sistematicamente ricalcati dagli altri criminali informatici.

È successo, per esempio, con il fenomeno dello spear phishing. Se oggi gli attacchi mirati che puntano alla sottrazione di credenziali o all’inoculazione di malware sono considerati un fenomeno generalizzato, i primi casi documentati di attacchi operati da APT che hanno sfruttato questa tecnica questo tipo di tecnica risalgono addirittura ai primi anni 2000.

Il report pubblicato da TrendAI intitolato “Edge under siege” individua una nuova tendenza: i vettori di attacco adottati dai gruppi state-sponsored si concentrano sempre più sull’abuso di vulnerabilità presenti nei dispositivi edge. Secondo i dati riportati nel Data Breach Investigation Report dell’azienda, infatti, il numero di attacchi basati su questa strategia sono passati dal 3% al 22% in un solo anno.

Indice degli argomenti

Bersagli ideali

I dispositivi edge, come VPN, firewall e web application firewall, rappresentano un obiettivo particolarmente appetibile per compromettere l’infrastruttura aziendale.

La loro collocazione tra rete interna e internet è infatti una posizione privilegiata e la loro compromissione consente ai cyber criminali di avere una visibilità estesa sul traffico di rete, ottenere facilmente l’accesso a credenziali di dominio tramite integrazioni con directory services e la possibilità di sfruttare l’elevato livello di “fiducia implicita” che questi sistemi godono all’interno delle policy di sicurezza.

Tradotto in termini pratici, sono il punto di accesso ideale per infiltrare una rete ed eseguire operazioni di movimento laterale.

Allo stesso tempo, i dispositivi edge sono particolarmente difficili da difendere: spesso non supportano agenti EDR, richiedono finestre di manutenzione complesse per l’applicazione delle patch, offrono scarsa visibilità e sono direttamente esposti su internet. Questa combinazione di alto valore strategico e bassa copertura difensiva li rende bersagli privilegiati, soprattutto in contesti di cyber spionaggio.

Il predominio cinese

Secondo dati riportati da TrendAI, le tecniche di attacco basate sullo sfruttamento di vulnerabilità di dispositivi edge vengono sfruttate in maniera intensiva soprattutto dai gruppi APT legati al governo di Pechino.

Non è un caso, bensì il frutto di una strategia pianificata nel lungo periodo dal governo cinese e che ha avuto un punto di svolta con l’introduzione di una riforma che interessa i processi di vulnerability disclosure.

Il nuovo quadro normativo entrato in vigore nel 2025 prevede infatti tempi strettissimi per la comunicazione delle vulnerabilità individuate (24-48 ore) e un sistema di gestione, che, in pratica, ha nazionalizzato l’intera procedura.

Questo significa, nella pratica, chei gruppi APT cinesi hanno a disposizione un formidabile arsenale di exploit basati su vulnerabilità zero-day.

Un quadro che, secondo i ricercatori di TrendAI, spiegherebbe i tempi rapidissimi con cui gli hacker di Pechino avrebbero potuto sviluppare le capacità di sfruttare, tra la fine del 2024 e l’inizio del 2026, numerose vulnerabilità zero-day delle appliance di Ivanti, Palo Alto e Fortinet.

Sull’evoluzione degli attacchi rivolti ai dispositivi edge, però, è indispensabile considerare anche altri due fattori. Il primo riguarda un calcolo squisitamente economico, mentre il secondo è connesso al sempre più frequente utilizzo dell’AI.

Come impatta il fattore economico

Mentre il tradizionale cyber crimine si rivolge abitualmente a exploit che fanno leva su vulnerabilità note, lo sfruttamento di vulnerabilità zero-day per attacchi informatici è, da sempre, una prerogativa dei gruppi APT. Una peculiarità, questa, che è giustificata solo in parte dal fatto che gli hacker state-sponsored possano contare su strumenti tecnologici più evoluti.

Il reale vantaggio competitivo, in realtà, dipende dalla disponibilità economica che può essere vantata dalle agenzie governative di spionaggio. Nel loro report, i ricercatori di TrendAI analizzano anche questo aspetto attraverso l’analisi dei “listini prezzi” legati alle vulnerabilità.

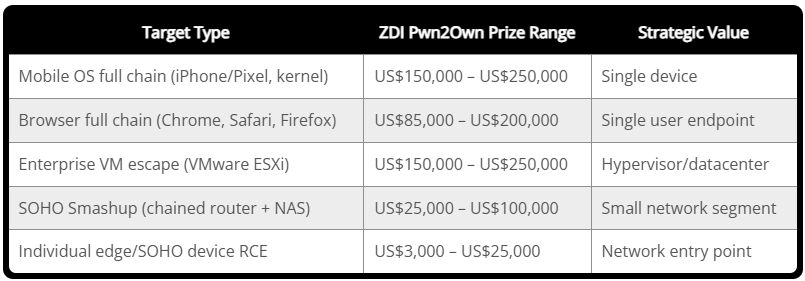

Gli analisti dell’azienda nippo-americana sottolineano come gli stessi dati ufficiali dei programmi di bug bounty (a partire dallo stesso Pown2Own promosso da TrendAI) considerino le falle di sicurezza del settore edge come qualcosa di “meno pregiato” rispetto a quelle che interessano il settore consumer o piattaforme considerate come “critiche”.

Fonte: TrendAI.

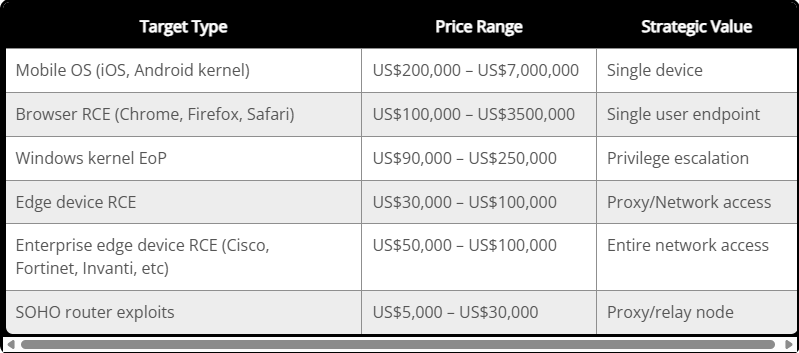

Lo stesso accade nel mercato dedicato alla compravendita degli exploit. In questo caso, addirittura, la forbice a livello di valutazione aumenta enormemente, arrivando a un rapporto di 1:70. Si tratta di un retaggio che affonda le sue radici nella logica della “vecchia” cyber security, in cui ci si concentrava maggiormente sulla difesa di dispositivi ampiamente utilizzati rispetto a quella di device molto specializzati.

Fonte: TrendAI.

Alla luce delle considerazioni fin qui fatte, però, questa sperequazione perde completamente di significato e, a ben vedere, dovrebbe essere completamente ribaltata. Perché investire milioni di dollari in un exploit che consente di compromettere il dispositivo di un singolo dipendente quando è possibile ottenerne – a una frazione del costo – uno che permette di colpire un dispositivo che svolge un ruolo delicatissimo all’interno della rete aziendale?

Il fattore intelligenza artificiale

I calcoli economici riguardanti il valore degli exploit zero-day riguardano quasi esclusivamente il mondo degli attacchi state-sponsored. Diverse, invece, sono le considerazioni che riguardano l’AI. L’utilizzo dell’intelligenza artificiale da parte dei cyber criminali ha, come conseguenza più allarmante, l’accelerazione dei processi di sviluppo degli exploit a partire dalle vulnerabilità note.

Si tratta di un fenomeno ben noto, che ha portato molti professionisti del settore a lanciare allarmi alquanto giustificati. In sintesi, i criminali informatici possono sfruttare con maggiore rapidità quella finestra a loro disposizione che si apre con la disclosure della vulnerabilità e si chiude con l’effettiva installazione della patch. Ebbene: nel caso dei dispositivi edge la finestra in questione è generalmente più ampia.

L’applicazione di un aggiornamento su dispositivi come VPN e Firewall, per loro stessa natura, richiedono fasi di test particolarmente accurate. Non solo: dal momento che comportano inevitabilmente periodi di fermo a livello infrastrutturale, la tentazione di rimandarle in momenti in cui le attività stanno attraversano un picco è generalmente più elevata. In sintesi, ci sono tutte le premesse perché un attacco rivolto a questa tipologia di bersaglio abbia più probabilità di riuscita.

È prevedibile, quindi, che non ci vorrà molto prima che i cyber criminali si rendano conto dei potenziali vantaggi della nuova strategia. La vera domanda è: riusciremo a implementare le necessarie contromisure in tempo?