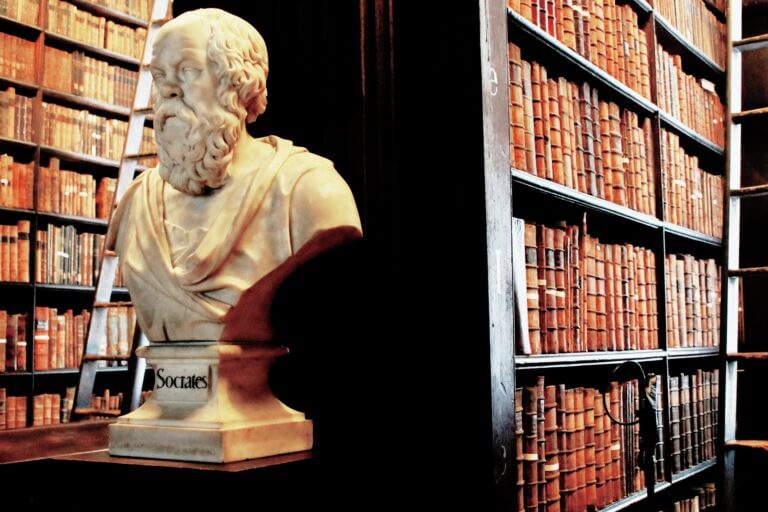

Nel 1978 Alice e Bob hanno trasformato la crittografia da formula matematica a racconto umano. Attraverso questi due nomi, il linguaggio della sicurezza è diventato accessibile, narrabile, pedagogico.

trilogia della cyber

Eve, Mallory, Trent: i personaggi che hanno reso comprensibile la storia della sicurezza digitale

Dopo Alice e Bob, entrano in scena Eve, Mallory, Trent, Peggy e Victor, con un compito ben preciso nella narrazione della complessità della fiducia digitale. Così il racconto della crittografia diventa dramma pedagogico, con spie, impostori, garanti, testimoni e arbitri, per rendere visibili i rischi cyber e percorrere la storia della sicurezza digitale

Consulente e formatore Privacy e Cybersecurity. DPO certificato UNI CEI EN 17740:2024

Continua a leggere questo articolo

Who's Who

Argomenti

Canali

SPAZIO CISO

-

Cyber Resilience Act (CRA): come il bollino CE cambia il procurement software in azienda

28 Apr 2026 -

Gestire informazioni e asset sensibili: vale sempre la regola del “fidati, ma verifica”

28 Apr 2026 -

Mythos non ci salverà: la vera battaglia della sicurezza AI si gioca altrove

23 Apr 2026 -

Smart working, ma senza rischi: come la ISO/IEC 27001 protegge il lavoro remoto

23 Apr 2026 -

Manutenzione dati: dall’air gap al bridge unidirezionale, se la fisica protegge meglio del firewall

21 Apr 2026