Il furto di identità è l’impersonazione di una vittima da parte di un malintenzionato per attribuire alla vittima stessa le azioni svolte dal malintenzionato.

Una problematica divenuta di assoluta rilevanza in tempi di GDPR e protezione dati, soprattutto per le aziende che questi dati devono trattarli e proteggerli da minacce di ogni tipo, anche per soddisfare la necessità di gestire correttamente i requisiti posti dal Regolamento UE.

Indice degli argomenti

Furto di identità: cos’è

La ragione per cui il tema è diventato più rilevante è che le aziende trattano dati dei propri clienti, dipendenti o collaboratori, quali indirizzo, numero di telefono o anche copia di un documento di identità. Questi dati sono utilizzati per il furto di identità ed è quindi importante capirne il valore e come proteggerli.

Il furto di identità interessa però le aziende anche quando le vittime sono rappresentanti dell’azienda stessa, nell’ambito di frodi che possono avere un impatto importante e che saranno quindi approfondite.

Il furto di identità non è certamente nato con Internet, anzi: tutt’ora, una delle forme di furto di identità più comuni è quella in cui il malintenzionato fornisce credenziali false per avere accesso ad un finanziamento, ad esempio per l’acquisto di un televisore. In questo caso lo scopo è non rimborsare poi il prestito, lasciando le conseguenze alla vittima. Naturalmente, questa cosa non dovrebbe essere possibile: al momento dell’accensione del finanziamento, l’identità del richiedente dovrebbe essere verificata. Come è possibile quindi il furto di identità?

Quando una persona è identificata da qualcuno che non la conosce direttamente, questo riconoscimento avviene sempre attraverso delle credenziali associate a quella persona: un documento di identità, uno username o anche solo un nome e un indirizzo.

La verifica dell’associazione fra queste credenziali e la persona può essere più o meno approfondita, in funzione di tanti fattori. Ad esempio, quando un postino ci consegna un pacco a casa, si fida del fatto che noi dichiariamo di essere la persona che lo deve ricevere, e ci troviamo all’indirizzo giusto. Quando ritiriamo una raccomandata, invece, ci viene chiesto un documento di identità, ma magari se deleghiamo qualcuno per il ritiro di un pacco, bastano una fotocopia del documento e una firma.

Anche la capacità di un commesso di un negozio di riconoscere un documento autentico da uno falso è diversa da quella di un agente di polizia, ma spesso è diverso anche l’interesse ad assicurare che l’identificazione sia corretta.

Insomma, ci sono diverse ragioni per cui l’identificazione o l’autenticazione delle credenziali possono essere più o meno facili da aggirare. Un truffatore studia attentamente questi punti deboli, per poi sfruttarli a proprio vantaggio.

Per comprendere bene il furto di identità online, è utile analizzare ancora due tipi di truffa comuni nel mondo reale, anche se non si tratta strettamente di furto di identità.

La prima sono i falsi bollettini postali di tasse e utenze che a volte vengono inviati a casa delle persone. In effetti, quando ci arriva a casa un bollettino postale, c’è una serie di verifiche che potremmo fare: che il numero dell’utenza sia il nostro, che la lettura sia corretta, che corrisponda ad un pagamento dovuto (cioè, sia nel periodo giusto) e, soprattutto, che il numero di conto corrente sia effettivamente associato all’Ente al quale dobbiamo il pagamento.

Proprio quest’ultimo controllo è veramente difficile da fare: non abbiamo realmente un modo semplice per verificare questo numero, che è poi quello realmente critico. Possiamo solo sperare che le altre informazioni siano sufficienti per riconoscere l’eventuale falso, dato che pur non essendo segrete, non sono neanche immediate da raccogliere. Il punto importante è che nel momento in cui il bollettino è credibile, ci sarà un certo numero di persone che non lo controlla più a fondo e lo paga.

La seconda tipologia di truffa mette ancora più in evidenza l’importanza che hanno per il truffatore le informazioni sulla sua vittima ed è quella, praticata purtroppo soprattutto nei confronti di anziani, che consiste nel farsi passare per un amico del figlio, per chiedere poi dei soldi o altro. È chiaro che più il truffatore riesce a fornire informazioni credibili sul figlio, più la sua bugia risulterà verosimile. E ormai, tantissime di queste informazioni sono disponibili online.

Il furto di identità su Internet: è tutto più facile

Con l’avvento di Internet, il furto di identità è diventato molto più facile. Su Internet non c’è più una persona fisica che possa essere verificata; la nostra identità online è costituita esclusivamente da informazioni, facilmente riproducibili e spesso altrettanto facili da raccogliere e duplicare: indirizzi di posta elettronica, username, profili.

Internet ci permette di avere una identità, o anche tante, in questo contesto immateriale, completamente scollegate a quella nel mondo materiale. Se questo costituisce una grande libertà, dall’altra è anche una debolezza: chiunque può creare un indirizzo di posta elettronica con il nostro nome e cognome, o un profilo associato al nostro nome su un social network, mettendoci magari informazioni e foto che noi stessi abbiamo caricato su altri profili. Ma questo tipo di furto di identità è meno comune: molto più comune è invece cercare di impossessarsi di una nostra identità autentica, abusandone.

Collegare un’identità immateriale ad una persona fisica non è semplice. L’unico vero collegamento è con il possessore delle credenziali di autenticazione, tipicamente una password: chi controlla quella password controlla la nostra identità. Il malintenzionato cercherà quindi di acquisire le nostre credenziali per ottenere il controllo di una nostra identità reale, per quanto immateriale, ed utilizzarla per i propri scopi.

Il sistema più comune con cui viene fatta questa operazione è il cosiddetto phishing. In pratica, la vittima riceve un messaggio di posta elettronica che sembra provenire dal proprio gestore del servizio di cui il truffatore vuole le credenziali, ma in realtà è stato inviato dal truffatore imitando quelli autentici.

Il messaggio richiede di inserire queste credenziali in un form online, che a sua volta sembra dello stesso servizio, ma in realtà è anch’esso controllato dal truffatore. Lo scopo è naturalmente acquisire le credenziali e utilizzarle per impersonare la vittima.

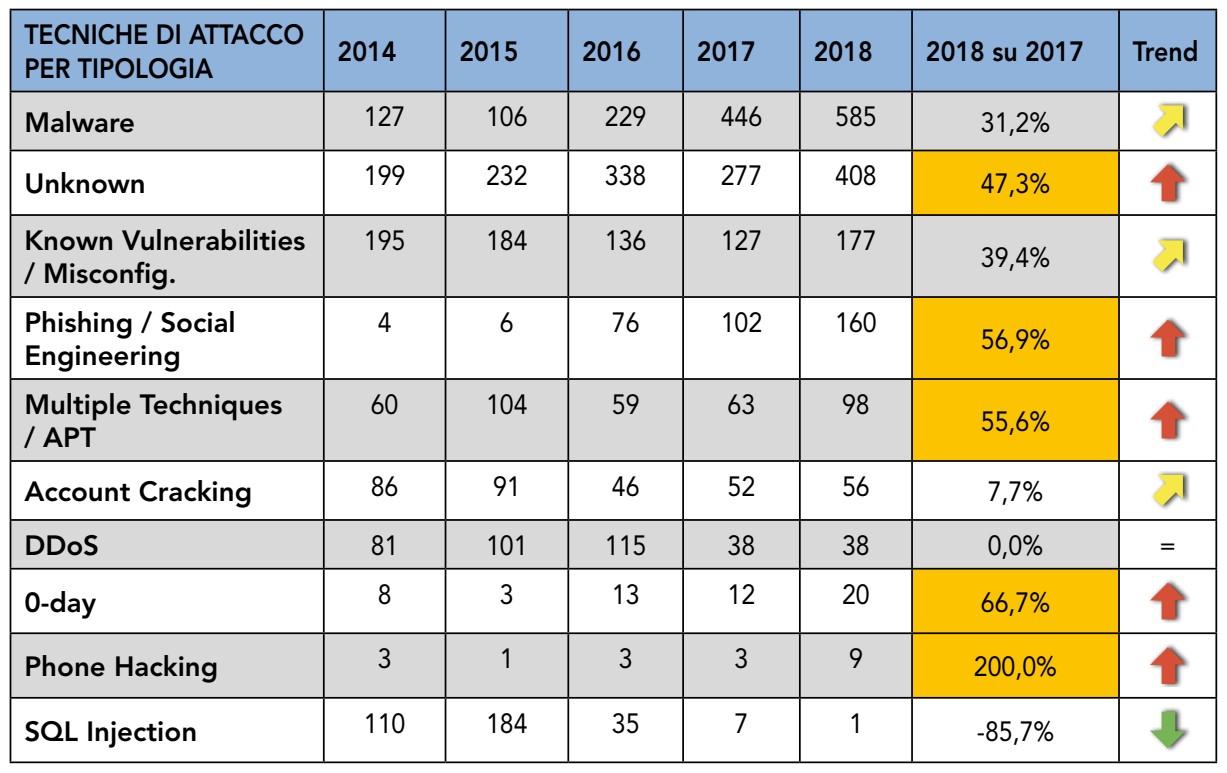

Secondo il Rapporto Clusit 2019, il phishing continua ad essere una delle tecniche di attacco più utilizzate, con un trend in continua crescita.

Analisi dei principali cyber attacchi noti a livello globale del 2018: distribuzione delle tecniche di attacco (Fonte: rapporto Clusit 2019).

Questo tipo di attacco, molto noto, non è utilizzato solo per l’accesso ai conti correnti, ambito nel quale si sono concentrate le attività di contrasto come l’autenticazione a due fattori.

Una delle frodi più comuni dei confronti delle aziende parte spesso da un unico accesso alla casella di posta elettronica di un dipendente dell’amministrazione, ottenuto in questo modo. In quell’unico accesso, il truffatore configura la casella di posta elettronica della vittima in modo da inoltrare copia dei messaggi ad una propria casella di posta elettronica. Si tratta di un’operazione che in molti casi può essere praticata anche se l’accesso è protetto da autenticazione forte[1] e di cui la vittima si accorgerà spesso solo dopo che il danno è stato fatto.

Il nostro truffatore, a questo punto, si mette pazientemente a monitorare la casella di posta elettronica, in attesa di veder passare le mail che gli possono interessare. Si tratta tipicamente delle mail relative ad uno scambio di messaggi fra l’amministrazione dell’azienda ed un cliente, relative a qualche pagamento che deve essere effettuato, e per il quale è concordato o prestabilito un IBAN per un pagamento.

Quando gli accordi sono presi, il truffatore agisce, ed è qui che si vede la forza del furto di identità. Manderà infatti al cliente una e-mail con il mittente falsificato, sostenendo di essere la stessa persona dell’amministrazione con cui il cliente è stato in contatto, e comunicando un cambio di IBAN, che ovviamente farà riferimento ad un conto corrente che il truffatore controlla.

Avendo visto passare i messaggi precedenti, il truffatore sarà in grado di citare correttamente il numero d’ordine e tutti i riferimenti dell’operazione, ma sarà anche in grado di imitare il tenore delle mail della vittima che sta impersonando, usare la stessa firma, gli stessi saluti, e magari anche citare riferimenti personali che siano stati fatti nel corso dello scambio di e-mail. Insomma, costruirà una mail fasulla estremamente realistica e credibile, che il destinatario sarà difficilmente in grado di distinguere da una originale.

Furto di identità: difficile chiedere un risarcimento danni

L’efficacia di questa frode è molto alta, anche perché probabilmente le parti truffate, se non si accorgono subito che qualcosa non va, se ne renderanno conto solo dopo diversi giorni, quando il pagamento non sarà arrivato al giusto IBAN e si confronteranno per capire cos’è successo. A quel punto, i soldi saranno già spariti da tempo.

Questo tipo di frode assume molte forme già viste in attacchi reali: il cliente di una banca che ordina dei pagamenti via posta elettronica al direttore di una filiale con il quale è in amicizia, o addirittura lo scambio di e-mail fra due dirigenti per un pagamento ingente relativo ad una operazione all’estero.

È bene sottolineare che se la vittima del furto di identità è la persona dell’amministrazione, il vero truffato è il cliente: è lui che paga ad un conto sbagliato sulla base di una mail fasulla. Naturalmente la stessa truffa sarebbe stata possibile se ad essere attaccata fosse stata la casella del cliente, ma comunque è chi non ha autenticato correttamente la fonte a subire il danno.

Naturalmente questo principio, corretto in generale, può avere risvolti diversi. Nel caso del finanziamento citato all’inizio, chi risulterà truffato alla fine è il negozio che ha venduto il televisore, ma nel frattempo la persona che ha subito il furto di identità si potrebbe trovare segnalato alla Centrale Rischi e non essere in grado di ottenere un mutuo, per non parlare delle azioni per il recupero del credito che il negozio potrebbe aver avviato nel frattempo.

Proprio perché di solito il truffato è quello che è stato carente nelle sue verifiche, e poiché la persona di cui è stata rubata l’identità è a sua volta vittima, è difficile che ci sia qualcuno a cui chiedere un risarcimento: l’unica soluzione è prevenire la truffa, o almeno rilevarla il prima possibile per bloccare in tempo eventuali pagamenti.

Furto di identità: come tutelarsi

La protezione contro questo tipo di truffa è sempre lo stesso: quando viene chiesto di fare un’operazione “anomala”, bisogna fare un passaggio di verifica in più. È quella che si chiama “autenticazione adattiva”, che già vediamo utilizzata dai servizi online più evoluti. Viene identificato un comportamento “normale”, che richiede un’autenticazione semplice; quando viene richiesta un’operazione anomala, che sia per il tipo di operazione, la sua rischiosità, ma anche l’area geografica o il dispositivo da cui viene richiesta, allora si passa ad esempio ad un’autenticazione più forte, o si richiede una verifica telefonicamente, o comunque si fa un ulteriore passaggio di validazione della richiesta che ha anche il risultato di “allertare” la potenziale vittima del fatto che qualcosa stia succedendo, nel caso non fosse lui l’autore dell’operazione.

Per quanto riguarda la truffa sull’IBAN sopra descritta, per evitare il danno di solito è sufficiente una semplice verifica telefonica quando via mail venga richiesta un’operazione “critica” come un cambio di IBAN.

Conseguenze e consigli su come difendersi

L’accesso alla casella di posta elettronica può però avere conseguenze peggiori. Prima di tutto, può permettere di venire a conoscenza di informazioni personali che possono essere usate nei modi più vari, come anche di avere accesso ad informazioni relative all’accesso ad ulteriori account.

Molti servizi, in caso di richiesta di cambio password, possono richiedere di rispondere ad una domanda “segreta”, che spesso fa riferimento ad informazioni che sono tutt’altro che segrete, e che invece pubblichiamo sui nostri profili social: la scuola in cui abbiamo studiato, il nome di animali domestici o simili. Sono informazioni “segrete” solo nei confronti di malware ed altri strumenti che tentino un accesso in modo automatico e su grandi numeri, non certo quando ci sia un tentativo più determinato di ottenere l’accesso ai servizi di una specifica vittima.

La seconda protezione consiste tipicamente nell’invio di un link di reset password alla casella di posta elettronica, dove generalmente arrivano anche gli avvisi che questa cosa è avvenuta. Avere l’accesso alla casella di posta elettronica può quindi consentire di ricevere questo link, resettare la password di altri servizi e poi accedervi. Questo meccanismo si può ripetere a catena verso servizi sempre più critici, permettendo all’attaccante di controllare parti sempre più ampie dell’identità online della vittima, e di accedere a più informazioni, come contatti, chat personali, immagini e documenti.

La situazione peggiora se ad essere attaccati sono lo smartphone o il PC, mediante malware che abbia accesso per esempio anche al canale SMS o ad altri canali di comunicazione utilizzati per l’autenticazione.

In questo caso, sarebbe possibile ottenere il controllo completo dell’identità online della vittima, e per quest’ultima potrebbe anche essere poi difficile riottenerne il controllo. In alcuni casi, tutte le informazioni associate a queste identità sono poi state cancellate completamente dall’attaccante.

C’è un ultimo passaggio da considerare, e cioè il ritorno dal mondo immateriale a quello materiale. Tutte le informazioni, i contatti e le credenziali di accesso ottenuti possono essere utilizzati per impersonare la vittima al telefono verso i suoi contatti, o nei confronti di negozianti o autorità pubbliche. Da questo punto di vista, sono particolarmente critiche le fotocopie dei documenti di identità, che in molti casi sono utilizzate come surrogati del documento originale, ma che sono disponibili invece in molti contesti poco protetti, basti pensare a quanto spesso i documenti sono fotocopiati ad esempio negli alberghi.

Purtroppo, la vittima può fare abbastanza poco per tutelarsi direttamente, se non proteggere con attenzione le proprie informazioni, trattenendosi dalla pubblicazione compulsiva che caratterizza questo periodo, e soprattutto facendo attenzione al phishing ed a possibili segnali che possano indicare un utilizzo anomalo delle nostre identità.

A livello aziendale, ci dovrebbero essere politiche rigide sulla verifica personale o telefonica di eventuali operazioni anomale, dove possibile concordate anche con le controparti, o quantomeno suggerite.

In generale, i meccanismi di autenticazione dovrebbero essere gestiti con cura, prediligendo quelli che prevedono un’autenticazione forte e possibilmente adattiva. Ormai moltissimi servizi ne consentono un’attivazione semplice e poco invasiva, con un utilizzo decisamente meno scomodo di qualche anno fa.

Ci saranno sempre situazioni che sfuggono al controllo della vittima. A me è capitato di essere contattato telefonicamente da un utente di eBay che aveva acquistato della merce da un venditore che aveva semplicemente creato un profilo indicando il mio nome e il mio indirizzo, naturalmente per prendere i soldi senza spedire la merce, e far poi arrivare a me le telefonate degli acquirenti arrabbiati. In questo caso naturalmente tutto quello che ho dovuto fare è stato notificare il fatto a eBay e denunciare il furto di identità alla Polizia Postale, mentre gli ingenui acquirenti, che si erano fatti ingannare da un’offerta economicamente vantaggiosa ma fatta da un venditore senza nessuna storia di buona reputazione, sono rimasti con un pugno di mosche in mano.

L’autenticazione forte impedisce all’attaccante di acquisire le credenziali, dato che il secondo fattore di autenticazione rimane in possesso della vittima, ma non di farsi aprire dalla vittima un singolo accesso in tempo reale mediante l’inserimento da parte della vittima della password e del secondo fattore valido in quel momento; per questo le nuove normative bancarie prevedono meccanismi di autenticazione ancora più stringenti, che legano l’autenticazione alla specifica operazione ed allo specifico importo richiesti. ↑