Continua a crescere il numero di aziende che investono in cyber security e gestione del cyber risk. Ciononostante, il 77% delle aziende non ha un piano di risposta ad un attacco cyber. Il dato sconfortante è confermato da uno studio condotto dal Ponemon Institute e sponsorizzato da IBM dal quale si evince che un’ampia maggioranza delle organizzazioni intervistate è ancora impreparata a reagire efficacemente a un incidente di cyber security.

E purtroppo, tra le aziende che invece un piano di sicurezza informatica ce l’hanno, più della metà (54%) non lo testa regolarmente, trovandosi meno preparate a gestire efficacemente i complessi processi e la coordinazione necessari qualora vi sia un attacco. Dati, questi, analizzati nel dettaglio dall’articolo Cybersecurity: il 77% delle aziende non ha un piano di risposta ad un attacco cyber pubblicato su ZeroUno.

Una situazione, quella in cui si trovano le aziende, che ha anche notevoli impatti negativi per quel che concerne la loro compliance al Regolamento generale per la protezione dei dati personali (il cosiddetto GDPR). Le difficoltà nell’implementazione di piani di risposta a incidenti di cyber security, infatti, comporta notevoli ritardi nel raggiungere una totale ottemperanza del GDPR, nonostante sia già passato un anno dalla piena applicabilità del Regolamento europeo.

In questo contesto, la mancanza di competenze impatta notevolmente sulla resilienza delle aziende. Una situazione aggravata dalla skill gap nella cyber security con le aziende a corto di personale e impossibilitate a gestire appropriatamente risorse e necessità.

Una possibile soluzione, in questi casi, potrebbe essere l’automazione della security che comporta l’adozione di tecnologie di sicurezza che permettono di aumentare o sostituire l’intervento umano nell’identificazione e contenimento di cyber exploit o breach.

Un’altra soluzione consiste nell’adottare una strategia di difesa che consenta di aumentare la resistenza agli attacchi di un sistema informatico a partire da una classificazione “a piramide” del sistema ICT aziendale basata sui possibili attacchi e al rischio che essi generano. Ciò consentirebbe di individuare gli strumenti migliori da utilizzare per valutare e gestire il cyber risk.

Così come si legge nell’articolo Una piramide per valutare e gestire il cyber risk, ecco i vantaggi di AgendaDigitale, l’individuazione dei possibili attaccanti e delle loro strategie è fondamentale per valutare e gestire il rischio.

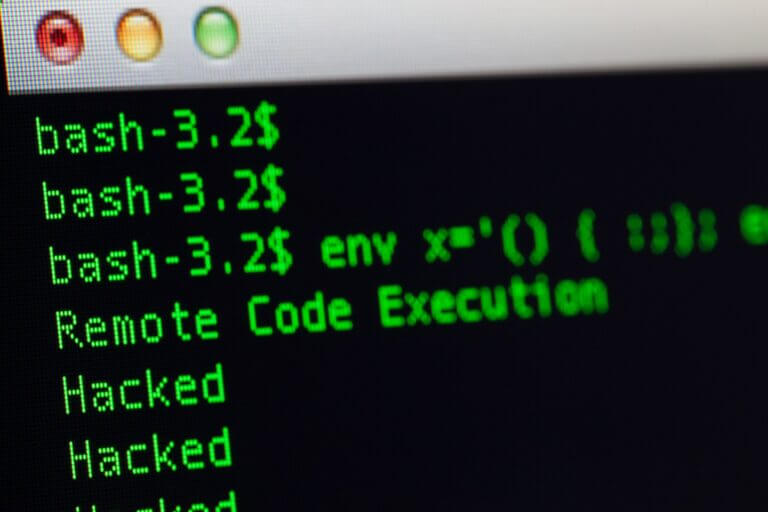

In particolare, la valutazione deve scoprire non solo le vulnerabilità del sistema ma soprattutto i percorsi degli attaccanti. Un percorso è una sequenza di attacchi che permette ad un attaccante di ampliare i propri privilegi e controllare un numero crescente di risorse fino a quelle che sono il suo obiettivo.

La gestione del rischio deve individuare un insieme di contromisure che modificano il sistema, in modo permanente o temporaneo, e bloccano uno o più percorsi eliminando le vulnerabilità che abilitano gli attacchi nei percorsi.

Bloccare percorsi diversi con le stesse contromisure è una strategia fondamentale per minimizzare i costi della sicurezza.