È stato scoperto un nuovo vettore di attacco che potrebbe consentire ad un criminal hacker di firmare digitalmente come Agenzia delle Entrate un file malevolo e, a mezzo phishing, trarre in inganno le vittime.

La vulnerabilità riguarda l’applicativo Desktop Telematico (sviluppato dalla Società Generale d’Informatica S.p.A., SOGEI) che accoglie le applicazioni per il controllo, l’autenticazione e l’invio dei file. Entratel, FileInternet e i vari moduli di controllo sono le applicazioni che si possono installare all’interno del Desktop Telematico. Lo stesso applicativo provvede anche a gestirne gli aggiornamenti in modo automatico.

La vulnerabilità, scoperta dal consulente ed esperto di sicurezza informatica Antonio Blescia, è stata segnalata al CERT Italiano per i provvedimenti del caso da comunicare all’Agenzia delle Entrate.

A distanza dei 90 giorni di periodo di non disclosure rispettato dal ricercatore, l’Agenzia delle Entrate da noi interpellata ha confermato di aver provveduto con un fixing risolutivo del problema di sicurezza.

Indice degli argomenti

Phishing a tema Agenzia delle Entrate: dettagli dell’analisi

La criticità del codice sull’applicativo Desktop Telematico della Sogei è stata scoperta mediante un processo di reverse engineering che consente di seguire tutte le attività svolte dall’applicativo mediante un debugging. L’applicativo Desktop Telematico, spiega l’esperto, si basa sullo sviluppo di molteplici plugin per il noto IDE Eclipse Equinox che compongono l’applicativo completo (sul sito Eclipse.org sono disponibili maggiori informazioni sul funzionamento di questo approccio allo sviluppo di applicativi basati su Eclipse).

Durante l’analisi dei comportamenti del software, l’esperto ha identificato l’utilizzo di un database locale non crittografato e storicizzato in clear-text che ha consentito di intraprendere azioni per estendere la superficie di attacco potenziale e ha permesso il recupero del certificato con cui l’Agenzia delle Entrate firma i documenti che invia ai diversi destinatari.

In particolare, l’esperto spiega che “il software firma digitalmente i documenti inviati ai server mediante un certificato con formato PKCS#12. Questa tipologia di certificati viene tipicamente utilizzata per trasferire informazioni riservate o chiavi private e sono protetti, generalmente mediante una password. Essi contengono, oltre alla chiave privata e alla relativa chiave pubblica, le generalità del proprietario”.

“Il formato PKCS#12”, continua l’esperto, “può essere utilizzato per firmare qualsiasi tipo di file certificando quindi che l’owner di tale file è il proprietario del certificato. In prima battuta, ho cercato di importare tale certificato all’interno del Key Store di Windows comprovando che tale certificato era correttamente protetto da password. Una ricerca approfondita sul codice sorgente “reversato” ha portato alla scoperta di tale secret key. Recuperata la password della chiave privata, è stato eseguito l’import all’interno del Key Store di Windows”.

Sebbene il certificato mostrasse una data scaduta, il ricercatore ha potuto modificare la data di sistema compatibile con la scadenza del certificato e firmato un file eseguibile, ovvero il software è stato firmato digitalmente mediante il certificato “dumpato” dal software Desktop Telematico. Con la stessa procedura è stato possibile firmare un documento PDF che risulta legalmente firmato dal “Servizio telematico fisconline”.

Terminato il periodo di non disclosure, l’autore della scoperta ha pubblicato sul suo blog la dettagliata procedura di debugging e reverse engineering, l’acquisizione del certificato e la sua manomissione. Il procedimento, gli approfondimenti tecnici e gli snapshot della procedura sono pubblicati in un post del blog nocommentlab.

Conseguenze della vulnerabilità

A causa della struttura del codice dell’applicativo Sogei, un malintenzionato e criminale digitale potrebbe sfruttare il certificato acquisito con le stesse modalità descritte e firmare come Agenzia delle Entrate file malevoli di tipo eseguibili o documenti PDF che nascondono eseguibili e avviare campagne di phishing finalizzate ai più disparati scopi fraudolenti.

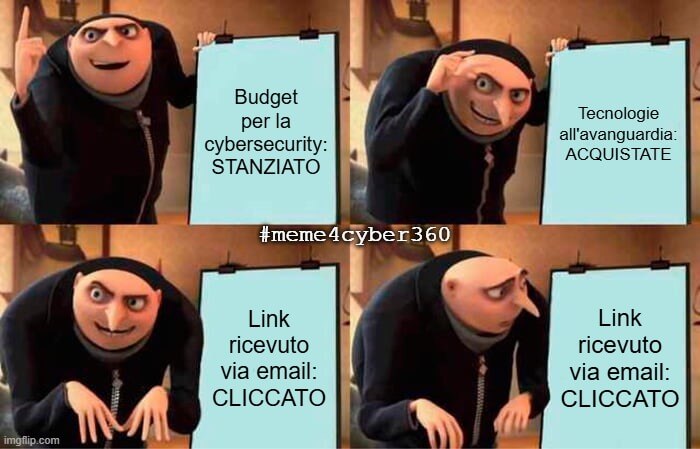

I tentativi di phishing che sfruttano il nome dell’Agenzia delle Entrate sono molteplici e anche se la stessa Agenzia nel suo sito web, con diversi avvisi di campagne di phishing, avvisa e scoraggia gli utenti dall’aprire allegati presenti nelle mail ricevute a suo nome, troppo spesso gli utenti cadono nelle trappole. I più recenti comunicati stampa sono datati 30 giugno 2020, 5 agosto 2020, 22 settembre 2020 e 25 novembre 2020.

Un occhio accorto e più smaliziato potrebbe riuscire a identificare gli errori degli attaccanti e a capire cosa osservare per non fidarsi della mail. Infatti, Antonio Blescia specifica che “i tentativi di phishing attuali prevedono l’uso di documenti o PE file non signed, il che porta gli analisti a dubitare subito della veridicità della comunicazione”.

Tuttavia, continua l’esperto, “firmare digitalmente un allegato vuol dire validarlo al 100% come generato realmente dal mittente. Prendiamo un esempio concreto: un insider con accesso al Ministero dell’Interno potrebbe generare carte di identità valide; in caso di verifiche quali sarebbero riconosciute come reali e quali false?”.

Quindi, tornando al nostro caso, potendo firmare apparentemente in modo corretto come Agenzia delle Entrate il documento o il file inviato in allegato, chi potrebbe dubitare della liceità del file ricevuto?

Una soluzione di mitigazione

Ai fini della mitigazione di questa problematica, il ricercatore fino al momento della pubblicazione del blog post ha spiegato come in quel momento non esistesse una soluzione immediata suggerendo che la CA (Certification Authority) ripudiasse tale certificato utilizzato all’interno dell’applicativo e suggerendo agli utenti di inserire in blacklist tutti i documenti o PE file firmati digitalmente con il certificato attualmente utilizzato avente thumbprint: “12d2c3eb279297d24c38578b6a85ad7505a38078”.

La soluzione adottata dall’Agenzia delle Entrate

Tuttavia, l’Agenzia delle Entrate contattata in proposito ha confermato che la funzionalità è stata già aggiornata rimuovendo il relativo certificato e confermando che, in fase di aggiornamento, il software effettua un controllo rimuovendo il certificato qualora fosse presente. Infine, l’Agenzia ha dichiarato che il certificato oggetto dell’articolo menzionato non può essere tecnicamente revocato in quanto, essendo scaduto, di fatto è già inutilizzabile e privo di valore.

In ogni caso, per evitare di rischiare di buttare o non considerare documenti reali inviati dall’Agenzia delle Entrate si suggerisce, di effettuare sempre verifiche almeno telefoniche e verificare direttamente alla fonte per capire se il messaggio sia reale o fraudolento.