È stato hackerato il sistema di accesso a doppia autenticazione di Windows 10. Sono stati infatti pubblicati i dettagli di una nuova vulnerabilità zero-day in Windows Remote Desktop Protocol sulle versioni dei sistemi operativi Microsoft Windows 10 1803 e Windows Server 2019.

Individuata dal ricercatore di sicurezza Joe Tammariello e identificata come CVE-2019-9510, la vulnerabilità potrebbe consentire ad un eventuale aggressore lato client di bypassare il blocco dello schermo, anche quando si usano sistemi di accesso a doppia autenticazione, durante le sessioni di desktop remoto.

Indice degli argomenti

Hackerato il sistema di accesso a doppia autenticazione: i dettagli

In particolare, la vulnerabilità si verifica quando la funzione Microsoft Windows Remote Desktop richiede ai client aziendali di autenticarsi mediante il modulo Network Level Authentication (NLA), una caratteristica che Microsoft ha recentemente raccomandato come soluzione di sicurezza per mitigare la criticità della famigerata vulnerabilità BlueKeep.

Il Network Level Authentication (NLA) è infatti un metodo di autenticazione implementato nelle più recenti versioni di Windows 10 e utilizzato nello specifico per migliorare la sicurezza della sessione di Remote Desktop Protocol (RDP), attraverso l’autenticazione dell’utente prima dell’avvio della connessione di desktop remoto e la visualizzazione di una finestra di blocco schermo.

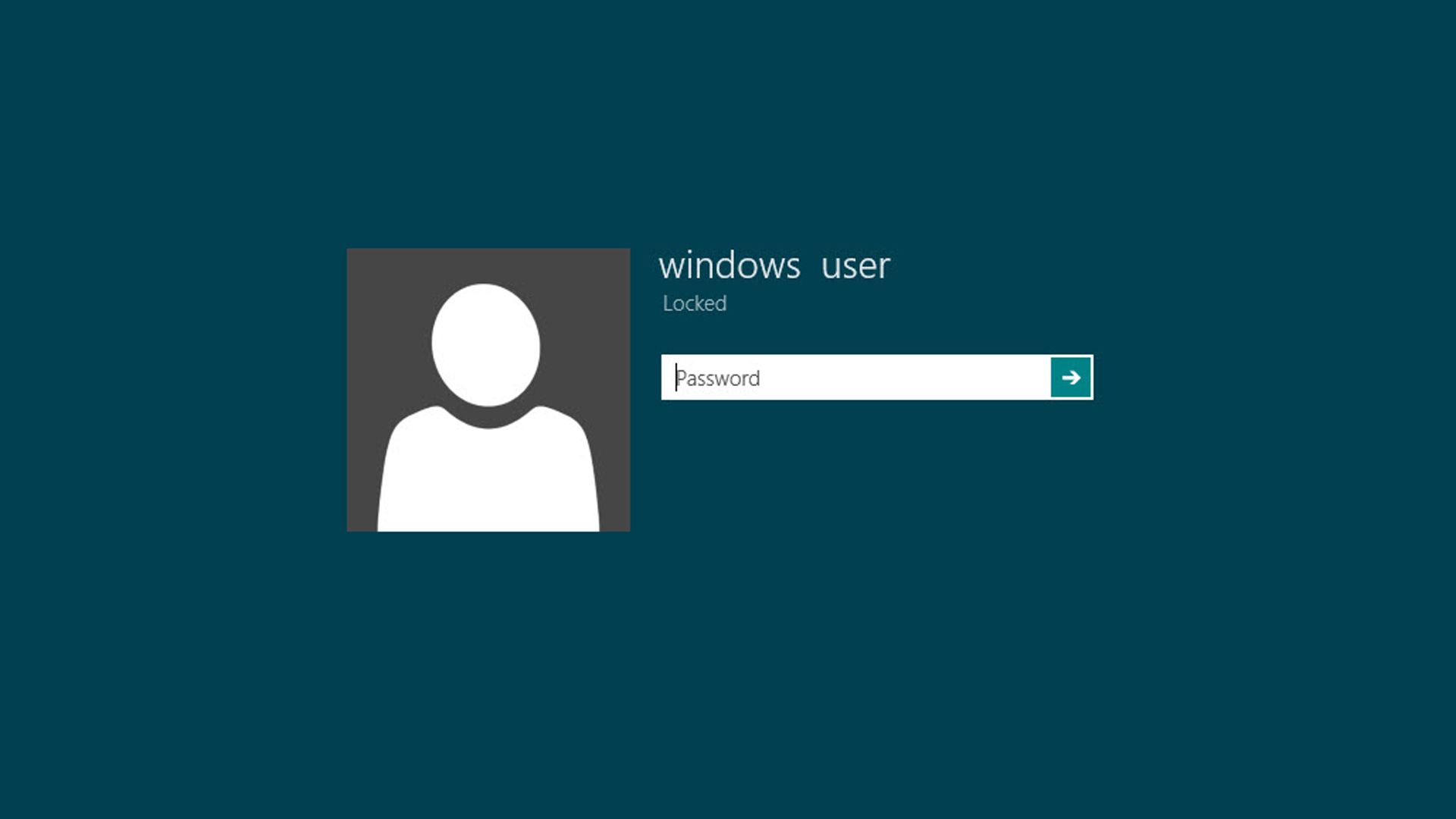

Dai dettagli tecnici, si è scoperto che la vulnerabilità può essere sfruttata proprio per aggirare la schermata di blocco di una macchina Windows anche quando si utilizzano meccanismi di autenticazione a due fattori (2FA) come il Duo Security MFA oppure altri sistemi di autenticazione implementati a livello aziendale.

Per sfruttare la vulnerabilità, un eventuale attaccante dovrebbe avere accesso diretto o da remoto al client. Lo scenario di attacco, a quel punto, potrebbe essere il seguente:

- l’utente si connette a un sistema remoto Windows 10 1803 o Windows Server 2019 attraverso RDP;

- l’utente blocca la sessione del desktop remoto e lascia il client incustodito;

- a quel punto un attaccante che ha la possibilità di accesso al client, può interrompere la connessione di rete e ottenere l’accesso al sistema remoto senza credenziali.

Uno scenario possibile perché, come ha spiegato l’analista del CERT/CC Will Dormann, nelle versioni più recenti di Windows 10 e di Windows Server che utilizzano la tecnologia NLA il blocco delle sessioni può comportarsi in modo inaspettato qualora la connessione di rete venisse temporaneamente interrotta durante una sessione di desktop remoto.

Secondo le verifiche effettuate dall’analista del CERT/CC, anche se un utente blocca una macchina Windows durante una sessione RDP, qualora la sessione stessa fosse temporaneamente disconnessa, la procedura di riconnessione automatica la ripristinerebbe in uno stato di sblocco, “indipendentemente da come il sistema remoto è stato lasciato”.

Come mitigare i rischi di questa nuova vulnerabilità

La vulnerabilità è stata notificata a Microsoft da Tammariello lo scorso 19 aprile, ma da Redmond fanno sapere che non rilasceranno patch e aggiornamenti a riguardo, neanche in futuro.

Al momento, quindi, l’unica forma di mitigazione dei rischi causati da questa nuova vulnerabilità consiste nella formazione del personale in merito ad un corretto utilizzo delle sessioni di desktop remoto e del modulo di autenticazione NLA.

Modulo NLA che, quando furono pubblicati i dettagli tecnici della vulnerabilità BlueKeep, fu definito da Microsoft come valido fattore attenuante contro un eventuale malware “wormable” in grado di sfruttare BlueKeep causando uno scenario di attacco devastante simile a quello già avvenuto ai tempi della diffusione di WannaCry.

Il Network level Authentication rimane comunque uno strumento di sicurezza affidabile e tra l’altro la nuova vulnerabilità che consente di hackerare il sistema di accesso dei sistemi operativi Microsoft può essere sfruttata solo sulle ultimissime versioni di Windows 10 e Windows Server.

Gli amministratori di sistema, quindi, potrebbero decidere di non aggiornare i sistemi aziendali. Ricordandosi, ovviamente, di installare immediatamente la patch per BlueKeep che, lo ricordiamo, colpisce sempre l’applicazione Remote Desktop Services ma sui sistemi Windows 7, Windows Server 2008 R2, Windows Server 2008 e sui non più supportati Windows XP e Windows 2003.

In un comunicato dello scorso 30 maggio, la stessa Microsoft raccomanda l’applicazione della patch in quanto la vulnerabilità BlueKeep potrebbe interessare quasi un milione di computer connessi a Internet e, soprattutto, le reti aziendali dove il pericolo di infezione potrebbe comportare danni ancora maggiori.