Anche se spesso viene citato come una delle aree critiche quando si parla del panorama delle minacce cyber, il pericolo costituito dagli insider threat rimane comunque troppo spesso un outlier quando si tratta di mettere in sicurezza il proprio perimetro digitale di difesa.

Ma gli attacchi portati dall’interno possono essere devastanti tanto quanto quelli che arrivano dall’esterno con lo svantaggio di mettere quasi sempre a rischio anche la reputazione dell’organizzazione stessa.

Indice degli argomenti

Smart working e pericolo insider threat: numeri preoccupanti

Esistono fin troppe aree grigie da questo punto di vista, soprattutto vista la situazione che sta sempre più riportando in auge lo smart working massiccio e le politiche di BYOD, ma anche di Shadow IT (l’utilizzo di sistemi non conformi allo standard aziendale per aggirare limitazioni reali o percepite dell’infrastruttura dove si lavora).

I dati sull’impatto di un attacco di insider threat ci dicono che questo costa in media 11,4 milioni di dollari (secondo il Ponemon Institute).

Se lo compariamo a un “normale” data breach, 3,86 milioni di dollari, è facile capire come ciò di cui stiamo parlando non sia esattamente qualcosa da prendere alla leggera.

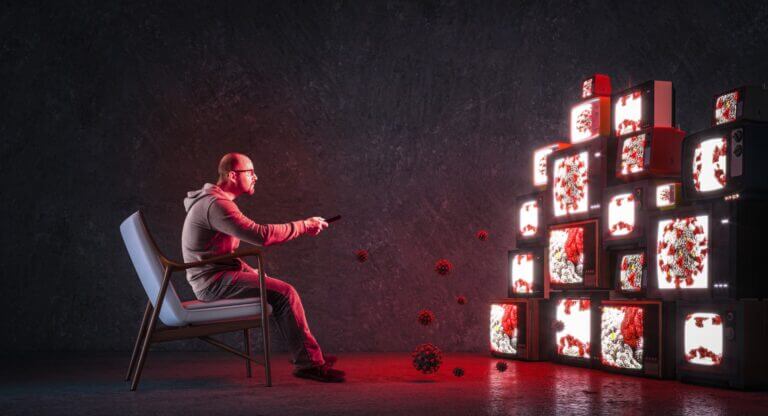

La lunga ombra della pandemia

Il panorama delle minacce si è ampliato e diversificato, soprattutto durante l’epidemia di COVID-19 iniziata a marzo di quest’anno.

La forza lavoro globale è ora in gran parte remota e può lavorare praticamente ovunque, non solo a casa.

La mancanza di consapevolezza generalmente ancora troppo diffusa sulle minacce cyber – come gli attacchi di e-mail phishing e gli attacchi di voice phishing che prendono di mira le credenziali VPN dei dipendenti – può essere costosa.

A questo c’è da aggiungere la volatilità del mercato del lavoro, messo alla prova sicuramente dalla situazione: alcune aziende potrebbero dover fare i conti con la riduzione o il cambiamento della “fedeltà” dei propri lavoratori e l’aumento dei tassi di dimissioni dei dipendenti, con il conseguente ampliamento di quell’area grigia di minacce di cui abbiamo parlato in apertura.

Gli esempi includono comportamenti scorretti non intenzionali o l’uso improprio delle risorse, vulnerabilità di sicurezza trascurate, violazioni delle politiche aziendali, ma anche veri e propri furti.

Basti pensare a quanto successo un paio di anni fa, quando il capo progetto della divisione veicoli autonomi della californiana Waymo accettando l’offerta del competitor Uber, si era portato dietro migliaia di documenti che costituivano parte integrante dell’IP aziendale di Waymo. Questione che era finita in tribunale e che era costata a Uber oltre 200 milioni di dollari e al competitor tempo prezioso in R&D.

Certo, non tutti i casi sono paragonabili a questo, ma lacune nella gestione della cyber security “vista dall’interno” possono diventare rapidamente molto costose nel complesso.

Un numero crescente di casi più piccoli si verifica senza troppo clamore e raramente viene menzionato dalle aziende vittime.

Il pericolo è che le pratiche negligenti che accadono in questa zona grigia diventino ampiamente accettate senza azioni di risposta.

Non stiamo certo parlando unicamente della sfera legale, anche se un rigoroso rafforzamento degli accordi di non divulgazione (non-disclosure agreement, NDA) che proteggono la proprietà intellettuale dell’azienda è sempre consigliato.

I dipendenti devono comprendere che la conservazione di informazioni riservate di un precedente datore di lavoro è illegale. Sembra scontato dirlo, ma nel mondo del lavoro ancora aleggia lo spettro del “ho lavorato su questo progetto e allora è mio”.

La consapevolezza e la formazione dei dipendenti sono fattori importanti per cambiare l’atteggiamento nei confronti degli standard etici sul posto di lavoro e i datori di lavoro devono essere pronti a mettere in pratica ciò che predicano.

Questo principio ovviamente non è unidirezionale, ciò significa negare anche ai nostri nuovi dipendenti la possibilità di condividere le informazioni dei loro precedenti datori di lavoro che potrebbero essere utili a breve termine.

Un continuo monitoraggio contro gli insider threat

Un’altra area di miglioramento riguarda l’implementazione di strumenti di monitoraggio della rete per tenere traccia dell’IP aziendale e di altre risorse critiche attraverso il cloud, il data center, l’IoT e le reti aziendali.

Questa area grigia in continua espansione delle minacce da parte di insider threat deve convincerci a pensare al di là del semplice monitoraggio a fini forensi e di contenzioso.

Come sempre, si tratta di anticipare la minaccia vera e propria rilevando e reagendo in modo proattivo a comportamenti malevoli che possono portare a una violazione dei dati o a un furto di proprietà intellettuale.

Non è un compito facile, certamente, e il rischio di falsi positivi, soprattutto all’inizio, potrebbe essere alto.

Sfortunatamente, la chiave per portare a termine un attacco efficace è nei dettagli. Le minacce da insider threat si combattono con esperienza e con l’attenzione: flussi anomali, comportamenti fuori standard e via dicendo.

Un rafforzamento delle policy e degli standard aziendali, in questo caso è il miglior antidoto, unito a uno sforzo coordinato di formazione e awareness nei confronti delle minacce cyber provenienti dall’esterno.

Non abbassiamo la guardia.