Al giorno d’oggi uno dei termini che spesso si usano all’interno di un’azienda nell’ambito della sicurezza informatica è “human firewall”: ma di preciso, che cosa s’intende con tale espressione?

Con questa terminologia si intende un essere umano che viene opportunamente educato, istruito e formato al fine di riconoscere gli attacchi che sfruttano, prima ancora che le falle tecnologiche di un sistema informatico, la persona e le sue lacune in ambito di security, così da poter evitare di cadere nelle trappole dei malintenzionati e non compromettere il proprio perimetro aziendale.

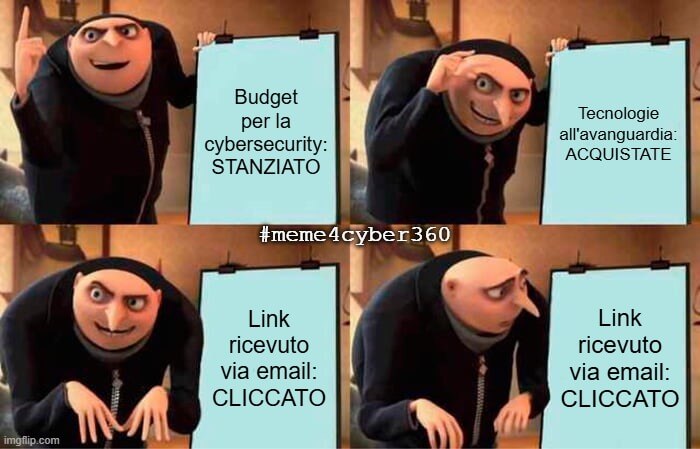

Ci si potrebbe chiedere: ma una tale formazione, essendo ad ogni modo una forma d’investimento, è una spesa necessaria da inserire all’interno del budget? La risposta è decisamente sì e i motivi sono lampanti.

Indice degli argomenti

Human firewall: un valido investimento per le aziende

Una ditta che investe non solo sull’infrastruttura, ma anche sulle conoscenze dei propri dipendenti in merito, diminuisce sensibilmente le possibilità di vedere i propri dati finire in mano ai criminali che intendono sfruttarli per i loro scopi.

Un dipendente formato a riguardo si sentirà più sicuro e meno soggetto a sbagli potenzialmente fatali, aumentando quindi la produttività intesa sia come qualità che come quantità.

L’investimento iniziale si rivela prezioso sul lungo termine: un dipendente formato e opportunamente aggiornato sulle tecniche di human firewalling renderà costantemente maggiore il livello di sicurezza generale dell’infrastruttura e della ditta alla quale appartiene.

La domanda che sorge spontanea a questo punto è: come si diventa human firewall? Per rispondere occorre precisare che ci sono due elementi da considerare: l’insegnante e il processo.

Diventare uno human firewall: struttura formativa

Parlando dell’insegnante, esistono svariati professionisti del settore che tra i loro servizi offrono corsi ad hoc per istruire i dipendenti delle ditte sul tema dello human firewall; proprio perché il problema è di notevole importanza, ci si è subito allineati per offrire alle aziende servizi di formazione adeguati.

L’importante è rivolgersi a professionisti seri e di comprovata qualità, non a persone che s’improvvisano esperti del settore senza averne una concreta e reale conoscenza. Tale punto sembra scontato e banale ma sottolinearlo su un tema così delicato è essenziale.

Relativamente al processo, s’intende invece delineare i passi che vanno seguiti al fine di fornire un servizio efficace ai dipendenti e mantenerli costantemente aggiornati nel tempo. In linea di massima possiamo definire tale prassi composta da 7 punti, e cioè:

- policy dettagliate, chiare ma senza sovraccarico: quando i dipendenti vengono istruiti sul tema dello human firewall, hanno bisogno di istruzioni chiare, dettagliate, che coprano tutti i punti del tema specifico che si sta affrontando. Occorre ricordare però che i dipendenti hanno anche altri temi su cui formarsi ed altre informazioni da immagazzinare durante la loro giornata lavorativa: bombardarli di concetti senza sosta non è il modo migliore per aiutarli. La fretta non deve essere cattiva consigliera ma anzi i tempi di apprendimento delle persone vanno rispettati e tenuti in considerazione;

- la continuità è importante: spesso, con prodotti specifici o affini, si considera di effettuare l’aggiornamento dei dipendenti una o due volte l’anno. Con lo human firewall non è così: i pirati informatici sono sempre all’opera per sperimentare nuovi modi per ingannare le loro vittime, pertanto è importante stare al passo ed aggiornare costantemente i propri dipendenti;

- motivare i dipendenti: riuscire a far sentire apprezzati ed importanti i propri collaboratori è un passo fondamentale per riuscire a sviluppare uno human firewalling. Ad esempio, premiare un dipendente con un encomio visibile a tutti i suoi colleghi per aver riconosciuto una mail di phishing motiverà ancor di più l’autore dell’opera e sarà di sprono per gli altri ed emularlo in impegno e dedizione all’opera;

- nessuna esclusione: bisogna esortare tutti i membri dell’azienda ad istruirsi sul tema e diventare human firewall. Occorre valutare le paure dei dipendenti, aiutarli a superarle ma al contempo non pensare che vi siano persone che possono restare escluse; anzi, spesso cono i cosiddetti “intoccabili” ad essere il bersaglio preferito dei pirati, come i C level, poiché rubando le loro credenziali si da inizio a campagne di spear phishing;

- condivisione: coloro che vengono formati sul tema dovrebbero condividere cosa hanno appreso con i collegi e mostrarsi disponibili ad aiutarli in caso di dubbi o domande. Lavorare in comparti stagni, quando si formano gli human firewall, non è produttivo ma anzi ampiamente dannoso;

- continua sorveglianza: non basta formare i propri dipendenti. Non si può attendere un reale attacco e pagarne le conseguenze in caso di persone non formate/che non hanno compreso pienamente i concetti trasmessi. Può essere utile simulare un attacco e vederne i risultati: ad esempio, mettere in piedi una campagna di phishing gestito dalla ditta stessa ed inviare un membro esperto in human firewalling a parlare con un dipendente che è caduto nella trappola ed ha cliccato sui link delle mail, per spiegargli dove ha sbagliato e perché;

- proattività: tutti devono essere formati sullo human firewalling, ma è bene che esista un team dedicato specificatamente a questo e che sviluppi costantemente le proprie competenze in maniera come attività primaria. Tale team dovrebbe costantemente cercare le nuove minacce, proporre una soluzione e portare entrambi gli aspetti all’attenzione dei piani decisionali.

Gli effetti di tale formazione sono evidenti e riconosciuti dai dati registrati dalle aziende: secondo il rapporto State of the Pish di Proofpoint, le ditte che hanno provveduto a formare i propri dipendenti in tale arte hanno registrato sensibili miglioramenti nel riconoscimento delle minacce.

In particolare, circa il 60% degli intervistati ha dimostrato una migliorata capacità nel riconoscere gli attacchi in questione e di essere in grado di evitarli.

Human firewall: le conoscenze di base

Un’ultima domanda che potrebbe sorgere è: quanto è complicato formare degli human firewall?

Le conoscenze di base, in realtà, constano di punti molto semplici che non sono particolarmente complicati da seguire. A dimostrazione di ciò, sono di seguito illustrate alcune tecniche fondamentali con tre dei principali attacchi diretti oggi alle ditte: phishing, social engineering, malware.

- Phishing: il principale mezzo per veicolare tale attacco è la mail. L’attaccante si affida a varie componenti: un utente ansioso, che si spaventa quando vede una comunicazione dalla sua banca o da un qualsiasi istituto di credito è portato a cliccare frettolosamente sul link fornito e a commettere l’errore su cui il pirata fa affidamento.

Anzitutto occorre mantenere la calma e non farsi prendere dal panico. Poi occorre esaminare per bene la mail: spesso vi sono errori che provano come questa sia un falso.

Ad esempio, l’italiano è corretto? Frequentemente vi sono attacchi da parte di stranieri che non curano la lingua e/o si affidano alle traduzioni automatiche di alcuni traduttori online. Questo è già un primo indizio della falsità della mail.

Altro possibile indizio: il logo dell’ente. Molte volte non è riprodotto fedelmente, vi sono delle diversità nel colore, nella forma o anche nella posizione rispetto a dove viene comunemente collocato dall’ente di credito vero e proprio.

Ancora: l’ente stesso. Più di quanto non si pensi, gli utente che non hanno un conto con una data banca ricevono una mail apparentemente a nome di questa e cliccano sul link. Se non si è clienti di un istituto di credito, perché se ne dovrebbero ricevere comunicazioni?

Se tutti questi controlli sono “superati”, perché il pirata ha fatto un lavoro molto curato e preciso, ricordiamo sempre che un istituto di credito serio non chiede ai suoi utenti di cliccare su link inviati via mail con la precisa istruzione di inserire le proprie credenziali. La maggior parte delle volte invitano a visitare il proprio sito inserendo il link manualmente nel browser web e, solo se necessario, una volta giunti sul sito autentico, allora si possono inserire le credenziali. C’è da aggiungere che tutti gli istituti di credito installano sui propri siti dei certificati di sicurezza che ne attestano l’autenticità: per visualizzarli, è sufficiente cliccare sul lucchetto in alto a sinistra all’inizio della barra degli indirizzi.

Se nonostante questo dovessero ancora persistere dei dubbi, si potrebbe sempre chiamare il call center della propria banca e chiedere delucidazioni riguardo alle mail ricevute, per accertarne l’autenticità o smentirla.

- Social Engineering: diffidare da chi invita ad introdurre nei nostri sistemi lavorativi determinati strumenti non meglio specificati.

Un normale processo di selezione del software e dei modi di veicolarlo avvengono attraverso procedimenti ben precisi e strutturati: in maniera molto semplificata possiamo dire che in primis sono i commerciali a valutare l’acquisto di una risorsa o meno. Successivamente gli strumenti vengono testati da team appositamente predisposti, in ambienti sicuri ed isolati rispetto a quelli di produzione, per verificarne genuinità e funzionamento.

Solo dopo queste fasi parte il processo di installazione sui PC dei dipendenti, tra l’altro opportunamente annunciato con i vari strumenti a disposizione della ditta. Se qualcuno viene da noi per convincerci ad installare una qualsiasi risorsa sul PC e noi non abbiamo alcun ruolo nella decisione degli strumenti da impiegare, allora è bene non fidarsi.

- Malware: una minaccia spesso veicolata come un file eseguibile che chiede di installare un software sul nostro PC. Le accortezze sono le seguenti: se non siamo sicuri dell’origine del file, non facciamo partire l’installazione; se, peggio ancora, non sappiamo cosa stiamo installando, non installiamo! I vari eseguibili hanno inoltre vari meccanismi di verifica, che svolgono funzioni simili ai certificati per i siti web, come l’MDA5.

Conclusioni

Possiamo quindi affermare che il tempo speso per formarci e imparare quali siano le minacce che cercano di sfruttare le nostre scarse conoscenze in ambito i sicurezza informatica è sicuramente un investimento importate da effettuare, che ci aiuta a proteggerci ulteriormente dai rischi presenti sulla rete.