La gestione delle identità e il controllo accessi sono da sempre due dei pilastri della sicurezza informatica: si tratta, infatti di misure di sicurezza previste da tutte le linee guida e i framework di cyber security e di sicurezza delle informazioni.

Con l’esplosione delle diverse tipologie di sistemi e applicazioni aziendali on premise e in cloud e la considerazione che ogni utente dispone di molteplici account e molteplici privilegi per ogni account, ci si è resi conto che un controllo degli accessi efficace deve essere incentrato sull’identità piuttosto che sugli account, in modo che sia possibile mappare con più precisione chi ha fatto cosa e valutare che chi ha accesso a qualche risorsa ne abbia diritto.

In un IT aziendale senza più perimetro, dove è necessario poter accedere a qualsiasi risorsa da qualsiasi luogo, la principale e forse unica linea di difesa è quella di basare sia i diritti di accesso alle risorse che le decisioni sui rischi correlati a tali accessi sull’identità.

Purtroppo, la maggior parte delle organizzazioni si limita alla gestione degli account piuttosto che delle identità, mancando così un’importante opportunità per sviluppare un programma evolutivo attraverso il quale possano rafforzare la sicurezza delle informazioni aziendali.

In molte aziende la gestione delle identità e degli accessi è scollegata dalla gestione della sicurezza. Tradizionalmente, infatti, chi gestiva gli accessi aveva l’esigenza di fornire agli utenti i privilegi di accesso necessari a svolgere il proprio lavoro, mentre i team di sicurezza si occupavano della protezione dell’azienda dalle minacce; queste due esigenze venivano quindi considerate come se non avessero punti di contatto.

In realtà obiettivo di entrambi è quello di garantire la riservatezza, l’integrità e la disponibilità delle informazioni critiche dell’azienda in modo da il più possibile trasparente e indolore per gli utenti.

Indice degli argomenti

Identity and Access Management (IAM): cos’è e come funziona

I sistemi IAM permettono di riportare i team di sicurezza al centro del processo di gestione delle identità e degli accessi, implementando un modello di sicurezza basato sull’identità e integrandolo negli strumenti di monitoraggio della sicurezza, in modo da poter riconoscere, contestualizzare e affrontare i potenziali attacchi il più rapidamente ed efficacemente possibile.

Quello della gestione delle identità e degli accessi è tuttavia, prima che uno strumento tecnologico, un insieme di policy che permette di applicare in azienda i seguenti principi:

- autenticazione, ovvero assicurare che gli utenti dimostrino di essere chi dichiarano di essere;

- autorizzazione, ovvero assicurare che gli utenti, una volta autenticati, abbiano accesso solo alle risorse a cui hanno diritto;

- amministrazione, ovvero avere la capacità di gestire il ciclo di vita dell’identità e gli accessi di tutti gli utenti secondo quelle che sono le politiche aziendali;

- analisi, ovvero avere la capacità di rilevare gli accessi impropri;

- audit, ovvero verificare la correttezza delle autorizzazioni assegnate e il rispetto delle policy e delle procedure aziendali.

Come avviene per tutte le misure di sicurezza che sono in primo luogo organizzative e procedurali e solo secondariamente tecnologiche, l’implementazione di uno IAM è molto complicata perché impatta l’organizzazione di tutta l’azienda e tutte le tipologie di sistemi IT.

Per essere implementata efficacemente devono perciò essere coinvolte diverse funzioni aziendali, ognuna per la sua parte, e tutte le funzioni dell’IT.

Caso particolare del controllo degli accessi è la gestione degli account privilegiati, che, a causa degli ampi privilegi di accesso loro assegnati, possono accedere ad informazioni critiche anche senza averne necessità dal punto di vista del business.

Sebbene i sistemi IAM siano disponibili già da tempo, di solito solo le aziende medio grandi ne sono dotate, e spesso non sono utilizzati al meglio delle loro possibilità.

Negli ultimi anni questa tipologia di sistemi ha inoltre subito molte evoluzioni. Vediamo quindi quali sono le tipologie di strumenti disponibili in termini di gestione delle identità e del controllo accessi, compresi la gestione e l’accesso degli account privilegiati:

- Identity Manager;

- Access Manager;

- Identity Governance and Administration;

- Privileged Management.

Per ognuno di essi elencheremo le problematiche che permettono di affrontare e gli strumenti che mettono a disposizione delle aziende per migliorare il controllo degli accessi.

Con sistemi IAM si intende l’unione di due distinti componenti che possono essere forniti come diversi moduli di uno stesso prodotto o come prodotti separati, ma che devono poter comunicare e lavorare in stretta relazione: i sistemi di Identity Management (IM) e di Access Management (AM). Iniziamo proprio da questi.

Gestione delle identità e controllo degli accessi: l’Identity Management (IM)

I sistemi di Identity Management sono strumenti che permettono la gestione e l’automazione di tutti gli account aziendali che fanno capo ad una stessa identità, attraverso il provisioning e deprovisioning automatico degli account sulle varie risorse aziendali al momento dell’inizio della collaborazione, di cambio di mansioni, di fine della collaborazione, basandosi per esempio sul ruolo dell’utente.

Questo viene reso possibile attraverso l’utilizzo di connettori dell’IM sia verso le sorgenti autoritative delle identità, come per esempio il database dell’HR o l’Active Directory aziendale, che verso i target dove risiedono account e controllo degli accessi, come per esempio sistemi di autenticazione, server, database, risorse in cloud, applicazioni web e legacy.

L’assegnazione ad un target può anche essere una procedura complessa composta da diversi passaggi: il connettore deve essere quindi configurato per effettuare automaticamente tutti i passaggi previsti.

Gli IM sono generalmente dotati di un’interfaccia amministrativa che permette l’assegnazione o la rimozione dai target e la definizione e produzione di report che hanno lo scopo di monitorare e revisionare i privilegi di accesso dei diversi utenti.

Nel caso non venga utilizzato un sistema di autenticazione centralizzato l’IM permette la sincronizzazione delle password sui vari target che gestiscono in proprio l’autenticazione.

Altra funzione essenziale degli IM è quello di fornire agli utenti strumenti self-service; l’esempio più tipico in questo senso sono gli strumenti per il reset della password.

Gestione delle identità e controllo degli accessi: l’Access Management (AM)

I sistemi di Access Management sono strumenti che si occupano dell’autenticazione centralizzata sui sistemi e le applicazioni aziendali e dell’autenticazione federata, agendo sia come Identity Provider che permette agli utenti di utilizzare le credenziali aziendali per accedere ad applicazioni fornite da terzi, sia come Service Provider che permette ad eventuali utenti esterni autorizzati di utilizzare le credenziali delle loro aziende per accedere ad applicazioni aziendali.

I sistemi AM implementano inoltre il Single sign-on e il controllo dell’accesso, possono utilizzare diversi sistemi di autenticazione e diversi livelli di verifica dell’identità (Multi Factor Authentication) in relazione al rischio derivante dal tipo di accesso o della criticità della risorsa per la quale viene richiesto l’accesso. Forniscono inoltre API, web service, interfacce SAML e Oauth che permettono l’integrazione con diverse tipologie di sistemi, applicazioni e altri sistemi di autenticazione.

Infine, alcuni sistemi AM fungono da Mobile Application Management (MAM), ovvero permettono l’esposizione su Internet di app mobili aziendali basate su tecnologie Web, implementando una sorta di “bolla applicativa” che permette la separazione dei dati aziendali utilizzati all’interno del dispositivo mobile dai dati privati degli utenti.

Gestione delle identità e controllo degli accessi: l’Identity Governance and Administration

I sistemi di Identity Governance and Administration (IGA) sono un’evoluzione dei sistemi di Identity management. Già dal nome appare chiaro come questa tipologia di strumenti abbia l’ambizione di considerare anche l’aspetto strategico della gestione delle identità, oltre a quello operativo, fornendo strumenti non solo rivolti ai team che gestiscono il controllo degli accessi e la sicurezza, ma anche al business.

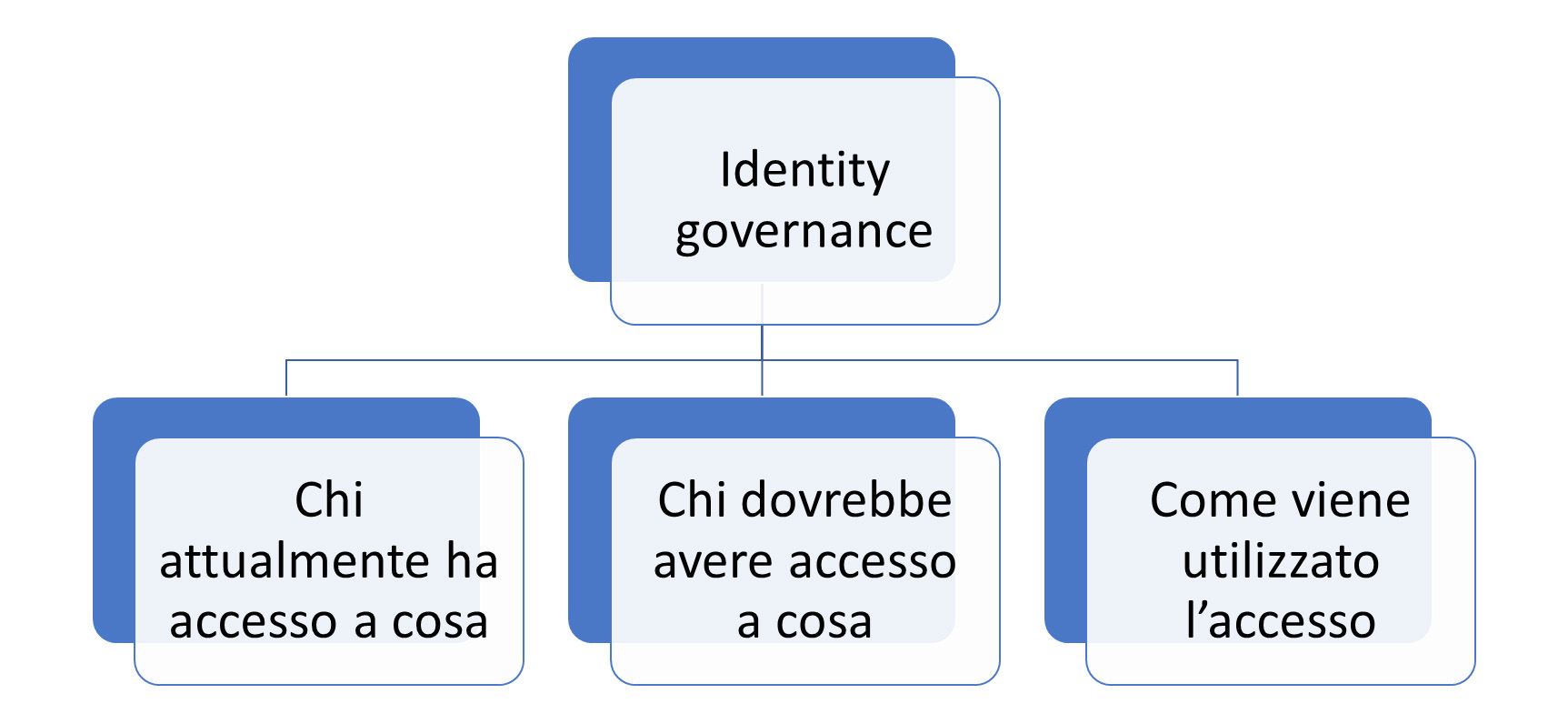

L’Identity Governance è infatti il processo che permette di gestire chi ha accesso a cosa, in particolare che permette di comprendere chi ha accesso, chi dovrebbe avere accesso e come viene utilizzato tale accesso, come schematizzato nella figura seguente.

Decidere chi dovrebbe avere accesso è una conseguenza della politica di sicurezza aziendale, che permette di definire lo stato desiderato. Dopo aver compreso lo stato, per poterlo modificare e aggiornare occorre capire come dovrebbe essere la configurazione definitiva. Ciò significa definire le regole aziendali e comprendere in anticipo i livelli di accesso appropriati.

Tracciare il modo in cui l’accesso viene effettivamente utilizzato fornisce un input importante al processo di governance generale. Succede spesso che venga fornito un accesso errato, non utilizzato o utilizzato in modo inappropriato, pertanto è fondamentale tenere traccia dell’utilizzo effettivo dei sistemi.

Le best practice mostrano che per garantire la coerenza dello stato corrente rispetto allo stato desiderato occorre conoscere l’utilizzo. Comprendere l’utilizzo garantisce quindi un miglior controllo e una sicurezza più efficace.

I sistemi IGA permettono l’integrazione di tutti i processi aziendali relativi all’identità, all’accesso e alla certificazione dei diritti di accesso. L’interfaccia di amministrazione di questi strumenti è progettata per tenere conto delle esigenze del business, consentendo di assegnare i privilegi di accesso in base ai ruoli di business, automatizzando i cambi ruolo e di costruire workflow autorizzativi per gestire le eccezioni.

Consentono inoltre di definire controlli di tipo Segregation of Duties per prevenire l’assegnazione dei privilegi in conflitto. Contengono generalmente report ed interfacce che permettano la revisione periodica dei privilegi di accesso.

Alcuni di questi sistemi consentono inoltre di revisionare i permessi di accesso segnalando ai revisori degli accessi eventuali situazioni anomale o rischiose, aiutandoli così a definire le priorità di intervento.

Gestione delle identità e controllo degli accessi: il Privileged Account Management

Gli utenti privilegiati, a causa della loro ampia possibilità di accedere ad informazioni critiche, devono essere gestiti con particolare attenzione, limitati nel numero e monitorati nelle loro attività. È opportuno limitarne il potere amministrativo, limitarne l’accesso ai dati e assegnare loro solo i diritti necessari allo svolgimento del loro lavoro.

In generale molte categorie di sistemi non tracciano le operazioni effettuate dagli amministratori o il loro accesso ai dati, è quindi necessario un monitoraggio avanzato delle attività degli utenti privilegiati che fornisca i dettagli delle operazioni effettuate.

Vi è inoltre il problema degli account amministrativi impersonali (ad esempio l’account Administrator dei sistemi Windows e l’account root dei sistemi Unix) la cui password è generalmente conosciuta da un pool di amministratori. Per tale motivo le attività effettuate da tali account non possono essere imputate con certezza all’uno o all’altro degli amministratori.

I sistemi PAM affrontano questi problemi ed esigenze, permettendo la gestione degli account e dei privilegi amministrativi su qualsiasi tipo di sistema, come sistemi operativi, applicazioni, database, apparati di rete, risorse cloud, script, IoT, DevOps e così via.

I PAM sono infatti dotati di un vault, una cassaforte virtuale, che permette di archiviare le password amministrative in modalità cifrata e sicura, in modo da non dover così essere esposte. L’amministratore di sistema non conosce la password di amministrazione, ma la userà al momento di accedere estraendola dal vault. Naturalmente l’utilizzo della password amministrativa da parte dell’amministratore viene tracciato.

I PAM possono inoltre essere utilizzati come gateway per connettersi al sistema amministrato, con il vantaggio di poter tracciare anche tutte le operazioni che l’amministratore ha effettuato sul sistema finale e di poter definire e imporre centralmente i comandi che gli utenti privilegiati sono in grado di eseguire sui diversi sistemi.

Un ulteriore utilizzo dei sistemi PAM è l’implementazione della multi factor authentication per gli accessi degli utenti privilegiati ai sistemi aziendali.

Un altro problema indirizzato dai PAM è quello della gestione degli account applicativi, ovvero quegli account che vengono utilizzati dalle applicazioni per interoperare, detti anche application-to-application (A2A) account.

Sebbene questi account siano svincolati da un’identità, questo non diminuisce la loro importanza. Si tratta infatti di account che devono essere gestiti secondo gli stessi livelli di controllo, supervisione e protezione di tutti gli altri account.

La compromissione di tali account permetterebbe infatti ad un malintenzionato di accedere all’applicazione target a volte anche con privilegi elevati, cosa che probabilmente sarebbe difficile da rilevare, visto che gli accessi degli account applicativi spesso non sono monitorati.

In particolare, per tale tipologia di account occorre proteggere adeguatamente le password, troppo spesso conservate in chiaro all’interno dei sistemi dove le applicazioni sono in esecuzione, e quindi piuttosto esposte. Inoltre, il fatto che tali password siano spesso scritte in molte posizioni diverse e spesso senza controllo può spingere a non modificarle, aumentando il numero di coloro che ne sono a conoscenza. Un sistema PAM può prevenire questi problemi prendendosi carico della gestione di tali credenziali.

Criteri di scelta di uno strumento di Identity Governance and Administration

Per parlare dei criteri di scelta di uno strumento di Identity Governance enterprise, possiamo prendere in considerazione i criteri definiti da Gartner nella valutazione dei sistemi di Identity Governance and Administration (IGA) ai fini della redazione del suo “magic quadrant”, che qui riportiamo.

Gartner magic quadrant for Identity Governance and Administration (Fonte: Gartner).

Gartner definisce gli IGA come strumenti progettati per gestire identità e diritti di accesso su più sistemi e applicazioni, ovvero strumenti che aiutano a garantire che solo le persone giuste ottengano i diritti per l’accesso alle risorse corrette, al momento giusto e per le giuste ragioni. A tale scopo, gli strumenti IGA aggregano e correlano dati di identità e diritti disparati distribuiti in tutto il panorama IT per migliorare il controllo sull’accesso degli utenti fornendo le seguenti funzioni:

- ciclo di vita dell’identità;

- gestione dei diritti;

- richieste di accesso;

- workflow;

- gestione di policy e ruoli;

- certificazione degli accessi;

- provisioning degli account;

- strumenti per l’audit;

- analisi dei dati e reportistica.

Sulla direttrice del quadrante della capacità di esecuzione Gartner prende in considerazione la qualità del prodotto o servizio, la vitalità del produttore, l’abilità del produttore nel rispondere alle sfide del mercato, l’esperienza dei clienti, la visibilità e l’operatività del produttore.

Sulla direttrice del quadrante riguardante la completezza della visione, Gartner prende in considerazione la capacità di comprendere il mercato, la strategia di marketing, di vendita e di offerta, il modello di business, la strategia per i mercati verticali, l’innovazione, la strategia geografica.

Conclusioni

In questo articolo abbiamo descritto le problematiche relative alla gestione e governance dell’identità e al controllo degli accessi e le tipologie di strumenti che permettono di affrontare efficacemente tali problematiche.

Si tratta di problematiche che vanno affrontate partendo dalla definizione di una politica aziendale, per proseguire definendo processi appropriati e terminando con la scelta e la configurazione di strumenti appropriati.

Tutte queste fasi sono molto complesse e richiedono il coinvolgimento di diverse funzioni aziendali e di competenze professionali di tipologie differenti, ma i benefici che ne possono derivare in termini di rafforzamento della sicurezza delle informazioni aziendali sono notevoli, soprattutto in un momento in cui le informazioni aziendali non sono più solo all’interno dell’azienda e in cui è necessario potervi accedere da qualsiasi luogo e in qualsiasi momento.