Il possesso del pieno controllo dei processi di erogazione dei servizi, di sviluppo dei progetti e di gestione della sicurezza, garantisce all’azienda la continuità operativa, nel caso di un cambio di fornitore piuttosto che al verificarsi di un qualsiasi disastro, che sempre più spesso fa la differenza nel garantirne l’esistenza stessa.

Approfondiamo quali sono i sistemi per garantire al meglio la business continuity aziendale, in particolare soffermandoci sulle caratteristiche dell’outsourcing.

Indice degli argomenti

L’importanza della continuità operativa

L’importanza della governance, indipendentemente dal contesto e dalla realtà aziendale pubblica o privata, rappresenta un elemento di vitale importanza per l’esistenza stessa dell’azienda tanto più aumentano le sue dimensioni e, di conseguenza, la sua complessità organizzativa.

In ambito ICT è essenziale disporre di risorse specializzate sulle diverse tecnologie adottate, dal piccolo registratore di cassa del bar sotto casa per la tenuta della contabilità giornaliera alle più grandi infrastrutture informatiche tra loro integrate delle multinazionali a livello globale. Disporre in casa delle risorse umane necessarie per sviluppare e mantenere complessi sistemi tecnologici rappresenta per l’azienda un onere non indifferente.

Non è difatti sufficiente disporre di un numero adeguato di risorse, che ne garantisca la ridondanza, ma è anche necessario gestirne l’organizzazione e pianificarne la costante formazione per l’acquisizione delle skill necessarie, con un notevole incremento dei costi di gestione dell’impresa poiché richiede elevati e continui investimenti nell’aggiornamento del personale affinché sia continuamente in grado di far fronte alle diverse esigenze.

La scelta della gestione dei servizi

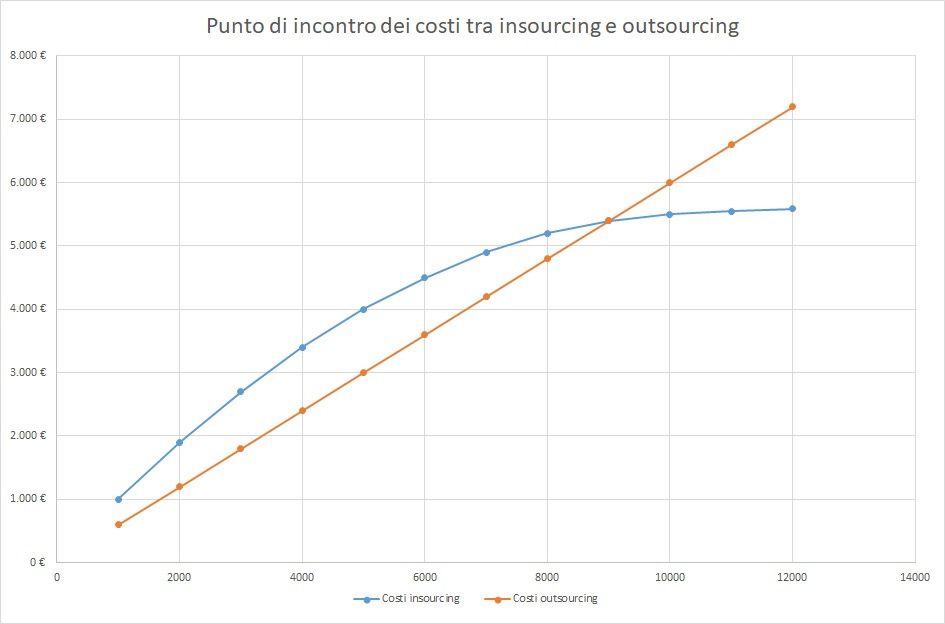

La scelta tra internalizzazione ed esternalizzazione dei servizi si basa su diversi fattori e considerazioni strategiche. Primo tra tutti, l’analisi delle proiezioni di spesa e individuazione del punto di incontro tra i costi dell’ipotesi di insourcing e di outsourcing.

È da notare il punto di incontro tra le due linee, quando i volumi arrivano a quota 9.000. Chiaramente, non essendo un trattato di economia, non tiene conto degli innumerevoli fattori che devono essere realmente considerati, quali ad esempio, l’andamento dei costi fissi e variabili in funzione dell’aumento dei volumi piuttosto che le diverse considerazioni in materia di TCO (Total Cost of Ownership) o le tecniche di ribaltamento dei costi nella gestione contabile d’impresa.

Indipendentemente dalla strategia adottata, la figura di cliente e fornitore rimane pressoché immutata, con il primo che esprime delle esigenze e il secondo che risponde ad esse, in un rapporto governato da un contratto che preveda degli SLA (Service Level Agreement), nell’ipotesi di fornitore esterno, o, più semplicemente, di un’organizzazione aziendale che preveda degli OLA (Operational Level Agreements) che gestiscano i rapporti tra i diversi gruppi dell’organizzazione stessa nell’ipotesi di fornitore interno.

Sviluppato in quest’ottica, seppur non gradito al personale dei reparti IT che spesso vorrebbero essere i driver dello sviluppo tecnologico aziendale, risulta evidente come il fulcro delle scelte strategiche in ambito tecnologico rientri tra le competenze del top management, il cosiddetto “Business”, alle cui esigenze l’IT deve rispondere secondo le linee guida o policy chiaramente definite e che quest’ultimo deve interpretare e trasformare in obiettivi tecnologici. Appare quindi evidente, pur trattandosi di tre tematiche distinte tra loro, lo stretto rapporto di complementarietà tra:

- Project Management, quale approccio alla gestione dei progetti individuati nell’ambito della pianificazione strategica delle esigenze aziendali con particolare riguardo a studi di fattibilità, giustificazione commerciale, gestione delle fasi di progetto, importanza della comunicazione e della documentazione quale asset informativo;

- il Service Management, quale strumento per lo sviluppo di nuovi servizi, in particolare nelle fasi di pianificazione strategica degli stessi e della loro implementazione, nonché per la gestione ordinaria e il continuo miglioramento, nel rispetto dei livelli di servizio accordati per rispondere alle necessità operative dell’azienda, strutturandone i processi quali veri e propri asset aziendali;

- l’Information Security Management, con particolare riguardo alla continuità operativa dell’azienda e all’importanza di una corretta applicazione dei precedenti punti, in particolare nei casi di outsourcing delle forniture IT e nella gestione delle fasi di uscita e subentro di fornitori diversi sugli stessi servizi, affinché venga garantito un costante accesso alle informazioni.

L’utilità della governance interna

Rifacendosi al suddetto modello di focalizzazione sulle esigenze di business rispetto agli obiettivi IT, appare evidente quanto la governance debba obbligatoriamente far parte delle competenze dell’azienda e non debba essere ceduta ad un attore esterno. È difatti emanazione diretta della governance la definizione strategica d’impresa nei diversi ambiti che si muovono all’unisono per il conseguimento degli obiettivi aziendali, la cosiddetta “mission”.

È l’impresa nel suo insieme che definisce quali sono i servizi vitali, la possibilità di interruzione o temporanea degradazione degli stessi, i tempi di risposta e finanche l’arco temporale che è disposta a sostenere in termini di perdita dei dati. Sebbene si tenda a dare per scontato che un servizio debba essere garantito 24 ore al giorno, 7 giorni a settimana, 365 giorni all’anno, e che non sia possibile perdere neanche un minuto di dati archiviati, è pur vero che tutto questo, anche se tecnicamente possibile, comporta dei costi spesso insostenibili, soprattutto se non supportati da una adeguata giustificazione commerciale (per intenderci, quella che viene riportata nel cosiddetto “business case”).

Ma quali sono gli strumenti a disposizione dell’azienda? In che modo si stabilisce quale servizio o progetto è più importante di un altro? Chi ha in carico l’onere di prendersi una simile responsabilità? La risposta è tanto semplice quanto vaga ma nasconde un significato ben più profondo. Tutti i servizi sono importanti e concorrono all’esistenza stessa dell’azienda e tutti hanno in carico la responsabilità di definirne le priorità.

Chiaramente, lasciare ai singoli l’autonomia di definire la priorità dei servizi gestiti porterebbe come risultato che ogni servizio è indispensabile poiché, per la stessa natura umana, difficilmente qualcuno sarebbe disposto a sminuire il proprio ruolo o funzione di appartenenza.

Continuità operativa: la BIA, Business Impact Analysis

In questo contesto uno strumento indispensabile che ci viene in aiuto è la Business Impact Analysis, più conosciuta con l’acronimo di BIA, che si occupa di analizzare l’impatto che avrebbe sul business, e quindi sull’operatività aziendale, l’interruzione o deprecazione di uno specifico servizio. Dall’analisi degli impatti dei diversi servizi è quindi possibile ordinarli secondo una specifica e ben definita priorità.

Continuando in cascata, con l’uso del buonsenso o anche consultando la letteratura in materia, viene spontaneo intuire come da questa derivi direttamente la strategia di continuità operativa, documentata in uno specifico documento, il Business Continuity Plan (piano di continuità operativa), in cui vengono riportate in maniera strutturata tutte le possibili risposte, azioni e contromisure che devono essere messe in atto al verificarsi di un qualunque tipo di evento che possa mettere a repentaglio la continuità dell’azienda. Sulla base delle analisi effettuate e delle indicazioni riportate, vengono a loro volta sviluppati altri documenti, ognuno di competenza delle diverse unità organizzative che a loro volta produrranno una serie di effetti.

Rimanendo in ambito IT, un Piano di Disaster Recovery rappresenta il recepimento delle esigenze aziendali in tema di continuità operativa e trasformazione in obiettivi IT sulla base delle direttive riportate nel BCP tra le quali, per citarne alcune tra le più ricorrenti, RTO (Recovery Time Objective), RPO (Recovery Point Objective), MTO (Maximum Tolerable Outage), MTPD (Maximum Tolerable Period of Disruption) che non sono però oggetto di questo articolo.

Le tematiche trattate hanno un impatto diretto in ogni ambito e, nello specifico dell’ICT, rappresentano le fondamenta sulle quali sviluppare l’organizzazione e le architetture tecnologiche che devono supportare l’azienda. Dalle direttive del business aziendale prendono corpo le metodologie di Project Management che devono essere adottate, i livelli di qualità che devono essere rispettati, l’esposizione al rischio che si è disposti a sostenere ma anche la prioritizzazione dei servizi, la definizione degli SLA che l’IT Service Management deve concordare con i fornitori, interni o esterni, le diverse modalità di gestione dei servizi e la loro affidabilità.

La stessa sicurezza informatica, come di fatto abbiamo visto poc’anzi, prende corpo da una più ampia emanazione di quello che è la sicurezza a livello aziendale. Basti pensare alle policy di sicurezza e alla conseguente “security baseline”, ma anche all’analisi dei rischi in cui trova diverse aree di sovrapposizione il Project Management, fino alla più semplice gestione dei processi di patching di sicurezza di un parco macchine, server o client, che opera congiuntamente all’IT Service Management per quanto riguarda il processo di Release Management.

L’inscindibile complementarietà dei diversi processi e la loro trasversalità è tanto più evidente quanto più aumentano le dimensioni aziendali e diventa necessario reingegnerizzare i processi mediante l’applicazione di tecniche di Business Process Management che vadano ad individuare i waste time, gli hand over e le rilavorazioni, con il fine di ottimizzare i processi mediante elaborazione di nuovi workflow e l’adozione di strumenti di automazione.

Non è quindi un caso che ormai sempre più spesso si senta parlare di CSO Chief Security Officer (CSO), Project e Program Management Office (PMO e PgMO), Chief Process Officer (CPO) Chief Quality Officer (CQO) e via discorrendo fino a coprire l’intera organizzazione aziendale. Tutti questi “Office” non sono finalizzati all’IT management ma operano trasversalmente rispetto a tutti i processi dell’impresa definendo principi e linee guida che devono essere recepiti dai diversi comparti nonché dai fornitori che collaborano con l’azienda stessa.

Continuità operativa: modelli di outsourcing

Appare pertanto chiaro quanto sia di alto livello l’argomento rispetto alla semplice configurazione di un sistema e che tale attività deve obbligatoriamente rispondere ad un’esigenza che interessa tutto l’universo aziendale e non il singolo sistemista o programmatore. Viene quindi quasi spontanea la comprensione dell’importanza di mantenere al proprio interno la governance pur esternalizzando i servizi a fornitori terzi.

In realtà particolarmente complesse e di grandi dimensioni, può capitare che l’IT Governance sia detenuta da un fornitore solo formalmente esterno che svolga il ruolo di unico IT outsourcer per l’azienda. Tale configurazione è tipica di realtà aziendali consolidate di cui il fornitore stesso è parte integrante dell’azienda in quanto società in house il cui capitale è completamente, o in larga maggioranza, detenuto dall’azienda madre cui fornisce i servizi, spesso in modalità monocliente.

In questo caso la gestione totale dei servizi IT viene demandata a quest’ultimo. Il rischio maggiore che si corre in questi casi si concretizza nel momento in cui, per cambiamenti strutturali nell’organizzazione, venga decisa la cessione di rami aziendali o della stessa azienda IT, a seguito di fusione o acquisizione con altre realtà, poiché viene a mancare il controllo diretto sulle tecnologie dell’informazione e, quindi, l’accesso al patrimonio informativo aziendale.

Un altro modello di unico outsourcer lo si incontra nelle modalità di acquisizione dei servizi IT tramite un “prime contractor”. In questo caso si tratta di grosse società esterne, a tutti gli effetti indipendenti, che prendono in carico la fornitura dell’intero IT dell’azienda.

Questa modalità è forse la più pericolosa per la sua natura e per i volumi di questa tipologia di contratti che li portano ad essere pluriennali. In realtà scarsamente organizzate o di difficile adattamento ai cambiamenti, l’adozione di un’organizzazione di questo tipo porta inevitabilmente a spostare l’ago della Governance verso il fornitore esterno legando di fatto il cliente ben oltre la scadenza contrattuale inizialmente prevista con ovvie ripercussioni sull’economicità e la qualità della gestione IT.

Non potersi avvalere con facilità di altri fornitori, ricorrendo alle logiche di libera concorrenza e specializzazione del mercato, rende di fatto impossibile operare scelte di second sourcing rinunciando a priori a delle vie d’uscita, le cosiddette “way out”, le quali, anche se possono prevedere un costo maggiore, permettono di essere più controllabili e non essere costretti a dipendere da un’unica realtà.

In entrambi i casi, infatti, l’outsourcer opera con il proprio personale, professionalizzandolo laddove possibile, oppure ricorrendo a logiche di subappalto a fornitori terzi specializzati nelle diverse tecnologie in esercizio presso il cliente finale, limitando al massimo, o eliminandolo del tutto, il coinvolgimento del cliente nella gestione dei processi IT.

Conclusione

Indipendentemente dalla modalità di sourcing adottata, rivolgendosi all’interno dell’azienda o a un fornitore esterno, è evidente quanto in entrambe le realtà sia necessaria una solida e ben definita governance in grado di far recepire chiaramente le esigenze di business affinché vengano tradotte in obiettivi di sviluppo IT.

Per raggiungere tale risultato è indispensabile una chiara identificazione del punto di partenza, noto anche con la definizione di “as is” e una chiara vision aziendale che consenta una netta definizione del punto di arrivo, il “to be”.

La distanza tra questi due stati, definita comunemente con il termine di “gap”, rappresenta il percorso che è necessario intraprendere ed è la base sulla quale è necessario sviluppare la pianificazione strategica più idonea per supportare l’azienda nel conseguimento della propria mission garantendone al contempo la sopravvivenza.