Oggi che Immuni è attivabile in tutta Italia, è ancora più importante domandarsi quanto sia davvero sicura l’app di contact tracing adottata dal nostro Paese per il tracciamento dei contatti con persone contagiate dal virus SARS-CoV-2 e per monitorare la pandemia di Covid-19.

Conclusa la fase di sperimentazione su base regionale e all’indomani della segnalazione dei primi tre utenti risultati positivi al virus, il problema della sicurezza di Immuni rimane dunque un argomento di assoluto primo piano, non solo per quanto riguarda il reale successo della strategia di contenimento del contagio su cui tanto ha puntato il Governo italiano, ma anche e soprattutto da un punto di vista della cyber security. Un aspetto fondamentale, quest’ultimo, tenendo conto che l’app dovrà garantire non solo la privacy degli utenti, ma anche la sicurezza dei dati gestiti.

Indice degli argomenti

Immuni, quanto è davvero sicura

A tal proposito, i ricercatori di Check Point Software Technologies Ltd. hanno avanzato alcune preoccupazioni sull’implementazione delle applicazioni di tracciamento (valide per Immuni, ma anche per tutte le altre app che sono state già attivate nel mondo o che lo saranno nei prossimi giorni, come la Corona-Warn-App che dovrebbe essere disponibile in Germania entro questa settimana).

In particolare, i ricercatori hanno focalizzato la loro attenzione sulla possibilità di tracciabilità dei dispositivi, di compromissione dei dati personali, di intercettazione del traffico delle applicazioni e di falsi rapporti sulla salute:

- intanto, il GPS può fornire informazioni sensibili, rivelando gli spostamenti e le posizioni degli utenti nei giorni o nelle settimane precedenti;

- la tecnologia Bluetooth Low Energy (BLE), inoltre, può essere utilizzato per tracciare il dispositivo di una persona;

- bisogna infine considerare che, al fine di preservare l’anonimato di un utente, nessun identificativo personale (come numero di cellulare, nome, ID ecc.) dovrebbe essere associato con l’applicazione in alcun momento.

Partendo da questi tre punti fermi, i ricercatori di Check Point hanno dunque individuato alcune criticità in merito all’implementazione delle applicazioni di contact tracing:

- I dispositivi possono essere tracciati. Poiché alcune applicazioni di tracciamento, tra cui Immuni, si affidano al Bluetooth Low Energy (BLE), i dispositivi trasmettono pacchetti handshake che facilitano l’identificazione del contatto attraverso altri dispositivi. Se non implementato correttamente, gli hacker possono tracciare il dispositivo di una persona mettendo in correlazione i dispositivi con i rispettivi pacchetti di identificazione.

- I dati personali possono essere compromessi. Naturalmente, le app memorizzano sui dispositivi i login dei contatti, le chiavi di cifratura e altri dati sensibili. I dati sensibili dovrebbero essere criptati e memorizzati nell’applicazione sandbox e non in luoghi condivisi. Perfino all’interno di sandbox, ottenendo i privilegi root o l’accesso fisico al dispositivo, si potrebbero compromettere i dati, soprattutto se vi sono memorizzate informazioni sensibili, come le posizioni GPS.

- Intercettazione del traffico di un’app. Gli utenti possono essere soggetti ad attacchi man-in-the-middle e all’intercettazione del traffico dell’app se tutte le comunicazioni salvate sul server dell’applicazione non sono adeguatamente criptate.

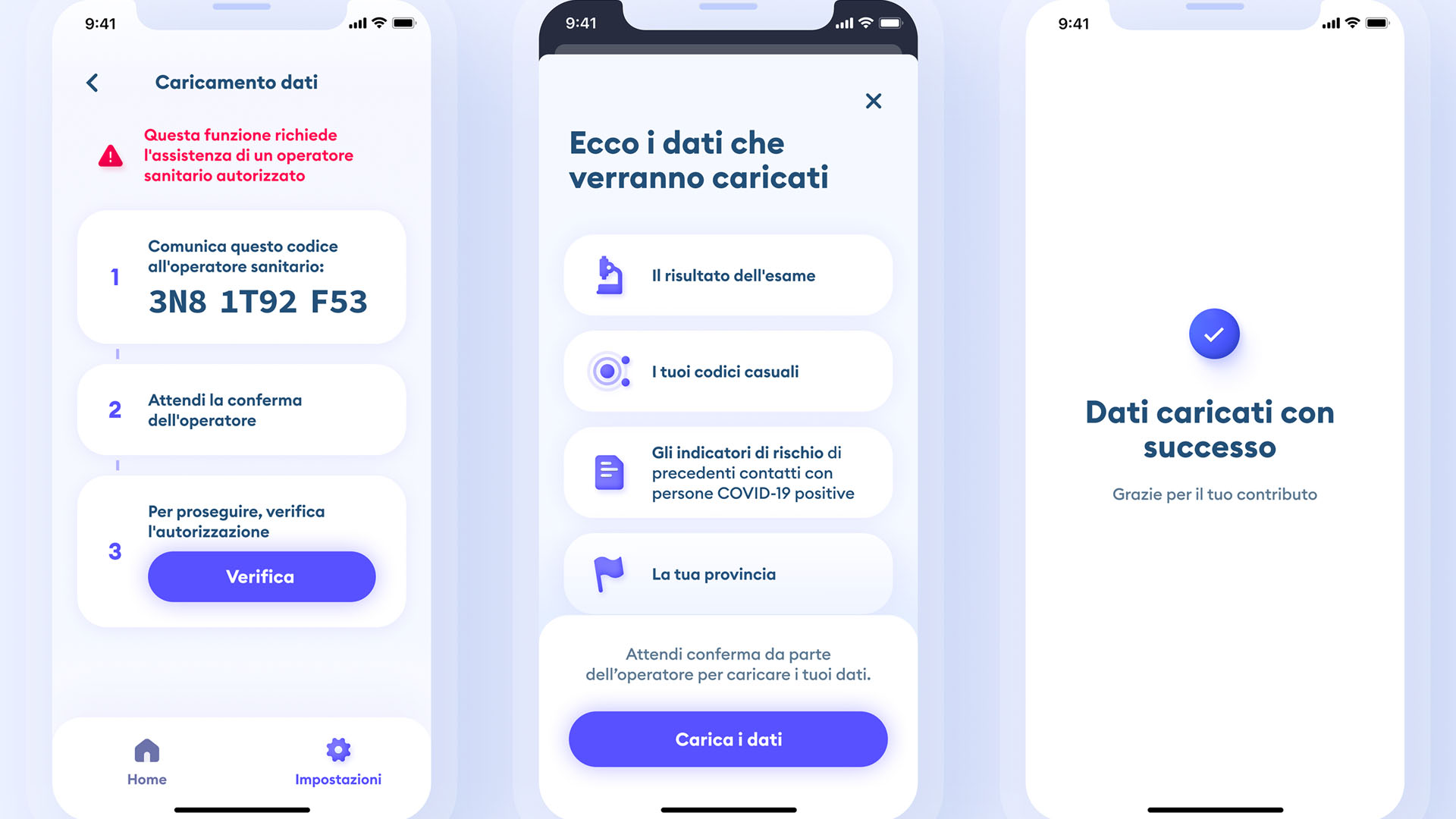

- Possibile circolazione di falsi rapporti sanitari. I ricercatori affermano quanto sia importante che le applicazioni di contact tracing eseguano l’autenticazione nel momento in cui le informazioni vengono inviate ai propri server, come quando un utente pubblica le proprie diagnosi e i registri dei contatti. Senza un’adeguata autorizzazione, infatti, si potrebbero riempire i server con falsi rapporti sanitari, compromettendo l’affidabilità dell’intero sistema.

Ovviamente, il giudizio sulle app di contact tracing non è ancora definitivo, ci dice David Gubiani, Regional Director SE EMEA Southern di Check Point, che spiega: “le preoccupazioni ci sono perché è importante che queste app per il tracciamento Covid-19 mantengano un delicato equilibrio tra privacy e sicurezza, in quanto una scarsa implementazione degli standard di sicurezza potrebbe mettere a rischio i dati degli utenti. Bisogna leggere con attenzione le informazioni che dichiarano di raccogliere ma, sebbene il ragionamento sulla privacy sia importante quando si tratta di app legate ai governi, dobbiamo pensare in modo olistico anche alla nostra vita “digitale” e chiederci quali dati, anche ben più personali e sensibili, stiamo già fornendo e quali autorizzazioni abbiamo concesso, in modo più o meno consapevole, alle altre app che abbiamo scaricato sul nostro smartphone e che utilizziamo quotidianamente”.

“Da una prima analisi – continua l’analista, sull’app Immuni sembra che i dati raccolti siano effettivamente quelli dichiarati e che quindi la nostra privacy sia garantita. Il server Sogei per la raccolta e stoccaggio (temporaneo) dei dati è protetto in modo solido e quindi dubito che si possano temere manipolazioni o furti di dati da lì, anche perché si tratterebbe di informazioni di poco valore per degli hacker. Il rischio maggiore che vedo nell’app italiana è che venga scaricata un’app fake che ovviamente non si limiterebbe a fare quello che dovrebbe fare Immuni ma potrebbe compromettere il nostro smartphone”.

Eventuali preoccupazioni in merito alla sicurezza dell’app e alla reale protezione dei dati personali dovrebbero poi essere dissolti pure dal fatto che il codice sorgente dell’app Immuni è stato reso pubblico e dal via libera del Garante in merito alla gestione della privacy degli utenti.

I consigli per proteggersi dai rischi cyber

I ricercatori Check Point hanno dunque suggerito alcuni consigli pratici per difendersi dalle minacce cibernetiche che sfruttano la Covid-19 come esca e che stanno nascendo all’ombra di Immuni:

- è importante, innanzitutto, scaricare app solo dagli store ufficiali. Installare le applicazioni di tracciamento solo dagli app store ufficiali, in quanto risultano i soli ad essere autorizzati dalle agenzie governative a pubblicare tali applicazioni. Attenzione anche ai link per scaricare l’app che ci arrivano da altri canali, come messaggi o e-mail;

- utilizzare soluzioni per la sicurezza mobile. Scaricare e installare una soluzione di sicurezza mobile per la scansione delle applicazioni, al fine di proteggere i dispositivi contro malware e verificare che non siano stati compromessi.