Gli hacker dei collettivi Lulzsec Italia e Anonymous avrebbero violato 15 mila PEC degli avvocati del foro di Napoli e disagi si sono verificati anche ad Avellino e Bari. In particolare, secondo quanto riportato in un comunicato dal presidente dell’Ordine degli Avvocati di Bari Giovanni Stefanì e dalla responsabile della protezione dati Adriana Augenti, i pirati informatici avrebbero violato i server di uno dei gestori PEC più diffusi tra gli avvocati reperendo le user ID e le password di primo accesso (cioè le credenziali ricevute dal gestore stesso, che andrebbero modificate dopo il primo accesso).

Indice degli argomenti

Violati anche Vodafone e Garante privacy

Gli attivisti di Lulzsec Italia, inoltre, sono riusciti a violare anche i database di Vodafone e un server del Garante privacy.

Nel caso dell’attacco ai danni dell’operatore rosso, gli hacker hanno pubblicato su Pastebin un file con informazioni riservate tra cui le password di alcuni amministratori della compagnia telefonica e numerosi numeri di telefono e dati personali degli utenti, con tanto di indicazioni relative alle offerte sottoscritte, agli indirizzi e-mail e alla regione di provenienza.

Da parte sua, invece, il Garante privacy fa sapere in una nota ufficiale che “le informazioni oggetto di violazione non riguardano il sito del Garante, bensì un’applicazione esterna, non più attiva a seguito dell’entrata in vigore del GDPR se non come registro pubblico, e quindi contenente dati già accessibili. L’Autorità non sottovaluta in ogni caso l’attacco subito e sta predisponendo adeguate misure“. In questo caso, quindi, non si tratterebbe di un data breach in quanto, dalle notizie diffuse, non ci sarebbe stata una compromissione di dati personali con conseguente “rischio per i diritti e le libertà delle persone fisiche” (art. 33.1 GDPR).

Queste nuove violazioni, avvenute a pochi giorni di distanza da quella che ha colpito 30 mila avvocati del foro di Roma e prima ancora quelli di Caltagirone e Matera, insegnano (o forse confermano) che la sicurezza informatica non è un punto d’arrivo ma un lungo viaggio.

I principi di sicurezza, questi sottovalutati

Occorre prestare continuamente attenzione alla scoperta di nuove vulnerabilità e, soprattutto, non si devono trascurare i principi basilari di sicurezza informatica per ridurre al minimo i rischi più comuni (pensiamo, ad esempio, alla necessità di aggiornare i sistemi e i software ovvero, ancora, alla buona prassi di modificare frequentemente le password e non utilizzare la stessa password per più servizi/sistemi informatici).

Lo stesso concetto di “sicurezza” è “relativo”. Sicurezza in relazione a cosa? Magari possiamo essere relativamente sicuri, o certi, che uno specifico evento rischioso non si verificherà perché abbiamo approntato le apposite contromisure, ma non possiamo commettere l’errore di sentirci “al riparo” o “sicuri” in modo assoluto.

Occorre, invece, considerare che le vulnerabilità informatiche vengono scoperte in continuazione e che da una di queste vulnerabilità potrebbe discendere la violazione del nostro sistema informatico. È per questo motivo che dobbiamo considerare che la sicurezza non possiamo ottenerla “chiavi in mano” ma è una materia che richiede attenzione e dedizione costante.

Cosa fare adesso: non basta cambiare le password

La cosa più importante, al momento, è quella di individuare le cause che hanno portato all’attacco in questione. Qualora, infatti, la violazione in questione dovesse dipendere da una vulnerabilità di cui sia affetto un software di gestione delle caselle di posta elettronica certificata (o una sua componente), sarebbe inutile limitarsi a sostituire le password delle caselle email “hackerate” (con la scelta – mi raccomando – di una password sicura).

In questo caso, infatti, non può ritenersi che la vulnerabilità sia stata superata, ma residuerebbe, comunque, la possibilità – per un attaccante – di sfruttarla nuovamente per accedere ai sistemi in questione. Quindi è essenziale individuare la causa (o vulnerabilità) che ha dato modo agli attaccanti di accedere al sistema. Una volta scoperta la vulnerabilità e “tappata la falla” sarà certamente utile modificare le credenziali di autenticazione.

Più difficile è ritenere che si possa fare qualcosa affinché non ricapiti un’altra violazione, anche perché possiamo premunirci, prepararci e prevenire i rischi conosciuti e non quelli non ancora conosciuti. Infatti qualora, fra qualche tempo, dovesse essere scoperta una nuova vulnerabilità e questa non fosse stata resa pubblica e, quindi, non siano state nemmeno individuate le contromisure per azzerarne gli effetti dannosi (ad esempio con aggiornamenti di sicurezza), continueremmo a pensare di essere al sicuro mentre, in realtà, siamo comunque esposti a rischio.

Questo è ancora più chiaro se consideriamo che il termine “sicurezza” discende dal latino “sine cura”: ossia uno stato mentale di tranquillità, di assenza di preoccupazioni. È difficile, infatti, sentirsi in pericolo da una vulnerabilità che non sia ancora conosciuta. Per questo motivo è importante osservare i principi di sicurezza racchiusi nel GDPR e, in particolare, non abbassare la guardia, nella consapevolezza che nessun rischio, in informatica, può essere escluso in modo assoluto.

In questo momento spetta ai gestori dei sistemi informatici violati verificare cosa sia effettivamente successo: individuare la causa e le contromisure per evitare che la stessa vulnerabilità possa essere ulteriormente sfruttata. Si dovranno dare, inoltre, le comunicazioni ai vari titolari del trattamento i quali potrebbero dover eseguire la comunicazione del data-breach al Garante e – in determinati casi – anche ai singoli interessati.

Come scoprire se l’e-mail è stata hackerata

Nel frattempo, possiamo facilmente scoprire se la nostra e-mail è stata hackerata sfruttando alcuni servizi on-line che effettuano un veloce confronto tra il nostro indirizzo di posta elettronica e i database contenenti tutti gli indirizzi finora compromessi e resi pubblici dai criminal hacker.

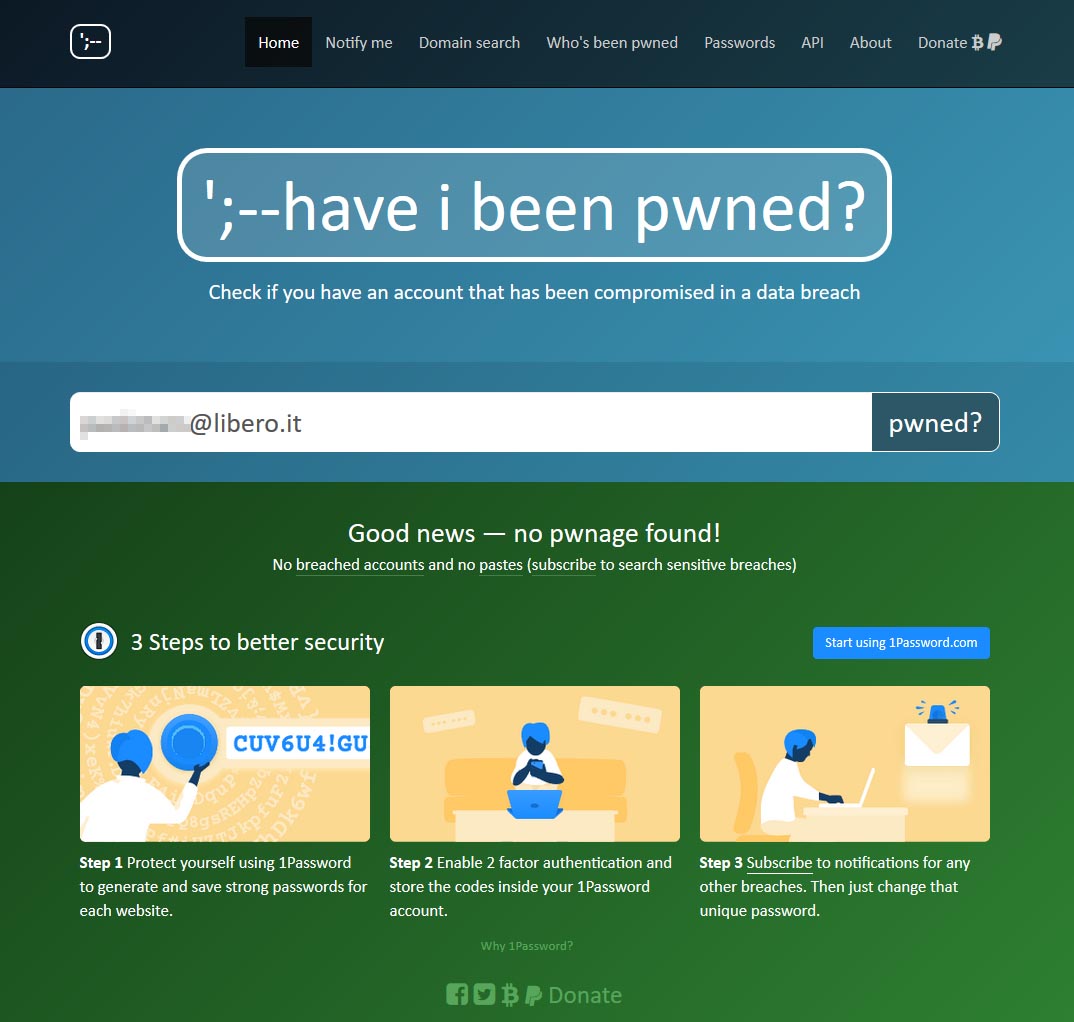

Have I been pwned

Uno dei più completi è sicuramente Have I been pwned, messo a punto dall’esperto di sicurezza Troy Hunt. Basti pensare che nel suo database sono raccolti oltre 2 miliardi di account compromessi in oltre 150 attacchi informatici di cui si ha notizia. Il servizio, quindi, consente di conoscere, con un buon grado di accuratezza, se la propria e-mail è stata hackerata oppure no.

Il suo utilizzo è semplicissimo: dopo essersi collegati alla home page del servizio, è sufficiente incollare il proprio indirizzo di posta elettronica nel campo email address, premere il pulsante pwned? e sperare che il risultato sia il messaggio Good news – no pwnage found! su un rassicurante sfondo verde.

Leaked Source

In alternativa ad Have I been pwned, possiamo usare anche il servizio Leaked Source che, oltre ad un database di oltre 3 miliardi di credenziali compromesse, mette a disposizione anche un motore di ricerca più potente che consente di trovare, oltre al nome utente o all’indirizzo di posta elettronica hackerato, anche indirizzo IP, nome e cognome e numero di telefono.

Articolo pubblicato originariamente in data 8 maggio 2019 e aggiornato in seguito alla notizia di una nuova violazione degli indirizzi PEC che ha interessato gli avvocati dei fori di Napoli, Avellino e Bari.