Le aziende e tutti i dipendenti dovrebbero essere sempre preparati su cosa fare in caso di data breach. La disciplina del data breach, infatti, non può essere ridotta alla notificazione al Garante dell’attacco alla sicurezza ai sistemi informatici ma è invece necessario adottare misure preventive (tecniche e organizzative) per ridurre il rischio di una violazione di dati personali e per poterla gestire nel caso in cui si verifichi.

Così eccoci ben preparati, dotati di misure di sicurezza considerate adeguate (secondo l’analisi dei rischi) a protezione dei dati personali contenuti nel database dell’azienda ma soprattutto di una procedura che assegni chiaramente ruoli e responsabilità dal DPO al Privacy Officer; resta inteso che se tale procedura brillantemente sviluppata rimane confinata nel cassetto del Privacy Officer e sconosciuta a chi la dovrebbe applicare, sarà come non averla.

La formazione specifica per chi riveste i diversi ruoli previsti è fondamentale e dovrebbe essere accompagnata da almeno una simulazione di incidente per testare la risposta tempestiva delle strutture preposte alle diverse operazioni.

Indice degli argomenti

Cosa si intende per data breach

Vediamo ora come gestire l’evento di Data breach, al momento del suo verificarsi. Perché una cosa è certa: la sicurezza assoluta non esiste. Gli incidenti di sicurezza prima o poi accadono, alcuni di essi riguarderanno anche dati personali e in qualche caso potrebbero comportare rischi per gli interessati: in quel caso saremo di fronte ad un data breach ai sensi del GDPR.

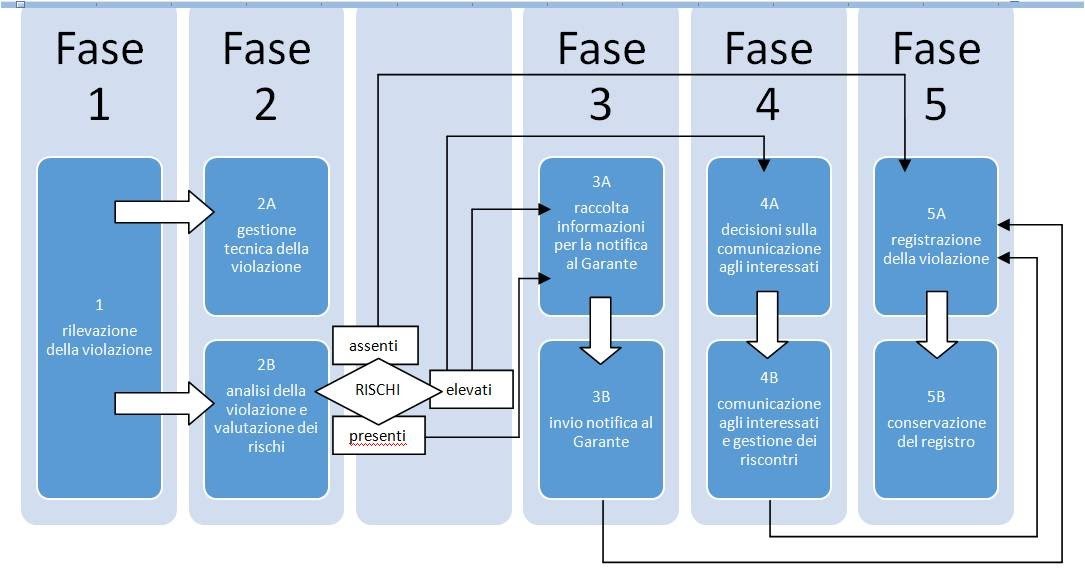

Data breach: il flusso di attività

Il flusso di attività da seguire in caso di violazione ai dati può essere suddiviso in 5 fasi:

- rilevazione della violazione

- gestione della violazione

- valutazione della violazione

- notifica al Garante

- (eventuali) comunicazioni agli interessati

- registrazione delle violazioni

Rilevazione della violazione ai dati informatici

Questa fase potrebbe essere correttamente indirizzata da una procedura di gestione degli incidenti di sicurezza, che prescinde dal GDPR o dalla disciplina privacy in generale: la vostra organizzazione dovrà essersi dotata di strumenti atti a rilevare una violazione della sicurezza informatica, ad esempio sistemi di Intrusion Detection per gli attacchi provenienti da fuori del perimetro aziendale (ma sappiamo bene che gli attacchi più pericolosi partono dall’interno).

Gestione della violazione dei dati personali a seguito di data breach

Così anche la fase di gestione tecnica della violazione va attivata e condotta indipendentemente dall’eventuale coinvolgimento di dati personali: potrebbero essere stati oggetto di violazione dati non personali ma assai rilevanti per l’azienda (brevetti, listini o altri asset tecnologici o commerciali).

In ogni caso deve essere chiaro che la necessaria attività di analisi della violazione non deve sottrarre risorse alla messa in atto di misure atte a contrastarla nell’immediato e ad impedirne il ripetersi.

Per essere più chiaro: in caso di incidente non si dovrà sentir dire: “non posso darti informazioni su quali dati sono stati violati perché sono impegnato a risolvere il problema” ma neppure: “non posso ripristinare il sistema perché sono impegnato a raccogliere i dati per la notificazione al garante“.

Il Response Team predisposto per queste evenienze dovrà disporre di risorse adeguate a condurre in parallelo entrambi i task.

Valutazione della violazione a seguito di attacco informatico

Chiarito questo, potremo dare avvio all’analisi della violazione, per individuare se ha riguardato o meno dati personali.

In caso affermativo, procederemo alla valutazione dei rischi, intendendo rischi per i diritti degli interessati (ovvero le persone alle quali i dati si riferiscono).

Se avremo classificato preventivamente i trattamenti di dati personali assegnando un possibile livello di rischio (vedi articolo precedente) ovviamente saremo facilitati; non disponendo di una classificazione precedente, procederemo comunque ad individuare se siamo in assenza di rischi per gli interessati (la notifica al Garante in tal caso non è necessaria) oppure in presenza di un rischio, che dovrà essere classificato:

- danni fisici, materiali o immateriali alle persone fisiche;

- perdita del controllo dei dati personali;

- limitazione dei diritti, discriminazione;

- furto o usurpazione d’identità;

- perdite finanziarie, danno economico o sociale;

- decifratura non autorizzata della pseudonimizzazione;

- pregiudizio alla reputazione;

- perdita di riservatezza dei dati personali protetti da segreto professionale (sanitari, giudiziari).

Data breach, la notifica al Garante

Questi dati dovranno essere riportati nella notificazione insieme alla altre informazioni raccolte: descrizione dell’evento, natura dell’incidente, sistemi o supporti informatici coinvolti, indicazione delle misure di sicurezza che si sono rivelate inefficaci (consentendo la violazione), azioni intraprese per contrastare la violazione e quelle che il titolare intende intraprendere per ridurre il rischio di ripetizione dell’evento.

La notificazione dovrà essere inoltrata al garante entro 72 ore dal momento in cui il titolare ha riscontrato la violazione informatica sulla rete di sua pertinenza.

È importante osservare che, nel caso siano state adottate misure atte a prevenire i rischi per gli interessati in caso di violazione (ad esempio: crittografia dei dati), l’incidente può essere archiviato come non rilevante, omettendo la notificazione al Garante.

Comunicazioni agli interessati, come dire: ci hanno rubato i dati personali

Dovremo inoltre valutare se il rischio può essere considerato “elevato” quando la violazione può, a titolo di esempio:

- coinvolgere un rilevante quantitativo di dati personali e/o di soggetti interessati;

- riguardare categorie particolari di dati personali;

- comprendere dati che possono accrescere ulteriormente i potenziali rischi (ad esempio, dati di localizzazione, finanziari, relativi alle abitudini e preferenze);

- comportare rischi imminenti e con un’elevata probabilità di accadimento (ad esempio, rischio di perdita finanziaria in caso di furto di dati relativi a carte di credito);

- impattare su soggetti che possono essere considerati vulnerabili per le loro condizioni (ad esempio, pazienti, minori, soggetti indagati).

In tal caso sarà necessaria anche la comunicazione diretta agli interessati. Risulta evidente che tale eventualità può comportare un problema di immagine anche rilevante per l’organizzazione; il che non costituisce beninteso una motivazione per astenersene, ma conduce a ritenere che si tratti di una decisione che non può essere lasciata a strutture tecniche e nemmeno ad un Privacy Officer.

La procedura di gestione del data breach dovrà allocare adeguatamente la responsabilità di tale scelta e della definizione del contenuto e delle modalità opportune.

Nel caso in cui il titolare decida di non procedere alla comunicazione agli interessati, il Garante (esaminando gli elementi della notificazione) potrebbe esprimere parere diverso e richiedere comunque la comunicazione.

Inoltre, va prevista l’opportuna gestione del riscontro ad eventuali richieste provenienti da parte degli interessati che riceveranno la comunicazione.

Registrazione delle violazioni

Da ultimo, il data breach dovrà essere riportato nel registro delle violazioni, con l’indicazione di tutte le informazioni di cui sopra, comprese le motivazioni che hanno condotto alla decisione di inviare o meno la notifica al Garante e l’eventuale comunicazione diretta agli interessati.

In termini di accountability, svolgere correttamente tutti i passaggi precedenti e trascurare di riportarli nel registro è assolutamente da evitare. Il registro dovrà poi essere conservato per poter essere reso disponibile ad eventuali ispezioni.