Il threat hunting è un’attività da pianificare con consapevolezza e responsabilità, da svolgere con regolarità per contribuire a rafforzare il livello di sicurezza informatica della propria organizzazione.

Si tratta, dunque, di una pratica di sicurezza attiva portata avanti dai reparti IT aziendali e, in particolare, dai cosiddetti “cacciatori di minacce” (i threat hunter) molto utile a individuare per tempo le eventuali azioni malevoli dei criminal hacker che sono riusciti a fare breccia nel perimetro di sicurezza aziendale eludendo i vari sistemi di controllo.

Il threat hunting rappresenta dunque un differente approccio alla cyber security in azienda rispetto alle classiche verifiche e risposte agli avvisi generati dopo che è stata rilevata un’attività potenzialmente dannosa e quindi quando potrebbe essere troppo tardi per mettere in sicurezza il patrimonio informativo.

Indice degli argomenti

Il threat hunting e le altre discipline della cyber security

Tra le varie discipline di sicurezza, il threat hunting è una specialità relativamente giovane che ha molti punti di contatto con altre pratiche relative alla sicurezza informatica. Analizziamoli in dettaglio per comprendere meglio l’utilità di adottare un efficace programma di caccia alle minacce informatiche:

- Risposta agli incidenti. Questo è forse l’attività più simile al threat hunting. Non è un caso se nella maggior parte dei casi è proprio il team responsabile della risposta agli incidenti a svolgere le attività di threat hunting. Entrambe le discipline, infatti, hanno direttamente a che fare con le minacce nell’ambiente. La differenza principale è che la risposta a un incidente è reattiva: sai che qualcosa è entrato in rete, o almeno ha tentato di farlo, perché hai ricevuto avvisi di sicurezza, hai osservato il comportamento della rete o degli endpoint o hai comunque altre prove. Al contrario, il threat hunting non presuppone necessariamente l’esistenza di prove. Piuttosto, invece di contenere e porre rimedio a un attacco in corso, presuppone una ricerca attiva.

- Penetration test. Il threat hunting presenta anche qualche similitudine con i test di penetrazione. Entrambi tentano di individuare i punti deboli in una rete. Tuttavia, i test di penetrazione in genere cercano problemi di configurazione o vulnerabilità note al fine di ottenere l’accesso a una rete o a dati sensibili. L’obiettivo del threat hunting non è necessariamente quello di accedere a qualcosa, ma piuttosto di identificare le minacce nascoste in un ambiente, sradicarle e impostare policy per prevenirle in futuro.

- Gestione del rischio. L’idea alla base della gestione del rischio è determinare i punti deboli in una rete o nei sistemi, comprenderne la gravità, assegnare le priorità e quindi adottare le misure appropriate per correggerli. L’attività può comportare l’identificazione delle fonti delle minacce e in questo senso il threat hunting può contribuire a dare forma alla valutazione del rischio. È chiaro, comunque, che la gestione del rischio richiede una serie di valutazioni molto più ampia rispetto al threat hunting in quanto consente ai responsabili della sicurezza IT di osservare tutti i rischi potenziali, sia quelli noti sia quelli sconosciuti.

- Valutazione della compromissione. Analogamente al threat hunting, la valutazione della compromissione si occupa di scoprire se la rete è stata violata da eventuali criminal hacker. Tuttavia, si tratta di una pratica molto più estesa rispetto al threat hunting. Le valutazioni di compromissione prevedono l’installazione di diversi strumenti che analizzano la rete in generale cercando qualcosa di anomalo. Al contrario, il threat hunting inizia con un’idea o uno scenario specifico e mantiene l’attenzione su tale ambito.

Threat hunting: tutti i vantaggi

Per meglio comprendere l’ambito operativo in cui si innestano le attività di threat hunting possiamo fare un esempio pratico che riassume alla perfezione quello che quotidianamente accade all’interno del reparto IT dedito alla sicurezza aziendale.

Iniziamo vestendo i panni di un esperto del centro operativo di sicurezza aziendale. Sono le 13 di una tranquilla giornata lavorativa e tutto procede normalmente. Dopo la pausa pranzo, come tutti i giorni, controlliamo i dashboard del SIEM per verificare la presenza di eventuali segnalazioni o anomalie.

Per fortuna, non notiamo nulla di anomalo che possa attirare la nostra attenzione e pensiamo che questa utile la funzionalità di automazione introdotta di recente ha ridotto drasticamente il tempo necessario per eseguire questo controllo di sicurezza.

Abbiamo quindi molto più tempo a disposizione per svolgere altre attività. Ma come sfruttare questa opportunità? Pianificando e adottando un efficace programma di threat hunting, appunto.

Si tratta, ovviamente, di una semplificazione che però aiuta a far comprendere che il threat hunting non è un’attività che si svolge per ingannare il tempo. Non è neppure una delle fasi di una procedura di indagine in corso. Piuttosto, come dicevamo all’inizio, è un’attività da pianificare scientemente e da svolgere con regolarità per contribuire a rafforzare il livello di sicurezza.

In sostanza, è un’altra arma che si aggiunge al nostro arsenale della sicurezza. Quando il nostro programma quotidiano di esperto di sicurezza è già fitto di impegni, aggiungere un’altra attività non è semplice. Eppure, riservare qualche ora di tempo al threat hunting può essere molto vantaggioso.

Intanto perché è sempre meglio prevenire che curare.

Identificare e rimuovere le minacce sconosciute e non rilevate dagli altri sistemi di controllo aziendale è sempre una buona cosa. Ma anche nel caso in cui non venga rilevata alcuna particolare anomalia, il threat hunting può aiutare a identificare i punti deboli del perimetro di sicurezza, dandoci così modo di consolidarli e impostare nuove policy di sicurezza.

In poche parole, una regolare attività di threat hunting può ridurre notevolmente l’area di attacco a disposizione dei criminali informatici e i dati raccolti durante una campagna di “caccia alle minacce” offrono anche notevoli opportunità per aumentare notevolmente il livello di sicurezza.

Adottare un programma di threat hunting: da dove iniziare

È dunque importante definire correttamente le attività di threat hunting da mettere in atto all’interno dell’azienda.

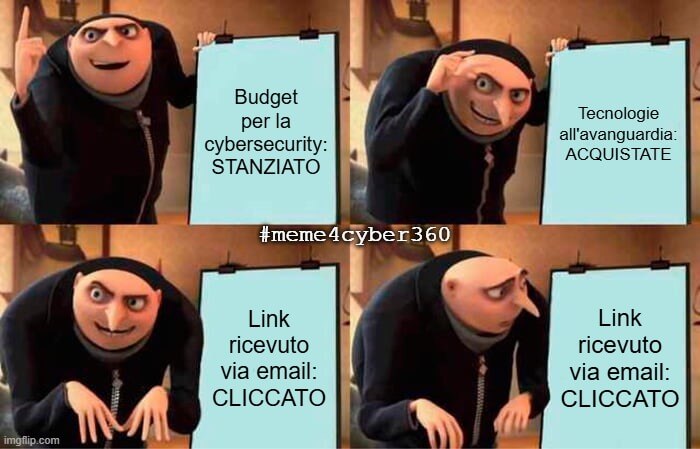

Intanto bisogna comprendere che gli investimenti iniziali nel rilevamento proattivo delle minacce possono rafforzare in modo significativo il livello di sicurezza della propria azienda. I criminali informatici esistono e sono bene organizzati, esperti e provvisti di risorse finanziarie. Se prendono di mira un’organizzazione, possono dedicare molto tempo a cercare un punto debole in cui fare breccia.

E purtroppo neppure i migliori strumenti di sicurezza riescono ad accorgersi di tutto, per cui diventa fondamentale adottare un programma di threat hunting per scovare e bloccare in tempo qualunque tentativo di attacco o minaccia.

È ovvio che la formazione di un valido team di threat hunting non è semplice, soprattutto in quelle piccole realtà in cui si hanno a disposizione solo un paio di persone (o magari solo una) già impegnate nel garantire un livello minimo di sicurezza. In questo caso, la consulenza di un’organizzazione esterna potrebbe essere utile tenendo comunque conto del fatto che un team esterno non potrà avere familiarità con tutte le caratteristiche della rete aziendale.

Detto questo, è necessario che la squadra che si occuperà del threat hunting abbia un mix di competenze fondamentali:

- familiarità con la sicurezza di endpoint e reti;

- comprensione dell’analisi dei dati, in quanto il threat hunting spesso richiede di estrapolare modelli dai dati grezzi;

- curiosità innata: il threat hunter deve avere una certa predisposizione al pensiero creativo che consenta di mettere in relazione elementi apparentemente scollegati, cercando di immaginare “cosa accadrebbe se…”.

L’altro passaggio importante nell’adozione di un programma di threat hunting consiste nell’impostare un ambito di ricerca, identificare obiettivi chiari e destinare del tempo alla parte pratica. Alla fine, sarà necessario valutare le varie fasi per migliorare il livello di sicurezza, definendo manuali di sicurezza per applicare i risultati e guardare avanti.

In altri casi potrebbe essere indicato mettere in atto una campagna di threat hunting anche quando si sospetta la presenza di un comportamento rischioso:

- un particolare utente scarica molti più dati del normale in un determinato giorno?

- un utente tenta di accedere a un sistema senza esserne autorizzato?

- un amministratore sembra aver cancellato i suoi log dei comandi bash?

Molti di questi comportamenti potrebbero indicare che un criminale informatico ha compromesso un dispositivo; a questo punto sarebbe abbastanza ovvio partire da qui per avviare una campagna di threat hunting.

Le soluzioni per mettere in sicurezza l’azienda

Per quanto sia importante identificare e sradicare le minacce nascoste nella rete, scoprire come sono entrate e adottare misure per prevenire attacchi futuri è forse l’aspetto più importante del threat hunting.

A completamento di una pratica di threat hunting è dunque utile pianificare una riunione per discutere i risultati della ricerca, illustrare i riscontri e discutere le misure da attuare per porre rimedio alle minacce. Solo in seguito è possibile implementa le modifiche delle policy di rete per bloccarle.

A volte, come dicevamo, non si tratta di trovare una minaccia, ma piuttosto di scoprire i punti deboli all’interno dell’azienda. Una buona campagna di threat hunting potrebbe scoprire un server non configurato correttamente o una violazione delle policy che deve essere corretta.

Purtroppo, non c’è modo di sapere se una rete è completamente priva di minacce. Questo non significa che la ricerca sia inutile. Il vantaggio del threat hunting, oltre a sradicare le minacce che sono riuscite a oltrepassare le difese, è che consente di estendere il livello di sicurezza.

In questo senso, soluzioni di sicurezza automatizzata e integrata come quella offerta dal Cisco Threat Response, possono aiutare tutte le organizzazioni e in particolare quelle di piccole e medie dimensioni a mettere in sicurezza il proprio prezioso patrimonio informativo.

È utile pensare al pensare al Threat Hunting come a un’opera di muratura. Quando si costruisce una casa, si inizia con una prima fila di mattoni, si aggiunge malta per fissarli, quindi si posiziona un’altra fila di mattoni. Continuando in questo modo, fila dopo fila, si costruiscono i muri. Nel Threat Hunting, la prima fila di mattoni potrebbe consistere nell’abilitare e archiviare un numero di log sufficiente.

La malta è l’automazione grazie alla quale i log arrivano regolarmente.

La fila successiva di mattoni consiste nel confrontare i log con gli IOC (indici di compromissione). L’automazione di questi processi tiene i mattoni al loro posto. Continua a imparare con l’analisi dei dati, i test delle teorie e così via.

Solo così è possibile costruire un processo di threat hunting solido e stabile in grado di offrire una ragionevole certezza che entro i limiti dell’ambiente la propria azienda è priva di minacce.

Per comprendere meglio l’importanza di un efficace programma di threat hunting e apprendere le attività da eseguire per proteggersi da ogni possibile minaccia è inoltre possibile partecipare al Breach Defence Webinars che Cisco ha organizzato per il prossimo 15 gennaio 2020 e al quale è possibile registrarsi gratuitamente collegandosi a questo indirizzo.

L’articolo è parte di un progetto di comunicazione editoriale che Cybersecurity360.it sta sviluppando con il partner Cisco.